Estas son las opciones disponibles en el menú Security (Seguridad):

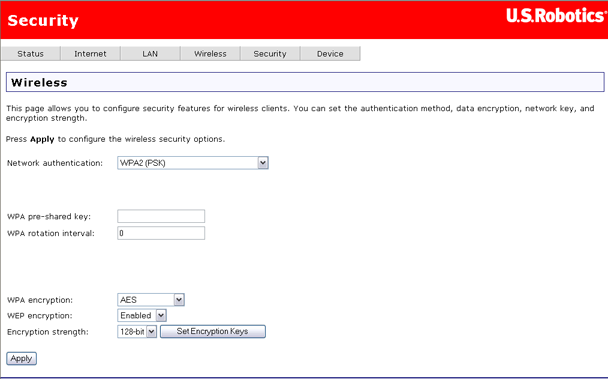

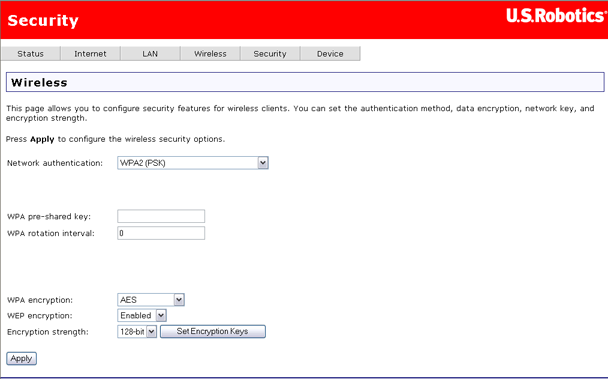

La página de seguridad inalámbrica le permite establecer la configuración de seguridad de la red inalámbrica.

Existen varios métodos de seguridad entre los que elegir, según cuáles sean sus necesidades y la capacidad de los equipos inalámbricos.

Recuerde que debe pulsar Apply (Aplicar) después de realizar cualquier cambio.

Todas las tarjetas de interfaz de red incorporan una dirección MAC de 48 bits única. Si activa el filtrado de direcciones MAC, podrá restringir los dispositivos inalámbricos que pueden conectarse a la puerta de enlace por sus respectivas direcciones MAC. También podría permitir el acceso a cualquier dispositivo inalámbrico cuya dirección MAC esté en la lista de "permitidas".

Estos son los valores del MAC restrict mode (Modo de restricción MAC):

Debajo de MAC restrict mode (Modo de restricción MAC) aparece una tabla con todas las direcciones MAC para las que es válido el modo de restricción. Puede agregar hasta 60 direcciones a la lista. Para ver un ejemplo de cómo agregar direcciones MAC a la lista y configurar el filtrado MAC, vea el apartado Guías de esta Guía del usuario.

Si desea borrar una entrada de la lista, seleccione el MAC restrict mode (Modo de restricción MAC) apropiado, seleccione la casilla de verificación Remove (Eliminar) para la entrada que desea eliminar y haga clic en el botón Remove (Eliminar).

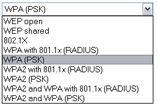

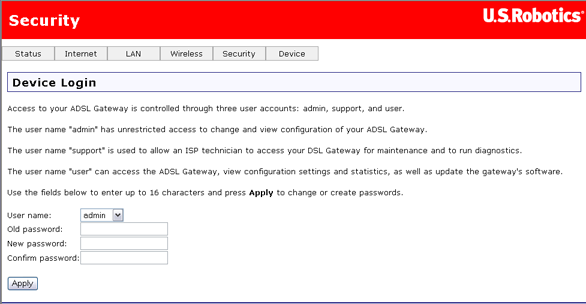

Puede utilizar esta página para cambiar la contraseña de las cuentas admin, support y user. (Sus contraseñas por defecto son admin, support, y user respectivamente). Seleccione una cuenta de la lista desplegable User name (Nombre de usuario), a continuación, escriba la contraseña actual y la nueva contraseña de la cuenta. Escriba la nueva contraseña una segunda vez a modo de confirmación. A continuación, haga clic en Apply (Aplicar) para guardar la nueva contraseña.

Puede utilizar la página de control del acceso a Internet para crear una regla de control paterno que evite que determinados dispositivos de red se conecten a Internet durante determinados períodos de tiempo. Las reglas permiten bloquear el acceso durante un período de tiempo definido, determinados días a la semana.

Nota: Si desea utilizar esta función, debe configurar la puerta de enlace para sincronizar la hora con como mínimo un servidor horario de Internet. Para obtener más información, consulte Sincronización horaria.

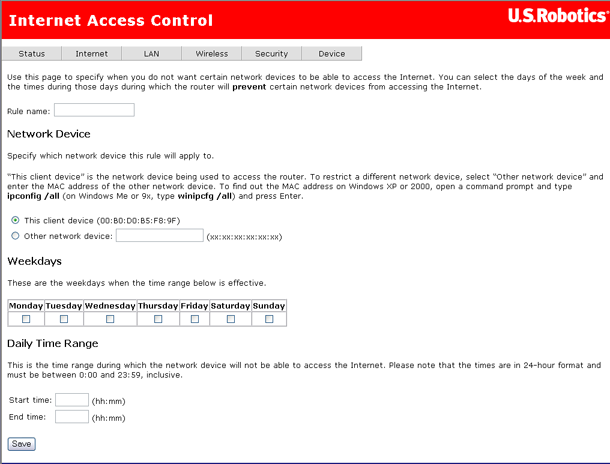

Esta es la página de Internet Access Control (Control de acceso a Internet) cuando no se ha definido ningún filtro:

Haga clic en Add (Agregar) para definir un filtro de acceso a Internet e introduzca los valores en la página siguiente. Además del nombre de la regla, cada regla que defina tendrá la dirección MAC del equipo que desea bloquear, el período temporal del bloqueo y una lista de los días para los que es válido el período temporal de bloqueo.

Precaución: Si desea configurar el control de acceso para un equipo distinto al que está utilizando actualmente, seleccione Other network device (Otro dispositivo de red) y especifique la dirección MAC de dicho dispositivo.

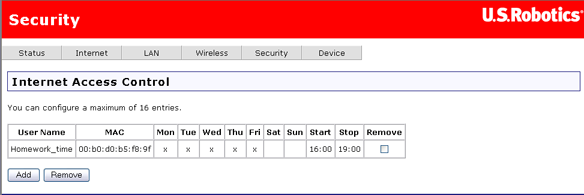

Tras configurar el filtro de acceso a Internet, haga clic en Save (Guardar) para guardarlo. Este es el aspecto que tendría si quisiera evitar que los niños puedan acceder a Internet durante la hora de hacer deberes:

El cortafuegos de la puerta de enlace puede bloquear el acceso a Internet de usuarios internos o aplicaciones. Hay dos maneras de hacerlo:

Si desea acceder a una guía sobre cómo utilizar la página de filtro de salida para evitar que un ordenador acceda a Internet, haga clic aquí.

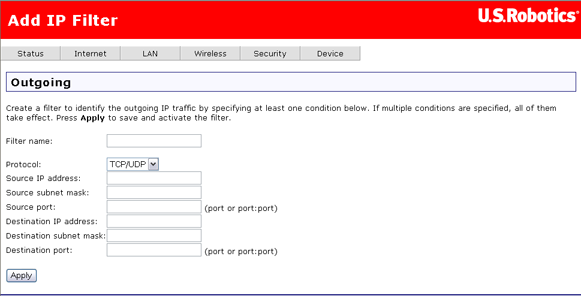

Esta es la página de filtrado saliente antes de agregar un filtro:

Para eliminar una definición de filtro existente de la tabla de filtros salientes (la primera pantalla que aparece más arriba), marque la casilla de verificación Remove (Eliminar) para el filtro y haga clic en el botón Remove (Eliminar).

La siguiente página aparece después de hacer clic en Add (Añadir).

Cuando acabe de introducir valores para el filtro, haga clic en Apply (Aplicar) para guardar el filtro.

Existen campos en la segunda página anterior (la página denominada Add IP Filter o Agregar filtro IP y Outgoing o Saliente), en los que se define un filtro que especifica un conjunto de condiciones para las que bloquear el acceso para uno o varios equipos locales.

Elemento |

Descripción |

Filter name (Nombre de filtro) |

Escriba un nombre para el filtro. |

Protocol (Protocolo) |

Seleccione TCP, UDP, una combinación de TPC y UDP, o ICMP. |

Source IP address (Dirección IP de origen) |

Especifique la dirección IP que no desea que acceda a Internet o la dirección de destino. |

Source subnet mask (Máscara de subred de origen) |

Escriba la máscara de subred para la dirección IP de origen. |

Source Port (Puerto de origen) |

Especifique el número del puerto de origen o el rango de puertos para los que desea bloquear el acceso. |

DestinationIP address (Dirección IP de destino) |

Especifique la dirección IP a la que no desea que tenga acceso la dirección IP de origen. |

Destination Subnet Mask (Máscara de subred de destino) |

Escriba la máscara de subred para la dirección IP de destino. |

Destination Port (Puerto de destino) |

Especifique el número del puerto de destino o el rango de números de puertos para los que desea bloquear el acceso. |

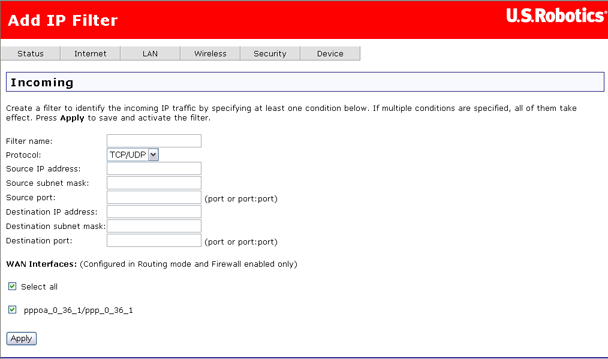

Esta página permite que los paquetes entrantes lleguen a sus destinos especificando reglas para desbloquear determinados paquetes entrantes. Podría utilizar cualquier período de tiempo para el que desea permitir el acceso restringido a un equipo o podría configurar acceso ilimitado para un determinado sistema (por ejemplo si un de los equipos locales es un servidor Web).

Haga clic en Add (Agregar) para crear un nuevo filtro entrante.

Esta tabla describe los campos de la página Add IP Filter (Agregar filtro IP):

Campo |

Descripción |

Filter name |

Escriba un nombre para el filtro entrante. |

Protocol (Protocolo) |

Seleccione TCP, UDP o una combinación de TCP/UDP. |

Escriba la dirección IP externa para la que desea permitir el acceso a la dirección interna que aparece en el campo Destination IP address (Dirección IP de destino). |

|

Source subnet mask (Máscara de subred de origen) |

|

Source Port (Puerto de origen) |

Escriba un número de puerto de origen o un rango de números de puerto. |

Destination IP address (Dirección IP de destino) |

|

Destination subnet mask (Máscara de subred de destino) |

|

Destination Port (Puerto de destino) |

Especifique el número del puerto de destino o el rango de números de puertos para los que desea permitir el acceso (para el IP de destino). |

Tras configurar el filtro, haga clic en Apply (Aplicar) para guardarlo.

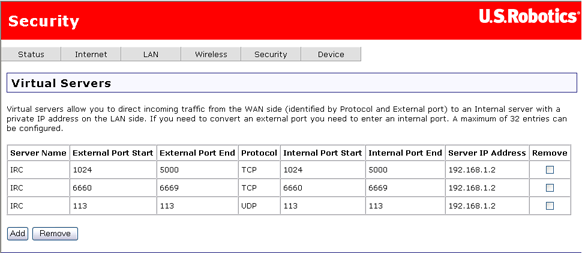

Un servidor virtual le permite direccionar el tráfico entrante de Internet (identificado por protocolo y puerto externo) a un servidor interno con una dirección IP privada en la LAN. Si necesita convertir un puerto externo, debe especificar un puerto interno.

Haga clic aquí para acceder a una guía que indique cómo configurar un servidor virtual. Si desea eliminar un servidor virtual, marque la casilla de verificación Remove (Eliminar) para la línea apropiada de la tabla y haga clic en Remove (Eliminar).

Nota: Si configura un host DMZ, todos los paquetes para direcciones distintas a las especificadas en esta página van al equipo DMZ designado.

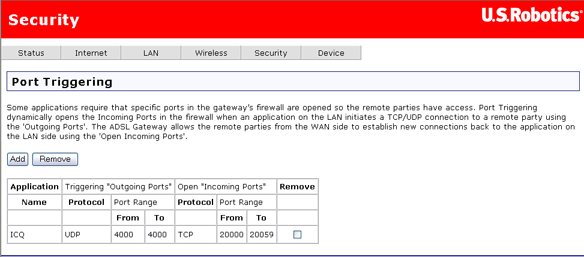

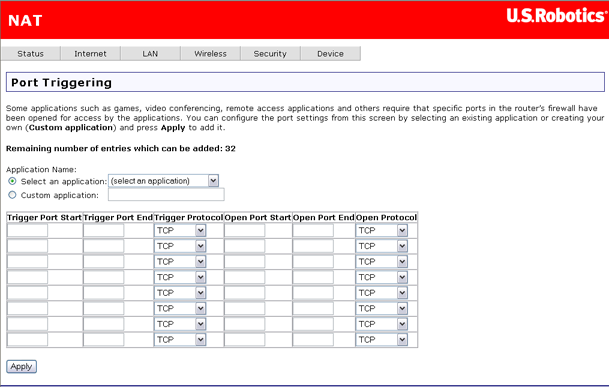

La activación de puertos es similar a un servidor virtual, con la diferencia que crea un hueco dinámico o temporal en el cortafuegos. La activación de puertos es más segura que un servidor virtual, pero no admite el uso simultáneo de los mismos puertos por parte de múltiples sistemas. También permite que los sistemas remotos accedan a través del cortafuegos de la puerta de enlace.

Haga clic en Add (Agregar) para configurar la activación de puertos para una aplicación de Internet. En la página siguiente (que se muestra más abajo), seleccione el nombre de la aplicación que completa los valores de la tabla inferior. Si la aplicación que desea no aparece en la lista, seleccione Custom application (Aplicación personalizada) y escriba los parámetros de la tabla inferior. (Consulte la documentación de la aplicación para averiguar los valores). Haga clic en Apply (Aplicar) para guardar la activación de puertos.

Nota: Una activación de puertos está disponible para una sola sesión activa. No pueden admitirse simultáneamente activaciones del mismo puerto para múltiples clientes.

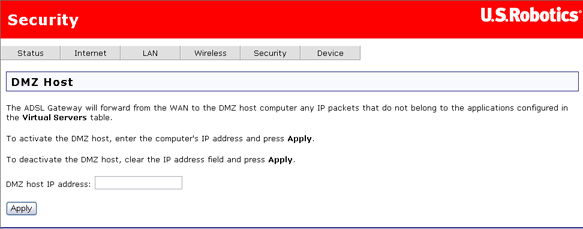

La opción de zona desmilitarizada (DMZ) sirve para reenviar paquetes IP desde Internet que no están destinados para ninguna de las aplicaciones configuradas en la tabla Virtual server (Servidor virtual). Estos paquetes se reenvían a un ordenador host DMZ indicado. Mientras que un servidor virtual solamente puede redirigir un número limitado de servicios (puertos), los hosts DMZ permiten el acceso externo a todos los servicios (puertos) que se ejecutan en el host DMZ.

Esta es la página DMZ Host (Host DMZ).

Para configurar el DMZ, especifique la dirección IP del ordenador que funcionará como host DMZ. Haga clic en Apply (Aplicar) para guardar la dirección DMZ. Para desactivar la función DMZ, desmarque DMZ host IP address (Dirección IP del host DMZ) y haga clic en Apply (Aplicar).