Oto opcje dostępne w menu Security (Zabezpieczenia):

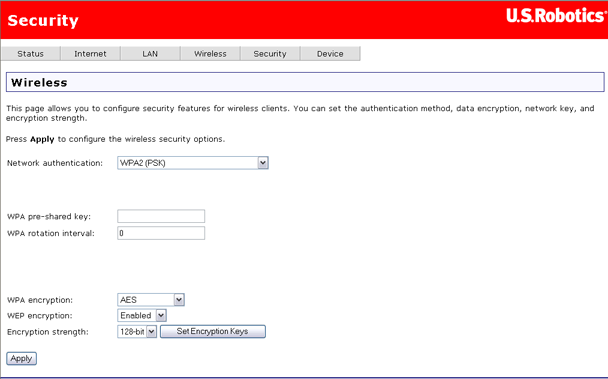

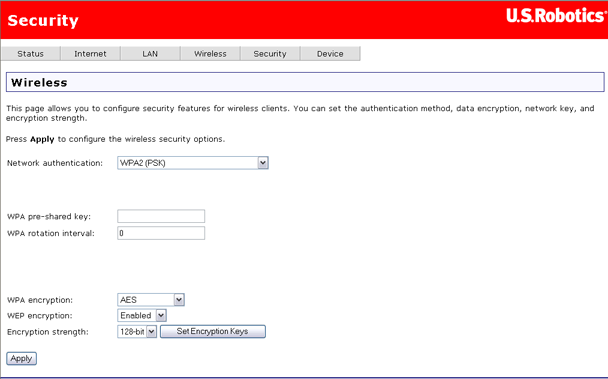

Na stronie zabezpieczeń bezprzewodowych można skonfigurować funkcje zabezpieczeń sieci bezprzewodowej.

Można wybrać jedną z kilku metod zabezpieczeń, w zależności od własnych potrzeb i możliwości, jakimi dysponują zainstalowane urządzenia bezprzewodowe.

Po wprowadzeniu zmian kliknij przycisk Apply (Zastosuj), aby je zapisać.

Wszystkie karty sieciowe mają przypisany unikatowy, 48-bitowy adres MAC. Jeśli włączone jest filtrowanie adresu MAC, można zezwolić na łączenie się z bramą tylko urządzeniom bezprzewodowym o odpowiednich adresach MAC. Można również udzielić dostępu do dowolnego urządzenia bezprzewodowego, którego adres znajduje się na liście „Allow” (Zezwalaj).

Oto opcje dostępne w trybie ograniczania adresów MAC (MAC restrict mode):

Pod nagłówkiem MAC restrict mode znajduje się tabela zawierająca wszystkie adresy MAC, do których ma zastosowanie tryb ograniczania adresów MAC. Można dodać do tej listy maksymalnie 60 adresów. Przykład dodawania adresów MAC do listy oraz konfigurowania filtra adresów MAC znajduje się w sekcji Porady niniejszego podręcznika użytkownika.

Aby usunąć pozycję z listy, wybierz odpowiedni tryb ograniczania adresów MAC (MAC restrict mode), zaznacz pole wyboru Remove (Usuń) obok pozycji, którą chcesz usunąć, a potem kliknij przycisk Remove.

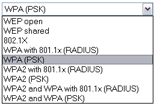

Na tej stronie można zmienić hasła dla kont admin, support i user. (Domyślne hasła dla tych kont to odpowiednio admin, support i user). Wystarczy wybrać konto z listy rozwijanej w polu User name (Nazwa użytkownika), a następnie wprowadzić bieżące i nowe hasło dla tego konta. Wprowadź ponownie nowe hasło w celu potwierdzenia. Następnie kliknij przycisk Apply (Zastosuj), aby zapisać nowe hasło.

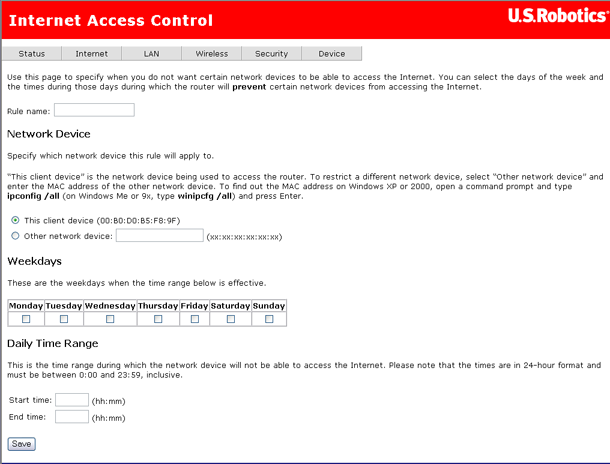

Na stronie Internet Access Control można utworzyć regułę kontroli oglądanych treści sprawiającą, że niektóre urządzenia sieciowe nie będą miały dostępu do Internetu w określonym przedziale czasowym. Reguła ta umożliwia blokowanie dostępu w zdefiniowanym przedziale czasowym w określone dni tygodnia.

Uwaga: Aby użyć tej funkcji, należy tak skonfigurować bramę, aby synchronizowała swój zegar z przynajmniej jednym internetowym serwerem czasu. Więcej informacji znajduje się w części Synchronizacja czasu niniejszego podręcznika użytkownika.

Tak wygląda strona Internet Access Control, jeśli nie ma zdefiniowanych żadnych filtrów:

Kliknij przycisk Add (Dodaj), aby zdefiniować filtr dostępu do Internetu i na następnej stronie wprowadź ustawienia tego filtra. Oprócz nazwy każda definiowana reguła zawiera adres MAC blokowanego komputera, okres trwania blokady oraz dni obowiązywania blokady.

Uwaga: Aby zdefiniować kontrolę dostępu dla innego komputera niż aktualnie używany, wybierz opcję Other network device (Inne urządzenie sieciowe) i wprowadź adres MAC tego urządzenia.

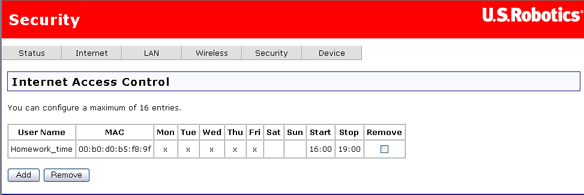

Po skonfigurowaniu filtra dostępu do Internetu zapisz go, klikając przycisk Save (Zapisz). Oto przykładowa strona po zdefiniowaniu filtra, który będzie blokował dzieciom dostęp do komputera w godzinach popołudniowych przeznaczonych na naukę.

Zapora firewall bramy może blokować dostęp do Internetu wewnętrznym użytkownikom oraz aplikacjom. Istnieją dwa sposoby osiągnięcia tego celu:

Kliknij tutaj, aby przeczytać poradę opisującą korzystanie ze strony filtrów ruchu wychodzącego, blokujących komputerowi dostęp do Internetu.

Tak wygląda strona filtrów ruchu wychodzącego przed dodaniem filtra:

Aby usunąć zdefiniowany filtr z tabeli filtrów ruchu wychodzącego (pierwszy ekran powyżej), zaznacz pole wyboru Remove (Usuń) obok tego filtra, po czym kliknij przycisk Remove (Usuń).

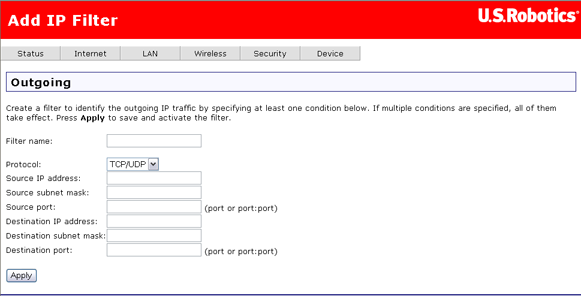

Po kliknięciu przycisku Add (Dodaj) pojawi się następująca strona:

Po zakończeniu definiowania filtra kliknij przycisk Apply (Zastosuj), aby zapisać jego ustawienia.

Oto pola występujące na drugiej stronie powyżej (strona o nazwie Add IP Filter (Dodaj filtr IP) i Outgoing (Wychodzące)), gdzie można zdefiniować filtr zawierający określone warunki blokujące dostęp do Internetu jednemu lub większej liczbie komputerów w sieci lokalnej.

Element |

Opis |

Filter name (Nazwa filtra) |

Wprowadź tutaj nazwę filtra. |

Protocol (Protokół) |

Wybierz protokół TCP, UDP, kombinację protokołów TPC i UDP lub protokół ICMP. |

Source IP address (Źródłowy adres IP) |

Wprowadź adres IP, któremu chcesz zablokować dostęp do Internetu lub adresu docelowego. |

Source subnet mask (Źródłowa maska podsieci) |

Wprowadź maskę podsieci dla źródłowego adresu IP. |

Source port (Port źródłowy) |

Wprowadź numer portu źródłowego lub zakresu portów źródłowych, dla których ma być zablokowany dostęp. |

Destination IP address (Docelowy adres IP) |

Wprowadź docelowy adres IP, do którego źródłowy adres IP nie będzie miał dostępu. |

Destination Subnet Mask (Docelowa maska podsieci) |

Wprowadź maskę podsieci dla docelowego adresu IP. |

Destination port (Port docelowy) |

Wprowadź numer portu docelowego lub zakresu portów docelowych, do których dostęp ma być zablokowany. |

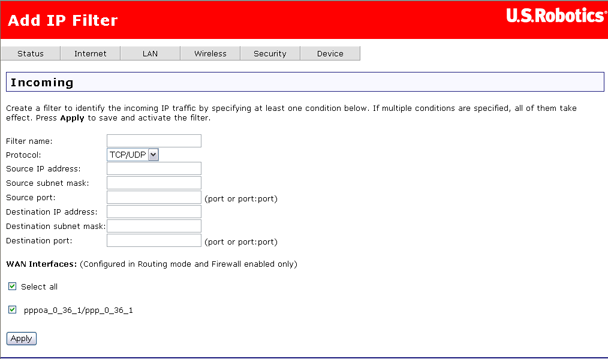

Na tej stronie można zezwolić przychodzącym pakietom na dostęp do ich punktów docelowych, określając reguły przyznawania dostępu określonym pakietom przychodzącym. Można użyć tych opcji w dowolnym momencie, aby udzielić ograniczonego dostępu do wybranego komputera, a także można zdefiniować nieograniczony dostęp do wybranego komputera (np. jeśli jeden z komputerów w sieci lokalnej jest serwerem internetowym).

Kliknij przycisk Add (Dodaj), aby utworzyć nowy filtr ruchu przychodzącego.

Poniższa tabela przedstawia pola znajdujące się na stronie Add IP Filter (Dodaj filtr IP):

Pole |

Opis |

Filter name (Nazwa filtra) |

Wprowadź tutaj nazwę filtra ruchu przychodzącego. |

Protokół |

Wybór protokołu TCP, UDP lub kombinacji TCP/UDP. |

Source IP address (Źródłowy adres IP) |

Wprowadź zewnętrzny adres IP, któremu chcesz zezwolić na dostęp do wewnętrznego adresu IP występującego w polu Destination IP address (Docelowy adres IP). |

Source subnet mask (Źródłowa maska podsieci) |

Wprowadź maskę podsieci dla źródłowego adresu IP. |

Source port (Port źródłowy) |

Wprowadź numer portu źródłowego lub zakresu portów źródłowych. |

Destination IP address |

Wprowadź wewnętrzny adres IP, do którego chcesz udzielić dostępu. |

Destination Subnet Mask (Docelowa maska podsieci) |

Wprowadź maskę podsieci dla docelowego adresu IP. |

Destination port (Port docelowy) |

Wprowadź numer portu docelowego lub zakresu portów docelowych, do których chcesz umożliwić dostęp (dla docelowego adresu IP). |

Po zdefiniowaniu filtra kliknij przycisk Apply (Zastosuj), aby go zapisać.

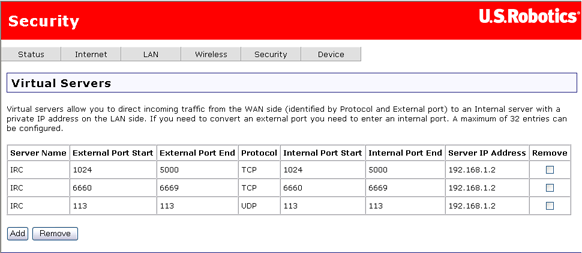

Serwer wirtualny pozwala na przekierowanie ruchu przychodzącego z Internetu (oznaczonego protokołem i portem zewnętrznym) do wewnętrznego serwera o prywatnym adresie IP w sieci LAN. Jeśli niezbędna jest konwersja portu zewnętrznego, należy wprowadzić port wewnętrzny.

Kliknij tutaj, aby przejść do porady przedstawiającej sposób konfiguracji serwera wirtualnego. Aby usunąć serwer wirtualny, zaznacz pole wyboru Remove (Usuń) w odpowiednim wierszu tabeli, a następnie kliknij przycisk Remove.

Uwaga: Jeśli zdefiniujesz hosta DMZ, wszystkie pakiety kierowane do adresów innych niż określone na tej stronie, będą przekierowywane do wyznaczonego komputera DMZ.

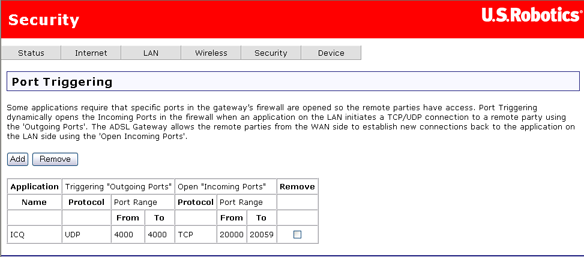

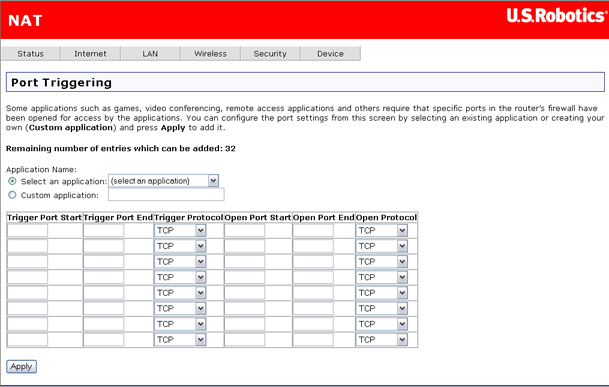

Funkcja wyzwalania portów jest podobna do funkcji serwera wirtualnego, z tą różnicą, że tworzy dynamiczną lub tymczasową lukę w zaporze firewall. Wyzwalanie portów jest bezpieczniejsze niż serwer wirtualny, ale nie umożliwia równoczesnego korzystania z tych samych portów przez wiele komputerów. Funkcja ta umożliwia zdalny dostęp przez zaporę firewall bramy.

Kliknij przycisk Add (Dodaj), aby zdefiniować wyzwalanie portów dla aplikacji korzystającej z Internetu. Na następnej stronie (pokazanej poniżej) wybierz nazwę aplikacji, co spowoduje wypełnienie ustawień w poniższej tabeli. Jeśli żądanej aplikacji nie ma na liście, kliknij opcję Custom application (Aplikacja niestandardowa) i wypełnij wartości w tabeli poniżej. (Sprawdź w dokumentacji tej aplikacji, jakie ustawienia należy wprowadzić). Kliknij przycisk Apply (Zastosuj), aby zapisać wyzwalacza portów.

Uwaga: Każdy zdefiniowany wyzwalacz portów jest dostępny dla pojedynczej aktywnej sesji. Nie może on obsługiwać równocześnie wyzwalaczy tego samego portu dla różnych klientów.

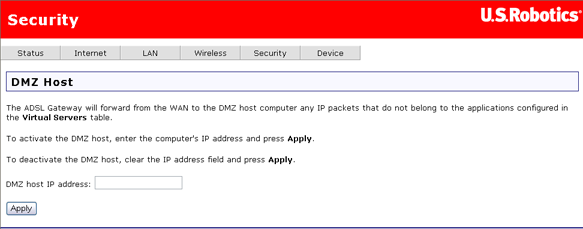

Opcja strefy zdemilitaryzowanej (DMZ) umożliwia przesyłanie dalej pakietów IP z Internetu, które nie są przeznaczone do aplikacji skonfigurowanych w tabeli serwera wirtualnego. Pakiety te są przekazywane do zdefiniowanego komputera będącego hostem DMZ. Podczas gdy serwer wirtualny może jedynie przekazać (przeadresować) ograniczoną liczbę usług (portów), obsługa DMZ umożliwia uruchomienie wszystkich usług (portów) z hosta DMZ i udostępnienie ich użytkownikom zewnętrznym.

Oto strona DMZ Host (Host DMZ).

Aby zdefiniować strefę DMZ, wprowadź adres IP komputera, który ma pełnić funkcję hosta DMZ. Kliknij przycisk Apply (Zastosuj), aby zapisać adres hosta DMZ. Aby wyłączyć funkcję DMZ, wyczyść pole DMZ host IP address (Adres IP hosta DMZ) i kliknij przycisk Apply.