Inhalt:

Überblick über das webgestützte Verwaltungs-Dienstprogramm

Verwendung des "Connection Wizard"

Sicherheit >

USR8200 Firewall/VPN/NAS Bedienungsanleitung

Sicherheit

Die Security Suite für den USR8200 Firewall/VPN/NAS enthält umfassende, robuste Sicherheitsdienste: Stateful Packet Inspection (SPI)-Firewall, Benutzerauthentifizierungsprotokolle und Kennwortschutzmechanismen. Mit diesen Funktionen können die Benutzer den Computer mit dem Internet verbinden und dabei vor den Bedrohungen aus dem Internet schützen.

Die Firewall ist die Grundlage der Security Suite für den USR8200 Firewall/VPN/NAS. Sie wurde exklusiv auf die Anforderungen für die private Nutzung abgestimmt. Um optimale Sicherheit zu gewährleisten, ist die Firewall bereits vorkonfiguriert. Darüber hinaus bietet sie viele weitere Funktionen, mit denen Sie sie noch weiter an Ihre Bedürfnisse anpassen können. Die Verwaltungsbildschirme im Abschnitt "Security" (Sicherheit) bieten die folgenden Möglichkeiten:

- Wählen Sie die Sicherheitsstufe für die Firewall aus.

- Legen Sie Zugriffssteuerungen fest, mit denen ein Zugriff der Computer im Heimnetzwerk auf Dienste im Internet unterbunden wird.

- Konfigurieren Sie die lokalen Server im Heimnetzwerk.

- Richten Sie einen lokalen Computer als DMZ-Host ein, damit der Netzwerkverkehr bestimmter Internet-Anwendungen die Firewall umgehen kann.

- Konfigurieren Sie den Fernzugriff, um so die Fernkonfiguration über einen beliebigen Computer mit Internet-Zugriff zu ermöglichen.

- Prüfen und konfigurieren Sie das Firewall-Protokoll.

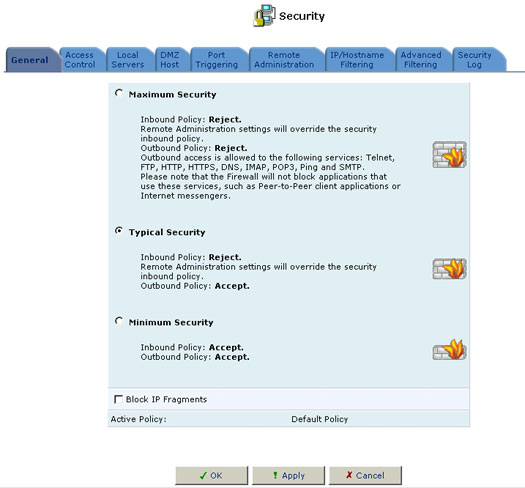

Einstellungen für die Sicherheitsstufe

Auf dem Bildschirm "Security Settings" (Sicherheitseinstellungen) konfigurieren Sie die grundlegenden Sicherheitseinstellungen für den USR8200 Firewall/VPN/NAS. Die Firewall steuert die Datenübertragung zwischen dem Heimnetzwerk und dem Internet. Sowohl eingehende als auch ausgehende Daten werden überprüft und dann anhand einer Reihe flexibler, konfigurierbarer Regeln akzeptiert oder abgelehnt. Diese Regeln verhindern das Eindringen von außen; gleichzeitig sind die Privatnutzer jedoch in der Lage, auf die gewünschten Internet-Dienste zuzugreifen.

Die Firewall-Regeln bestimmen, welche Arten von Diensten über das Heimnetzwerk erreichbar sind und welche Arten von Diensten im Heimnetzwerk für den Zugriff aus dem Internet freigegeben werden. Bei jeder Dienstanforderung, die bei der Firewall eingeht (aus dem Internet oder von einem Computer im Heimnetzwerk), wird anhand der Firewall-Regeln geprüft, ob die Anforderung durch die Firewall passieren kann oder nicht. Wird die Anforderung durchgelassen, dürfen auch alle nachfolgenden Daten im Zusammenhang mit dieser Anforderung (die gesamte "Sitzung") passieren, unabhängig von der Richtung.

Beispiel: Wenn Sie eine Internet-Seite über den Webbrowser aufrufen, wird eine Anforderung für diese Seite an das Internet gesendet. Die Anforderung geht beim USR8200 Firewall/VPN/NAS ein. Die Firewall ermittelt dann den Anforderungstyp und die ursprüngliche HTTP-Adresse sowie (in diesem Fall) einen bestimmten Computer im Heimnetzwerk. Sofern Sie nicht in der Konfiguration festgelegt haben, dass Anforderungen dieses Typs von diesem Computer gesperrt werden sollen, lässt die Firewall diese Anforderung ungehindert in das Internet passieren. Der Webserver gibt die angeforderte Webseite zurück. Diese Website wird mit der aktuellen Sitzung in Zusammenhang gebracht und demzufolge durchgelassen, unabhängig davon, ob der HTTP-Zugriff aus dem Internet auf das Heimnetzwerk gesperrt oder zugelassen ist.

Der springende Punkt hierbei ist: Der Ursprung der eigentlichen Anforderung, nicht der Ursprung der nachfolgenden Antworten darauf, bestimmt, ob eine Sitzung aufgebaut werden kann oder nicht.

Für den USR8200 Firewall/VPN/NAS stehen drei vordefinierte Sicherheitsstufen zur Auswahl: "Minimum" (Minimal), "Typical" (Normal; dies ist die Standardeinstellung) oder "Maximum" (Maximal). In der nachstehenden Tabelle ist das Verhalten des USR8200 Firewall/VPN/NAS für diese Sicherheitsstufen aufgeführt. Die Sicherheitseinstellungen des Gateways können ggf. mit den Bildschirmen "Access Control" (Zugriffssteuerung), "Local Servers" (Lokale Server) und "Remote Access" (Fernzugriff) weiter angepasst werden.

- Auf dem Bildschirm "Access Control" (Zugriffssteuerung) schränken Sie den Zugriff aus dem Heimnetzwerk auf das Internet noch weiter ein.

- Auf dem Bildschirm "Local Servers" (Lokale Server) können Sie den Zugriff aus dem Internet auf bestimmte Dienste, die die Computer im Heimnetzwerk bereitstellen, sowie auf bestimmte Internet-Anwendungen ermöglichen.

- Auf dem Bildschirm "Remote Access" (Fernzugriff) ermöglichen Sie die Fernkonfiguration des USR8200 Firewall/VPN/NAS über einen beliebigen Computer mit Internet-Zugriff.

Hinzufügen von Zugriffssteuerungen

| Sicherheitsstufe | Anforderungen aus dem WAN | Anforderungen aus dem LAN |

| "Maximum" (Maximal) | "Blocked" (Gesperrt): Es ist kein Zugriff aus dem Internet auf das Heimnetzwerk möglich, mit Ausnahme des auf den Bildschirmen "Local Servers" (Lokale Server) und "Remote Access" (Fernzugriff) konfigurierten Zugriffs. | "Limited" (Eingeschränkt): Nur häufig verwendete Dienste, z. B. Internet-Nutzung und E-Mail, sind zulässig†. |

| "Typical" (Normal; Standard) | "Blocked" (Gesperrt): Es ist kein Zugriff aus dem Internet auf das Heimnetzwerk möglich, mit Ausnahme des auf den Bildschirmen "Local Servers" (Lokale Server) und "Remote Access" (Fernzugriff) konfigurierten Zugriffs. | "Unrestricted" (Nicht eingeschränkt): Alle Dienste sind zulässig, mit Ausnahme der auf dem Bildschirm "Access Control" (Zugriffssteuerung) konfigurierten Dienste. |

| "Minimum" (Minimal) | "Unrestricted" (Nicht eingeschränkt): Der volle Zugriff aus dem Internet auf das Heimnetzwerk ist möglich; alle Verbindungsversuche werden zugelassen. | "Unrestricted" (Nicht eingeschränkt): Alle Dienste sind zulässig, mit Ausnahme der auf dem Bildschirm "Access Control" (Zugriffssteuerung) konfigurierten Dienste. |

† Zu diesen Diensten zählen Telnet, FTP, HTTP, HTTPS, DNS, IMAP, POP3 und SMTP.

So konfigurieren Sie die Sicherheitseinstellungen für den USR8200 Firewall/VPN/NAS:

- Wählen Sie aus den drei vordefinierten Sicherheitsstufen (vgl. obige Tabelle). Die Standardeinstellung für die Sicherheit lautet "Typical" (Normal).

- Um das Heimnetzwerk vor verbreiteten Hacker-Angriffen zu schützen, bei denen es mit fragmentierten Datenpaketen sabotiert wird, aktivieren Sie das Kontrollkästchen Block IP Fragments (IP-Fragmente sperren).

Hinweis: Bei VPN über IPSec und bei einigen UDP-gestützten Diensten werden IP-Fragmente völlig regulär eingesetzt. Für diese Dienste müssen IP-Fragmente in das Heimnetzwerk durchgelassen werden.

- Klicken Sie auf die Schaltfläche OK, um Ihre Änderungen zu speichern.

Hinweis: Bei der Sicherheitseinstellung "Minimum" (Minimal) ist das Heimnetzwerk ggf. beträchtlichen Sicherheitsrisiken ausgesetzt. Verwenden Sie diese Sicherheitsstufe daher nur dann, wenn es unbedingt nötig ist, und auch dann nur für kurze Zeit.

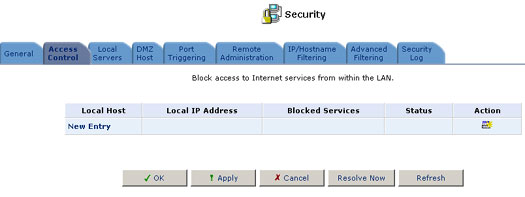

Sie können den Zugriff auf bestimmte Dienste im Internet für bestimmte Computer im Heimnetzwerk sperren (oder auch für das gesamte Netzwerk). Legen Sie beispielsweise fest, dass ein Computer nicht für die Nutzung des Internets und ein anderer Computer nicht für die Dateiübertragung per FTP zur Verfügung stehen soll und dass eingehende E-Mails im gesamten Netzwerk nicht empfangen werden dürfen.

Die Zugriffssteuerungen definieren Einschränkungen für die Art der Anforderungen, die aus dem Heimnetzwerk in das Internet übermittelt werden dürfen, so dass unter Umständen der Datenverkehr in beiden Richtungen gesperrt ist. Im obigen E-Mail-Beispiel erreichen Sie, dass die Computer im Heimnetzwerk keine E-Mails empfangen dürfen, indem Sie die ausgehenden Anforderungen dieser Computer an POP3-Server im Internet sperren.

Mit der Schaltfläche Access Control (Zugriffssteuerung) rufen Sie eine Liste der Dienste auf, die eingeschränkt wurden.

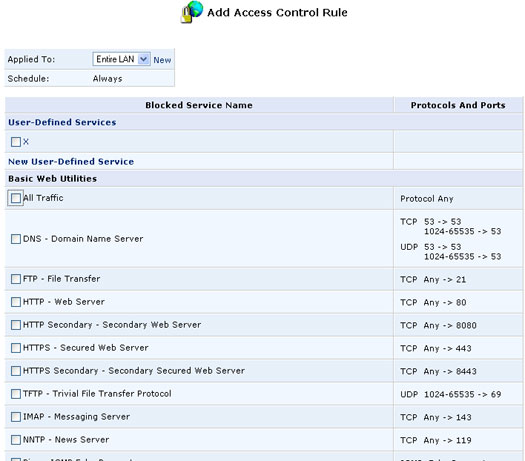

So fügen Sie einen oder mehrere neue Dienste zur Tabelle "Access Control" (Zugriffssteuerung) hinzu:

- Klicken Sie auf die Schaltfläche New Entry (Neuer Eintrag). Der Bildschirm "Add Access Control Rule" (Zugriffssteuerungsregel hinzufügen) wird geöffnet.

- Wählen Sie den oder die zu sperrenden Dienste aus.

- Geben Sie die lokale IP-Adresse des Computers ein, bei dem der Zugriff auf diese Dienste gesperrt werden soll, oder wählen Sie Block Entire LAN (Gesamtes LAN sperren), wenn der Zugriff für alle LAN-Computer gesperrt werden soll. Klicken Sie auf OK, um Ihre Änderungen zu speichern und zum Bildschirm "Access Control" (Zugriffssteuerung) zurückzukehren.

Es ist möglich, den oder die Computer zu ändern, die auf einen bestimmten Dienst nicht zugreifen können. Bearbeiten Sie hierzu den entsprechenden Eintrag in der Tabelle "Access Control" (Zugriffssteuerung).

So ändern Sie einen Eintrag in der Tabelle "Access Control" (Zugriffssteuerung):

- Klicken Sie für den Dienst auf Edit (Bearbeiten). Der Bildschirm zum Bearbeiten des Dienstes wird angezeigt.

- Geben Sie die lokale IP-Adresse des Computers ein, bei dem der Zugriff auf diese Dienste gesperrt werden soll, oder wählen Sie Block Entire LAN (Gesamtes LAN sperren), wenn der Zugriff für alle LAN-Computer gesperrt werden soll.

- Klicken Sie auf OK, um Ihre Änderungen zu speichern und zum Bildschirm "Access Control" (Zugriffssteuerung) zurückzukehren.

Sie können eine Zugriffssteuerung deaktivieren und den Dienst zur Verfügung stellen, ohne den Dienst aus der Tabelle "Access Control" (Zugriffssteuerung) entfernen zu müssen. Dies ist insbesondere dann von Nutzen, wenn der Dienst nur vorübergehend bereitgestellt werden soll und Sie die Einschränkung in naher Zukunft wieder einrichten möchten.

- Soll eine Zugriffssteuerung vorübergehend deaktiviert werden, deaktivieren Sie das Kontrollkästchen neben dem Namen des gewünschten Dienstes.

- Um die Einschränkung zu einem späteren Zeitpunkt wieder einzurichten, aktivieren Sie das Kontrollkästchen neben dem Namen des Dienstes.

- Soll eine Zugriffssteuerung endgültig aus der Tabelle "Access Control" (Zugriffssteuerung) gelöscht werden, klicken Sie auf Remove (Entfernen) für den Dienst. Der Dienst wird dann aus der Tabelle "Access Control" entfernt.

"User-Defined Services" (Benutzerdefinierte Dienste)

Die Tabellen auf den Bildschirmen "Add Access Control Rules" (Zugriffssteuerungsregeln hinzufügen) und "Add Local Servers" (Lokale Server hinzufügen) sind vorkonfiguriert und enthalten bereits den Großteil der Dienste, die am häufigsten durch die Benutzer gesperrt oder aktiviert werden. Unter Umständen muss jedoch ein vordefinierter Dienst ergänzt werden. Zu diesem Zweck bietet der USR8200 Firewall/VPN/NAS die Liste "User-Defined Services" (Benutzerdefinierte Dienste). Alle Dienste in dieser Liste werden auch oben auf den Bildschirmen "Add Access Control Rules" und "Add Local Servers" aufgeführt. Wenn Sie einen Dienst in eine Liste aufnehmen, wird dieser Dienst automatisch auch in die anderen Listen eingetragen. Auf diese Weise müssen die benutzerdefinierten Dienste nicht umständlich mehrfach eingegeben werden.

So fügen Sie einen neuen Dienst zur Liste hinzu:

- Klicken Sie auf New User-Defined Service (Neuer benutzerdefinierter Dienst).

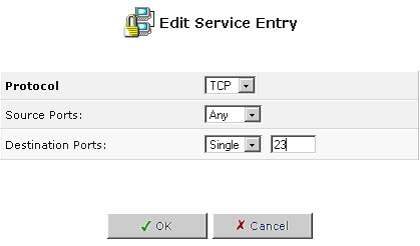

- Der Bildschirm zum Bearbeiten des Dienstes wird angezeigt. Geben Sie einen Namen für den Dienst ein und klicken Sie auf New Server Ports (Neue Serveranschlüsse).

- Wählen Sie einen Protokolltyp aus und geben Sie ggf. weitere Informationen ein. In der Regel sind diese Daten in der Dokumentation des Programms aufgeführt.

- Legen Sie ggf. die "Source Ports" (Quellanschlüsse) und die "Destination Ports" (Zielanschlüsse) fest, wenn ein Anschlussbereich eines anderen Typs (UDP oder TCP) für denselben Dienst angegeben werden soll.

- Klicken Sie auf OK, um Ihre Änderungen zu speichern und zum Bildschirm "User-Defined Services" (Benutzerdefinierte Dienste) zurückzukehren.

Damit ist der Dienst vollständig konfiguriert. Sie können nun zum Bildschirm "Add Access Control Rules" (Zugriffssteuerungsregeln hinzufügen) oder "Add Local Servers" (Lokale Server hinzufügen) wechseln und den Dienst dort sperren oder aktivieren.

So ändern Sie einen benutzerdefinierten Dienst, der bereits in der Liste aufgeführt ist:

- Klicken Sie für den Dienst auf Edit (Bearbeiten). Der Bildschirm zum Bearbeiten des Dienstes wird angezeigt.

- Nehmen Sie die gewünschten Änderungen am Dienstnamen oder an den Anschlussdaten vor.

- Klicken Sie auf OK, um Ihre Änderungen zu speichern und zum Bildschirm "User-Defined Services" (Benutzerdefinierte Dienste) zurückzukehren.

Soll ein Dienst endgültig aus der Liste gelöscht werden, klicken Sie auf die Schaltfläche Remove (Entfernen) für den betreffenden Dienst. Der Dienst wird dann aus der Liste entfernt.

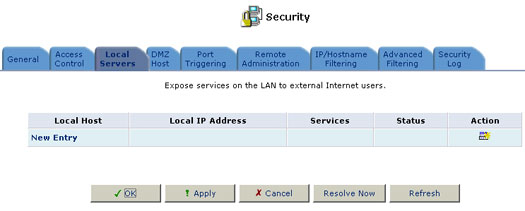

"Local Servers" (Lokale Server)

In der Standardeinstellung des USR8200 Firewall/VPN/NAS werden alle Verbindungen und die gesamte Kommunikation externer Benutzer mit dem Netzwerk gesperrt. Das System ist daher sicher vor Hackern, die versuchen, in das Netzwerk einzudringen und es zu beschädigen. Unter Umständen muss das Netzwerk jedoch in beschränkter und kontrollierter Weise zum Internet hin geöffnet werden, damit bestimmte Anwendungen im LAN (beispielsweise Spiele sowie Sprach- und Chat-Anwendungen) funktionsfähig sind und Server im Heimnetzwerk eingerichtet werden können. Die Funktion "Local Servers" (Lokale Server) unterstützt beide Punkte.

Der Bildschirm "Local Servers" (Lokale Server) in der Verwaltungskonsole enthält eine Liste der am häufigsten verwendeten Anwendungen, die eine besondere Behandlung durch den USR8200 Firewall/VPN/NAS erfordern. Hier können Sie schnell und einfach die gewünschten Anwendungen festlegen und die lokale IP-Adresse des Computers eingeben, über den der Dienst aufgerufen wird. Beispiel: Auf einem der Computer soll die Sprach-Anwendung Net2Phone genutzt werden. Wählen Sie einfach den Eintrag Net2Phone in der Liste aus und geben Sie die lokale IP-Adresse des Computers in die rechte Spalte ein. Ab sofort werden alle Net2Phone-Daten, die aus dem Internet beim USR8200 Firewall/VPN/NAS eintreffen, an den angegebenen Computer weitergeleitet.

Entsprechend gilt: Wenn Internet-Benutzer den Zugriff auf Server in Ihrem Heimnetzwerk erhalten sollen, nennen Sie alle anzubietenden Dienste und auch jeweils den Computer, auf dem diese Dienste bereitgestellt werden. Beispiel: Im Heimnetzwerk soll ein Webserver gehostet werden. Wählen Sie den Eintrag HTTP Web Server in der Liste aus und geben Sie in die rechte Spalte die lokale IP-Adresse des Computers ein, der als Host für den Webserver dient. Wenn ein Internet-Benutzer im Browser die externe IP-Adresse des USR8200 Firewall/VPN/NAS eingibt, übermittelt der Gateway die eingehende HTTP-Anforderung an den Computer, auf dem der Webserver gehostet ist. Fehlt eine Internet-Anwendung oder ein Dienst in der Liste, können Sie schnell und einfach einen entsprechenden Eintrag in die Liste aufnehmen.

Klicken Sie auf die Schaltfläche Local Servers (Lokale Server). Eine Liste der speziellen Dienste und der lokalen Server, die derzeit im Heimnetzwerk aktiviert sind, wird geöffnet.

So fügen Sie einen neuen Dienst zur Liste der aktiven lokalen Server hinzu:

- Klicken Sie auf die Schaltfläche New Entry (Neuer Eintrag). Der Bildschirm "Add Local Servers" (Lokale Server hinzufügen) wird geöffnet.

- Wählen Sie den anzubietenden Dienst aus.

- Geben Sie die lokale IP-Adresse des Computers ("Server") ein, mit dem der Dienst angeboten werden soll. Sie können nur jeweils einen einzigen LAN-Computer für die Bereitstellung eines bestimmten Dienstes oder einer Anwendung angeben.

- Klicken Sie auf OK, um Ihre Änderungen zu speichern und zum Bildschirm "Local Servers" (Lokale Server) zurückzukehren. Wenn ein Dienst durch einen anderen lokalen Computer bereitgestellt werden soll, bearbeiten Sie dort den entsprechenden Eintrag in der Liste "Local Servers".

Mit der Schaltfläche User Defined Services (Benutzerdefinierte Dienste) können Sie Dienste hinzufügen, die noch nicht in der Liste aufgeführt sind. Der Bildschirm zum Bearbeiten des Dienstes wird angezeigt. Definieren Sie den Dienst und klicken Sie dann auf OK, um Ihre Änderungen zu speichern. Der Dienst wird automatisch in den oberen Bereich auf dem Bildschirm "Add Local Servers" (Lokale Server hinzufügen) aufgenommen. Sie können den Dienst nun auf dieselbe Weise wie die vordefinierten Dienste auswählen.

- Klicken Sie für den Dienst auf Edit (Bearbeiten). Der Bildschirm zum Bearbeiten des Dienstes wird angezeigt.

- Geben Sie die IP-Adresse des Computers ein, mit dem der Dienst angeboten werden soll.

- Klicken Sie auf OK , um Ihre Änderungen zu speichern und zum Bildschirm "Local Servers" (Lokale Server) zurückzukehren. Sie können einen Dienst deaktivieren und die Verfügbarkeit des Dienstes aufheben, ohne den Dienst aus der Tabelle "Local Servers" entfernen zu müssen. Dies ist insbesondere dann von Nutzen, wenn der Dienst nur vorübergehend nicht verfügbar sein soll und Sie die Bereitstellung in naher Zukunft wieder aufnehmen möchten.

- Soll eine Zugriffssteuerung vorübergehend deaktiviert werden, deaktivieren Sie das Kontrollkästchen neben dem Namen des gewünschten Dienstes.

- Um die Einschränkung zu einem späteren Zeitpunkt wieder einzurichten, aktivieren Sie das Kontrollkästchen neben dem Namen des Dienstes.

- Soll eine Zugriffssteuerung endgültig aus der Tabelle "Access Control" (Zugriffssteuerung) gelöscht werden, klicken Sie auf Remove (Entfernen). Der Dienst wird dann aus der Tabelle "Access Control" entfernt.

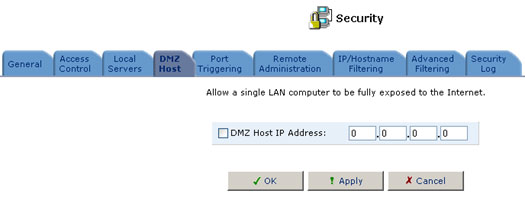

Einrichten eines "DMZ Host" (Demilitarized Zone, entmilitarisierte Zone)

Der DMZ-Host ermöglicht die Freigabe eines lokalen Computers im Internet. In den folgenden Fällen sollten Sie einen DMZ-Host einrichten:

- Sie möchten einen speziellen Internet-Dienst nutzen, z. B. ein Online-Spiel oder ein Videokonferenz-Programm, der nicht in der Liste "Local Servers" (Lokale Server) aufgeführt ist und für den keine Angaben zum Anschlussbereich verfügbar sind.

- Die Sicherheit spielt in diesem Moment keine große Rolle und Sie möchten einen Computer ohne jegliche Einschränkung für alle Dienste freigeben.

Warnung: Ein DMZ-Host ist nicht durch die Firewall geschützt und daher angreifbar. Wenn Sie einen DMZ-Host einrichten, bringen Sie unter Umständen auch die anderen Computer im Heimnetzwerk in Gefahr. Beim Einrichten eines DMZ-Hosts müssen Sie die Auswirkungen auf die Sicherheit beachten und den Host ggf. angemessen schützen.

Eine eingehende Anforderung für den Zugriff auf einen Dienst im Heimnetzwerk, beispielsweise für einen Webserver, wird durch den USR8200 Firewall/VPN/NAS abgefangen. Der USR8200 Firewall/VPN/NAS leitet diese Anforderung dann an den DMZ-Host weiter (falls eingerichtet), sofern dieser Dienst nicht von einem anderen Computer im Heimnetzwerk angeboten wird (unter "Local Servers" (Lokale Server) zugewiesen). In diesem Fall wird die Anforderung entsprechend an diesen Computer übermittelt.

So richten Sie einen lokalen Computer als DMZ-Host ein:

- Klicken Sie auf DMZ Host (DMZ-Host). Der Bildschirm "DMZ Host" wird geöffnet.

- Geben Sie die IP-Adresse des Computers ein, der als DMZ-Host eingerichtet werden soll. Es ist nicht möglich, mehrere LAN-Computer gleichzeitig als DMZ-Host einzurichten.

- Klicken Sie auf OK, um Ihre Änderungen zu speichern und zum Bildschirm "DMZ Host" zurückzukehren. Sie können den DMZ-Host deaktivieren, damit dieser nicht mehr völlig im Internet freigegeben ist, und dabei die IP-Adresse dieses Computers auf dem Bildschirm "DMZ Host" beibehalten. Dies ist insbesondere dann von Nutzen, wenn der DMZ-Host nur vorübergehend deaktiviert werden soll und Sie diesen Host in naher Zukunft wieder nutzen möchten.

- Um den DMZ-Host zu deaktivieren und so dessen völlige Freigabe im Internet zu unterbinden, deaktivieren Sie das Kontrollkästchen neben der IP-Bezeichnung des DMZ-Hosts.

- Soll der DMZ-Host aktiviert werden, aktivieren Sie das Kontrollkästchen neben der IP-Bezeichnung des DMZ-Hosts.

"Port Triggering" (Anschlussweiterleitung)

Mit "Port Triggering" konfigurieren Sie die dynamische Anschlussweiterleitung. Mit Hilfe von Anschlussweiterleitungsregeln können Sie eingehenden Datenverkehr bei einem bestimmten Host ankommen lassen und dabei andere Anschlüsse verwenden als beim ausgehenden Datenverkehr. Dies wird als Anschlussweiterleitung bezeichnet, weil der eingehende Datenverkehr durch den ausgehenden Datenverkehr an den LAN-Host zurückgegeben wird.

Beispiel: Sie greifen mit dem TCP-Protokoll an Anschluss 2222 auf einen Spieleserver zu. Der Spieleserver stellt daraufhin eine Verbindung über TCP an Anschluss 3333 her und startet die Spielesitzung. In einem solchen Fall muss die Anschlussweiterleitung herangezogen werden, weil dieses Szenario in Konflikt mit den folgenden Firewall-Standardeinstellungen steht:

- Die Firewall sperrt standardmäßig den eingehenden Datenverkehr.

- Der Server schickt die Antwort an die IP-Adresse des USR8200 Firewall/VPN/NAS und die Verbindung wird nicht per NAT an den Host zurückgeleitet.

Als Lösung dieses Problems muss ein Eintrag für die Anschlussweiterleitung definiert werden, mit dem der eingehende Datenverkehr an Anschluss 3333 TCP erst dann zugelassen wird, wenn der LAN-Host einen Datenverkehr mit dem Anschluss 2222 als Ziel erzeugt. Auf diese Weise wird der eingehende Datenverkehr vom Spieleserver akzeptiert und an den LAN-Host weitergeleitet, der den ursprünglichen ausgehenden Datenverkehr an Anschluss 2222 erzeugt hatte.

Definieren der Anschlussweiterleitung

In diesem Abschnitt wird die Definition eines Eintrags für die Anschlussweiterleitung beschrieben. Die Werte im Eintrag gelten für das Spiele-Beispiel im vorangegangenen Abschnitt.

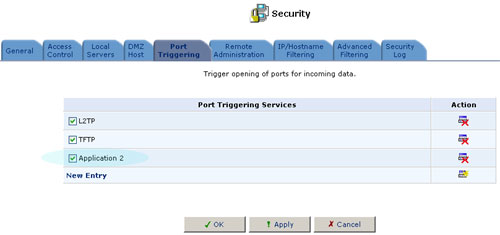

1. Klicken Sie in der linken Menüleiste auf das Symbol "Security" (Sicherheit).

2. Klicken Sie auf dem Bildschirm "Security" auf die Registerkarte "Port Triggering" (Anschlussweiterleitung). Der Bildschirm "Port Triggering" wird geöffnet. Auf diesem Bildschirm werden alle Einträge für die Anschlussweiterleitung aufgeführt.

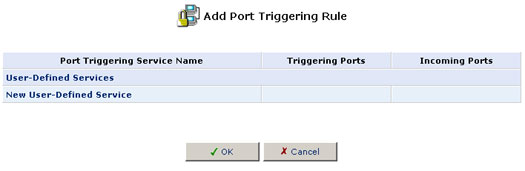

3. Klicken Sie auf New Entry (Neuer Eintrag) und fügen Sie einen Eintrag hinzu.

4. Klicken Sie auf New User-Defined Service (Neuer benutzerdefinierter Dienst) und fügen Sie einen Eintrag hinzu.

5. Definieren Sie die folgenden Einträge für die Anschlussweiterleitung unter "New Triggering Ports" (Neue Anschlüsse für Anschlussweiterleitung) bzw. "New Incoming Ports" (Neue Anschlüsse für eingehenden Datenverkehr) und klicken Sie auf OK:

- Anschlüsse für Anschlussweiterleitung: TCP ANY->2222

- Anschlüsse für eingehenden Datenverkehr: TCP ANY->3333

Legen Sie beide Einträge fest und klicken Sie dann auf OK. Aktivieren Sie das Kontrollkästchen für den neuen Dienst auf dem Bildschirm "Add Port Triggering Rule" (Anschlussweiterleitungsregel hinzufügen) und klicken Sie auf OK.

6. Aktivieren Sie das Kontrollkästchen für den neuen Dienst auf dem allgemeinen Bildschirm für die Anschlussweiterleitung, damit die Weiterleitung überhaupt ausgeführt werden kann.

Beim ersten Öffnen des Bildschirms für die Anschlussweiterleitung werden ggf. einige Standardregeln für die Anschlussweiterleitung aufgeführt. Wenn Sie diese Regeln deaktivieren, wird unter Umständen die Funktionsfähigkeit des USR8200 Firewall/VPN/NAS beeinträchtigt.

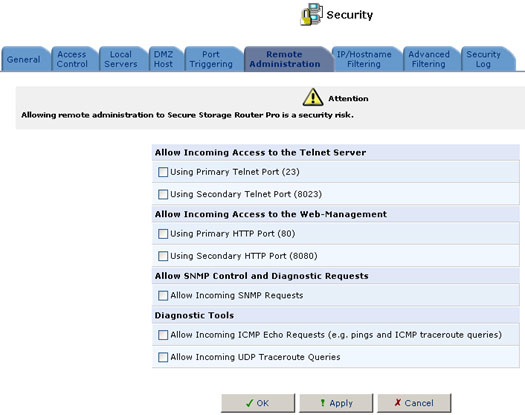

"Remote Administration" (Steuern des Fernzugriffs auf den USR8200 Firewall/VPN/NAS)

Der USR8200 Firewall/VPN/NAS kann nicht nur innerhalb des Heimnetzwerks genutzt und gesteuert werden, sondern auch über das Internet. Auf diese Weise können Sie die Einstellungen auch von unterwegs anzeigen lassen und ändern. Des Weiteren ist Ihr ISP in der Lage, durch Fernzugriff die Einstellungen zu ändern und Hilfestellung bei der Fehlerbehebung oder bei Datenübertragungsproblemen zu leisten. Der Fernzugriff auf den USR8200 Firewall/VPN/NAS ist standardmäßig gesperrt, um die Sicherheit des Heimnetzwerks zu gewährleisten. Die nachstehend aufgeführten Dienste unterstützen den Fernzugriff; auf dem Bildschirm "Remote Access Configuration" (Fernzugriffskonfiguration) können Sie diese Dienste nach Bedarf einzeln aktivieren.

- Telnet: Öffnet eine Befehlszeile und ermöglicht den Zugriff auf alle Einstellungen und Parameter im System.

- Webmanagement/HTTP: Öffnet die Verwaltungskonsole und ermöglicht den Zugriff auf alle Einstellungen und Parameter im System.

- Diagnostic Tools (Diagnoseprogramme): Dienen zur Fehlerbehebung und zur Fernsystemverwaltung durch den ISP.

So ermöglichen Sie den Fernzugriff auf die Dienste des USR8200 Firewall/VPN/NAS:

- Klicken Sie auf die Registerkarte "Remote Administration" (Fernverwaltung). Der Bildschirm "Remote Access Configuration" (Fernzugriffskonfiguration) wird geöffnet.

- Wählen Sie die Dienste aus, auf die die Computer über das Internet zugreifen sollen. Die folgenden Dienste stehen zur Auswahl:

- Telnet: Gewährt den Zugriff auf den USR8200 Firewall/VPN/NAS über die Befehlszeile. Dieser Dienst ist zwar mit einem Kennwort geschützt, gilt jedoch nicht als sicheres Protokoll. Wenn ein lokaler Server für den Anschluss 23 konfiguriert ist, verwenden Sie Anschluss 8023, um Konflikte zu vermeiden.

- Web Management (Webgestütztes Verwaltungs-Dienstprogramm): Gewährt den Zugriff auf das kennwortgestützte Verwaltungs-Dienstprogramm. Wenn ein lokaler Server für den Anschluss 80 konfiguriert ist, verwenden Sie Anschluss 8080, um Konflikte zu vermeiden.

- Diagnostic Tools (Diagnoseprogramme): Umfassen Ping und Traceroute (über UDP). Der ISP kann diese Dienste zur Fehlerbehebung und zur Fernsystemverwaltung heranziehen.

- Klicken Sie auf OK , um Ihre Änderungen zu speichern und zum Bildschirm "Security Settings" (Sicherheitseinstellungen) zurückzukehren.

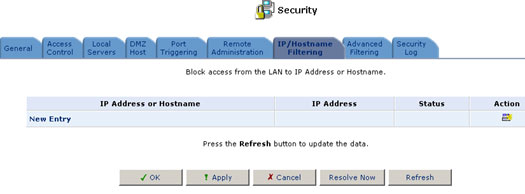

"IP/Hostname Filtering" (IP-Filter)

Sie können den USR8200 Firewall/VPN/NAS so konfigurieren, dass bestimmte Internet-Websites gesperrt werden, und so den Zugriff auf diese Websites über die Computer im Heimnetzwerk unterbinden. Des Weiteren können Einschränkungen auf eine umfassende, automatisch aktualisierte Liste mit Websites angewendet werden, bei denen ein Zugriff nach Möglichkeit unterbleiben sollte.

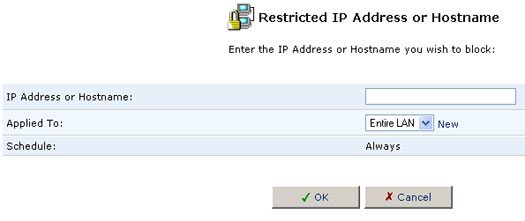

So fügen Sie eine neue Website zur Liste hinzu:

1. Klicken Sie auf New Entry (Neuer Eintrag).

Der Bildschirm "Restricted IP Address or Hostname" (Eingeschränkte IP-Adresse oder Hostname) wird geöffnet.

2. Geben Sie die Adresse der Website ein (IP-Adresse oder URL), auf die der Zugriff aus dem Heimnetzwerk heraus unterbunden werden soll. (Auch alle Webseiten innerhalb dieser Website werden gesperrt.) Wenn die Website-Adresse mit mehreren IP-Adressen verbunden ist, löst der USR8200 Firewall/VPN/NAS alle weiteren Adressen auf und fügt diese automatisch zur Liste mit den Einschränkungen hinzu. Legen Sie fest, ob diese Einschränkung für das gesamte LAN gelten soll oder nur für einen bestimmten Computer im Netzwerk. Sie können auch in der Zeile "Schedule" (Zeitplan) auf New (Neu) klicken und bestimmte Zeiträume eingeben, in denen die Regel gilt.

Klicken Sie abschließend auf OK.

3. Sie kehren zum vorangegangenen Bildschirm zurück und der USR8200 Firewall/VPN/NAS versucht, die Website aufzufinden. Unter "Status" wird die Meldung Resolving... (Auflösung läuft) angezeigt, während die Site gesucht wird. (Die URL wird dabei in eine oder mehrere IP-Adressen aufgelöst.)

4. Wird die Site aufgefunden, erscheint die Meldung Resolved (Aufgelöst) in der Statusanzeige, ansonsten die Meldung Error (Fehler). Aktualisieren Sie den Status ggf. mit Refresh (Aktualisieren). Falls der USR8200 Firewall/VPN/NAS die Website nicht auffinden kann, gehen Sie wie folgt vor:

- Prüfen Sie mit einem Webbrowser, ob die Site wirklich erreichbar ist. Ist dies der Fall, prüfen Sie, ob Sie die Adresse der Website fehlerfrei eingegeben haben. Fahren Sie ggf. mit dem unten aufgeführten Schritt zum Ändern einer Website-Adresse fort, die bereits in der Liste vorhanden ist.

- Wenn die Website nicht verfügbar ist, öffnen Sie den Bildschirm "IP/Hostname Filtering" (IP-Filter) zu einem späteren Zeitpunkt erneut. Klicken Sie auf Resolve Now (Jetzt auflösen) und prüfen Sie, ob die Website durch den USR8200 Firewall/VPN/NAS aufgefunden und gesperrt wird.

Um eine Website-Adresse zu ändern, die derzeit in der Liste aufgeführt wird, gehen Sie wie folgt vor:

1. Klicken Sie in der Spalte Action (Vorgang) auf Edit (Bearbeiten). Der Bildschirm "Restricted IP Address or Hostname" (Eingeschränkte IP-Adresse oder Hostname) wird geöffnet.

2. Nehmen Sie die gewünschten Änderungen an der Adresse der Website vor. Bei langen und/oder komplexen Website-Adressen können Sie die Adresse wahlweise aus der Adresszeile in die Verwaltungskonsole kopieren. Löschen Sie dabei das http:// am Anfang und den Schrägstrich / am Ende der Adresse.

3. Klicken Sie auf OK, um Ihre Änderungen zu speichern.

Prüfen Sie, ob alle aktuellen IP-Adressen für die Websites in der Liste gesperrt sind. Klicken Sie auf Resolve Now (Jetzt auflösen). Der USR8200 Firewall/VPN/NAS prüft jede Website-Adresse in der Liste und stellt dabei sicher, dass alle IP-Adressen, unter denen die Websites jeweils erreicht werden können, in der Spalte mit den IP-Adressen aufgeführt werden.

Sie können eine Einschränkung deaktivieren und den Zugriff auf die zugehörige Website wieder ermöglichen, ohne die Site aus der Liste mit den Einschränkungen löschen zu müssen. Dies ist insbesondere dann von Nutzen, wenn die Website nur vorübergehend verfügbar sein soll und Sie sie in naher Zukunft wieder sperren möchten.

- Soll eine Einschränkung vorübergehend deaktiviert werden, deaktivieren Sie das Kontrollkästchen neben dem Namen der gewünschten URL.

- Um die Einschränkung zu einem späteren Zeitpunkt wieder einzurichten, aktivieren Sie das Kontrollkästchen neben der URL.

- Soll eine Einschränkung endgültig gelöscht werden, klicken Sie auf Remove (Entfernen). Die Einschränkung wird dann aus der Liste entfernt.

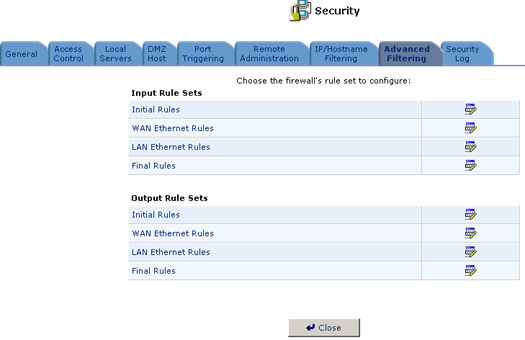

"Advanced Filtering" (Erweiterte Filterung)

Mit der erweiterten Filterung erhalten Sie die umfassende Kontrolle über das Verhalten der Firewall. Definieren Sie spezielle Ein- und Ausgaberegeln, bestimmen Sie die Reihenfolge logisch ähnlicher Regelgruppen und unterscheiden Sie zwischen Regeln für WAN- und LAN-Netzwerkgeräte. Zum Öffnen des Bildschirms "Advanced Filtering" (Erweiterte Filterung) klicken Sie auf das Symbol "Security" (Sicherheit) in der linken Menüleiste. Die Sicherheitsfunktionen werden angezeigt. Klicken Sie auf die Schaltfläche Advanced Filtering (Erweiterte Filterung). Der Bildschirm "Advanced Filtering" wird geöffnet.

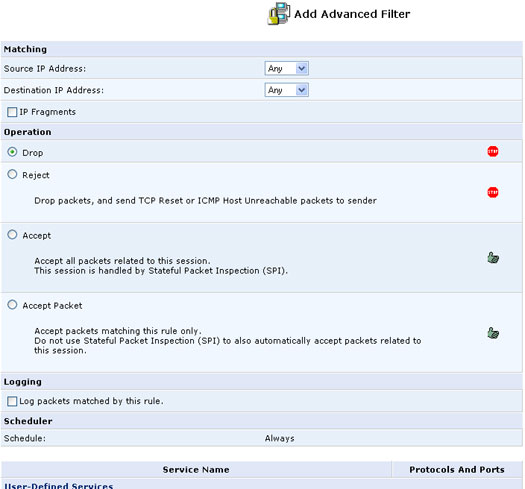

Sie können zwei Regelgruppen definieren: Eingangsregeln (Input Rule Sets) und Ausgangsregeln (Output Rule Sets). Jede Regelgruppe umfasst drei Untergruppen mit grundlegenden Regeln (Initial Rules), Netzwerkgeräte-Regeln und abschließende Regeln (Final Rules). Diese Untergruppen bestimmen die Reihenfolge, in der die Regeln abgearbeitet werden. Zum Konfigurieren der Regeln für die erweiterte Filterung klicken Sie auf die Schaltfläche Edit (Bearbeiten) neben der Bezeichnung der Regel (oder auch direkt auf den Regeltitel). Der Bildschirm "Configure Rules" (Regeln konfigurieren) wird geöffnet. Hier werden die Einträge angezeigt, die derzeit in der ausgewählten Regel-Untergruppe verzeichnet sind. Klicken Sie auf die Schaltfläche Edit (Bearbeiten) neben einem Eintrag, klicken Sie direkt auf den Eintrag oder klicken Sie auf New Entry (Neuer Eintrag). Der Bildschirm "Add Advanced Filter" (Erweiterten Filter hinzufügen) erscheint.

Hinzufügen einer Regel für erweiterte Filterung

Wenn Sie eine Regel zur erweiterten Filterung hinzufügen, definieren Sie die folgenden Regelparameter:

Matching (Übereinstimmung)

Damit eine Firewall-Regel angewendet wird, muss eine Übereinstimmung zwischen den IP-Adressen oder Bereichen und den Anschlüssen vorliegen. Definieren Sie die Verknüpfung von Quell- und Ziel-Datenverkehr mit Hilfe der Felder für die Quell-IP-Adresse (Source IP Address) und die Ziel-IP-Adresse (Destination IP Address). Die Anschlussübereinstimmung wird definiert, sobald Sie einen Dienst auswählen. Wenn Sie beispielsweise den FTP-Dienst verwenden, wird an Anschluss 21 überprüft, ob passender Datenverkehr zwischen den definierten Quell- und Ziel-IP-Adressen vorliegt.

Operation (Betrieb)

Hier definieren Sie den Vorgang, der durch die Regel ausgelöst wird. Aktivieren Sie hierzu eines der folgenden Optionsfelder:

- Drop (Nicht weiterleiten): Für Pakete mit der unter "Matching" (Übereinstimmung) angegebenen Quell- und Ziel-IP-Adresse und den dort genannten Dienstanschlüssen wird der Zugriff verweigert.

- Accept (Akzeptieren): Für Pakete mit der unter "Matching" (Übereinstimmung) angegebenen Quell- und Ziel-IP-Adresse und den dort genannten Dienstanschlüssen wird der Zugriff zugelassen. Bei der Datenübertragungssitzung wird Stateful Packet Inspection (SPI) verwendet.

- Accept Packet (Paket akzeptieren): Für Pakete mit der unter "Matching" (Übereinstimmung) angegebenen Quell- und Ziel-IP-Adresse und den dort genannten Dienstanschlüssen wird der Zugriff zugelassen. Bei der Datenübertragungssitzung wird Stateful Packet Inspection (SPI) nicht verwendet. Dies bedeutet, dass für andere Pakete, die diese Regel erfüllen, nicht automatisch der Zugriff zugelassen wird. Diese Vorgehensweise eignet sich beispielsweise für Regeln, mit denen Broadcasting-Übertragungen ermöglicht werden.

Logging (Protokollierung)

Mit dieser Option geben Sie an, dass Einträge für diese Regel in das Sicherheitsprotokoll aufgenommen werden sollen.

Services (Dienste)

Wählen Sie die Dienste aus, für die diese Regel gelten soll. Mit der Schaltfläche New User-Defined Service (Neuer benutzerdefinierter Dienst) fügen Sie benutzerdefinierte Dienste hinzu.

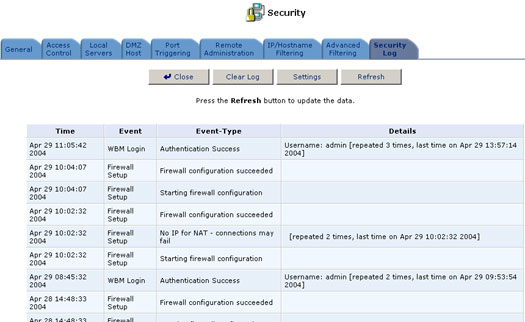

"Security Log" (Sicherheitsprotokoll)

Das Sicherheitsprotokoll enthält eine Liste der Ereignisse im Zusammenhang mit der Firewall, beispielsweise den versuchten Aufbau ein- und ausgehender Verbindungen, die versuchte Authentifizierung bei einer Administrator-Benutzeroberfläche (webgestütztes Verwaltungs-Dienstprogramm oder Telnet-Terminal), das Konfigurieren der Firewall sowie das Starten des Systems.

Zum Abrufen des Firewall-Protokolls klicken Sie auf die Schaltfläche Firewall Log (Firewall-Protokoll) auf dem Bildschirm "Security Settings" (Sicherheitseinstellungen).

Die folgenden Ereignisse und Ereignistypen werden automatisch im Firewall-Protokoll festgehalten:

Inbound/Outbound Traffic (Ein-/Ausgehender Datenverkehr)

- Connection accepted (Verbindung akzeptiert): Die Zugriffsanforderung erfüllt die Sicherheitsrichtlinien der Firewall.

- Accepted - Host probed (Akzeptiert – Host wird überprüft)†: Diese Anforderung einer TCP-Verbindung von einem WAN-Host erfüllt zwar die Sicherheitsrichtlinien der Firewall, der WAN-Host wird jedoch nicht als vertrauenswürdig eingestuft. Der WAN-Host wird aufgefordert zu bestätigen, dass er tatsächlich ein vertrauenswürdiger Host ist.

- Accepted - Host trusted (Akzeptiert – Host vertrauenswürdig)†: Dies ist eine Antwort von einem WAN-Host, der zur Abgabe einer Bestätigung aufgefordert wurde. Dieser Client wird zu einem vertrauenswürdigen Host.

- Accepted - Internal traffic (Akzeptiert – Interner Datenverkehr): Alle Pakete können frei zwischen den LAN-Hosts ausgetauscht werden.

- Blocked - Policy violation (Gesperrt – Richtlinien-Verletzung): Diese Zugriffsanforderung verletzt die Sicherheitsrichtlinien der Firewall.

- Blocked - IP Fragment (Gesperrt – IP-Fragment): Falls die Firewall so konfiguriert ist, dass alle IP-Fragmente gesperrt werden, wird diese Meldung für alle gesperrten fragmentierten Pakete festgehalten.

- Blocked - IP Source-Routes (Gesperrt – IP-Quellweg): Diese Meldung wird festgehalten, wenn ein Paket aufgrund der Option Source Route (Quellweg; entweder streng oder locker) im IP-Header gesperrt wird.

- Blocked - State-table error (Gesperrt – Fehler in der Zustandstabelle): Bei der Überprüfung oder beim Bearbeiten der Zustandstabelle durch die Firewall ist ein Fehler aufgetreten. Das Paket wurde gesperrt.

Firewall-Setup

- "Aborting configuration" (Konfiguration wird abgebrochen)

- "Configuration completed" (Konfiguration ist abgeschlossen)

WBM Login (WBM-Anmeldung)

- "Authentication Success" (Authentifizierung ist erfolgt)

- "Authentication Failure" (Fehler bei der Authentifizierung)

Telnet Login (Telnet-Anmeldung)

- "Authentication Success" (Authentifizierung ist erfolgt)

- "Authentication Failure" (Fehler bei der Authentifizierung)

System Up/Down (System bereit/heruntergefahren)

- "The system is going DOWN for reboot" (Das System wird heruntergefahren und anschließend neu gestartet)

- "The system is UP!" (Das System ist betriebsbereit)

† Nur bei eingehendem Datenverkehr.

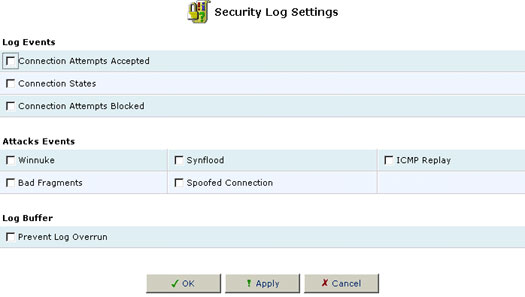

Auf dem Bildschirm "Firewall Log Settings" (Einstellungen für Firewall-Protokoll) können Sie weitere Vorgänge auswählen, die im Firewall-Protokoll festgehalten werden sollen. Für jeden Vorgangstyp können Sie wahlweise Meldungen für erfolgreiche Versuche ("Accepted", Akzeptiert) und/oder fehlgeschlagene Versuche ("Blocked", Gesperrt) anzeigen lassen.

So werden die Einstellungen für das Firewall-Protokoll angezeigt und geändert:

- Klicken Sie auf die Schaltfläche Settings (Einstellungen) oben auf dem Bildschirm "Firewall Log" (Firewall-Protokoll). Der Bildschirm "Firewall Log Settings" (Einstellungen für Firewall-Protokoll) wird geöffnet.

- Wählen Sie die Art der Vorgänge aus, für die ein Eintrag im Protokoll erzeugt werden soll:

- Connection Attempts Messages (Meldungen über Verbindungsversuche): Für jeden versuchten Aufbau einer eingehenden Verbindung zum Heimnetzwerk (oder einer ausgehenden Verbindung daraus) wird eine Meldung protokolliert.

- Telnet Connection Attempts Messages (Meldungen über Telnet-Verbindungsversuche): Für jeden versuchten Aufbau einer eingehenden Telnet-Verbindung zum Heimnetzwerk (oder einer ausgehenden Verbindung daraus) wird eine Meldung protokolliert. Wenn Sie die erste Kategorie auswählen, werden diese Meldungen automatisch mitprotokolliert.

- WBM Connection Attempts Messages (Meldungen über WBM-Verbindungsversuche): Für jedes versuchte Öffnen des webgestützten Verwaltungs-Dienstprogramms (WBM) über einen Browser, der sich außerhalb des Heimnetzwerks befindet, wird eine Meldung protokolliert.

- Mit dem Kontrollkästchen Prevent Log Overrun (Protokoll-Überlastung vermeiden) geben Sie an, dass keine Firewall-Vorgänge mehr protokolliert werden soll, sobald der zugewiesene Speicher erschöpft ist oder das Protokoll vollständig gefüllt wurde.

- Klicken Sie auf OK, um Ihre Änderungen zu speichern und zum Bildschirm "Firewall Log" (Firewall-Protokoll) zurückzukehren.

Sichere lokale Administration

Zur Durchführung lokaler administrativer Aufgaben können Sie eine direkte Verbindung zum USR8200 Firewall/VPN/NAS herstellen. Dazu muss zwischen Administrator-Host und USR8200 Firewall/VPN/NAS eine PPPoS-Verbindung (PPP over Serial) eingerichtet werden.

Zur Durchführung der lokalen Administration über eine PPPoS-Verbindung führen Sie folgende Schritte aus:

- Verbinden Sie Administrator-Host und USR8200 Firewall/VPN/NAS mit

einem seriellen Kabel. Serielle Kabel für den USR8200 Firewall/VPN/NAS

sind auf Anfrage beim Technischen Support von U.S. Robotics erhältlich.

Hinweis: Das serielle Kabel wird auf einen 10-Stift-Stecker aufgesteckt, der sich auf der Platine befindet. Das Gehäuse muss geöffnet werden, damit der Stecker zugänglich wird. Durch das Öffnen des Gehäuses verfällt die Produktgarantie.

- Erstellen Sie auf dem Administrator-Host eine PPTP-Client-Verbindung.

- Nachdem die PPP-Verbindung hergestellt wurde, kann per HTTP/S über diese Verbindung auf den USR8200 Firewall/VPN/NAS zugegriffen werden.

- Setzen Sie zum Abschluss den USR8200 Firewall/VPN/NAS zurück.

PPP-Clients unter Linux

Zur Einrichtung eines PPP-Clients auf einem Linux-Host geben Sie folgende Zeile ein:

pppd <SERIAL_DEV_NAME> <BAUD> noauth user <USERNAME> local nobsdcomp nodeflate

Dabei sind die spitzen Klammern durch folgende Informationen zu ersetzen:

SERIAL_DEV_NAME: Name des seriellen Geräts am Linux-Rechner,

z. B. /dev/ttyS1

BAUD: 115200

USERNAME: Name des Benutzers mit Administratorrechten. Im Verzeichnis

/etc/ppp/chap-secrets oder /etc/ppp/pap-secrets auf dem

Linux-Rechner muss sich das richtige Geheimnis befinden.

PPP-Clients unter Windows

Zur Einrichtung eines PPP-Clients unter Windows XP ist die Installation eines Nullmodem-Treibers erforderlich. Führen Sie folgende Schritte aus:

- Doppelklicken Sie in der Systemsteuerung auf das Symbol "Telefon- und Modemoptionen".

- Wählen Sie die Registerkarte "Modems" und klicken Sie auf Hinzufügen.

- Markieren Sie das Kästchen "Modem auswählen (Keine automatische Erkennung)" und klicken Sie auf Weiter.