Die folgenden Optionen sind im Menü Security (Sicherheit) verfügbar:

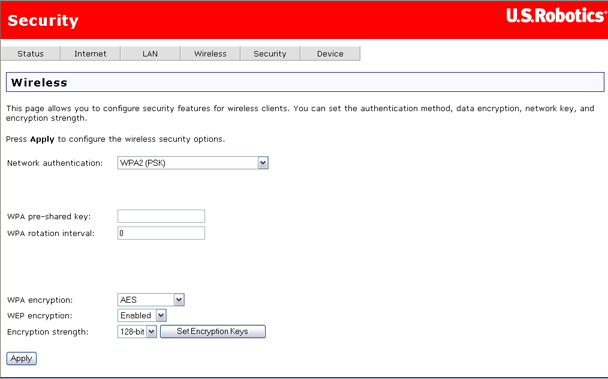

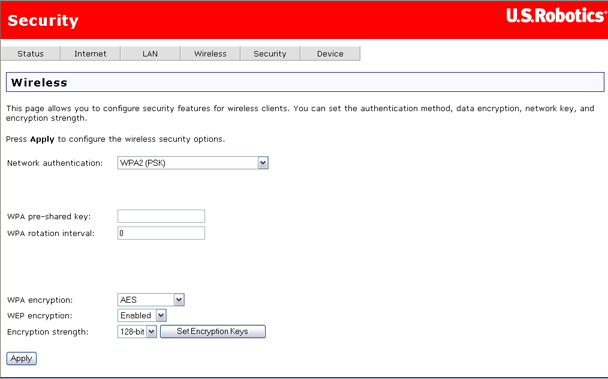

Auf der Seite "Wireless Security" (Wireless-Sicherheit) können Sie die Sicherheitsfunktionen des Wireless-Netzwerks konfigurieren.

Es stehen je nach Ihren Anforderungen und den Funktionen der Wireless-Geräte verschiedene Sicherheitsmethoden zur Auswahl.

Klicken Sie auf Apply (Übernehmen), um Ihre Änderungen zu speichern.

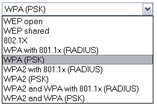

Alle Netzwerkschnittstellenkarten verfügen über eine eindeutige 48-Bit-MAC-Adresse. Wenn die MAC-Adressfilterung aktiviert ist, können Sie mit Hilfe der entsprechenden MAC-Adressen den Zugriff von Wireless-Geräten auf das Gateway einschränken. Zudem können Sie den Zugriff auf jedes Wireless-Gerät gewähren, dessen MAC-Adresse sich in der "Zulassen"-Liste des Gateways befindet.

Nachfolgend sind die Werte für die Option MAC restrict mode (MAC-Einschränkungsmodus) aufgeführt:

Unter MAC restrict mode (MAC-Einschränkungsmodus) sind in einer Tabelle alle MAC-Adressen aufgeführt, für die der Einschränkungsmodus gilt. Der Liste können Sie bis zu 60 Adressen hinzufügen. Ein Beispiel für das Hinzufügen von MAC-Adressen zur Liste und für das Konfigurieren der MAC-Filterung finden Sie im Abschnitt "Lernprogramme" in dieser Bedienungsanleitung.

Wenn Sie einen Eintrag aus der Liste löschen möchten, wählen Sie den entsprechenden MAC-Einschränkungsmodus aus, aktivieren Sie das Kontrollkästchen Remove (Entfernen) für den zu löschenden Eintrag und klicken Sie auf die Schaltfläche Remove.

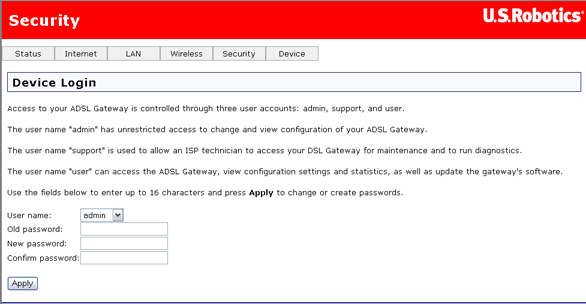

Auf dieser Seite können Sie das Kennwort für die Konten admin, support und user ändern. (Deren Standard-Kennwörter lauten admin, support und user.) Wählen Sie aus der Dropdown-Liste User name (Benutzername) ein Konto aus, und geben Sie das aktuelle und das neue Kennwort für das Konto ein. Geben Sie das neue Kennwort zur Bestätigung ein zweites Mal ein. Klicken Sie anschließend auf Apply (Übernehmen), um das neue Kennwort zu speichern.

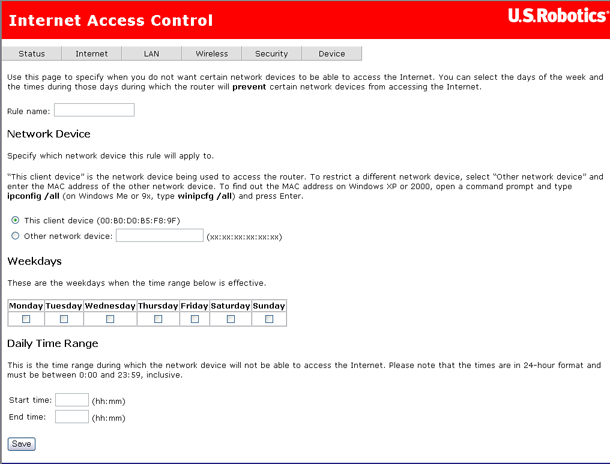

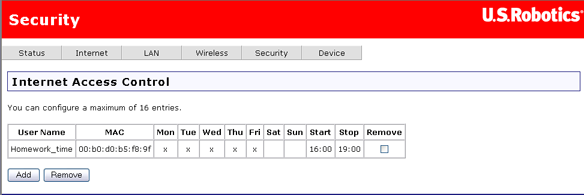

Auf der Seite "Internet Access Control" (Internet-Zugriffssteuerung) können Sie eine elterliche Kontrollregel einrichten, mit der bestimmten Netzwerkgeräten der Zugriff auf das Internet zu bestimmten Zeiten verwehrt wird. Diese Regeln können den Zugriff für eine definierte Zeitdauer an bestimmten Wochentagen zu blockieren.

Hinweis: Wenn Sie diese Funktion nutzen möchten, müssen Sie das Gateway so konfigurieren, dass dessen Zeit mit mindestens einem Internet-Zeitserver synchronisiert ist. Weitere Informationen finden Sie unter Zeit.

Nachfolgend sehen Sie die Seite "Internet Access Control", auf der keine Filter definiert sind:

Klicken Sie auf Add (Hinzufügen), um einen Internet-Zugriffsfilter zu definieren, und geben Sie die entsprechenden Einstellungen auf der folgenden Seite ein. Neben dem Regelnamen enthält jede von Ihnen definierte Regel die MAC-Adresse des zu blockierenden Computers, die Zeitdauer und eine Liste der Tage, an denen die Sperre durchgesetzt wird.

Achtung: Wenn Sie die Zugriffskontrolle für einen anderen Computer als den, den Sie derzeit verwenden, einrichten möchten, wählen Sie Other network device (Anderes Netzwerkgerät) und geben Sie die MAC-Adresse des Geräts ein.

Klicken Sie nach der Konfiguration des Internet-Zugriffsfilters auf Save (Speichern), um ihn zu speichern. Nachfolgend finden Sie ein Bespiel dafür, wie Sie Kindern nachmittags (nach der Schule) den Internetzugriff verwehren können:

Die Firewall des Gateways kann internen Benutzern oder Anwendungen den Zugriff auf das Internet verwehren. Hierbei stehen zwei Verfahren zur Auswahl:

Klicken Sie hier, um ein Lernprogramm aufzurufen, in dem erläutert wird, wie Sie mit Hilfe der Seite für ausgehende Pakete den Zugriff eines Computers auf das Internet verhindern können.

So sieht die Seite für ausgehende Pakete aus, bevor ein Filter hinzugefügt wird:

Wenn Sie eine vorhandene Filterdefinition aus der Tabelle für ausgehende Filter (siehe erster Bildschirm oben) entfernen möchten, aktivieren Sie das Kontrollkästchen Remove (Entfernen) für den Filter und klicken Sie auf die Schaltfläche Remove.

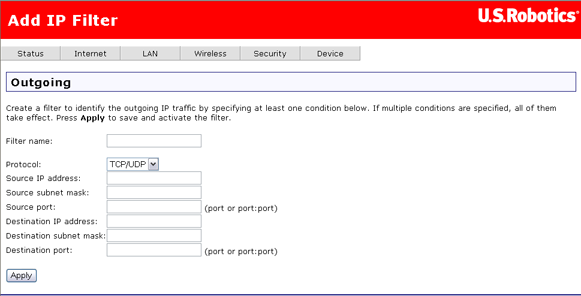

Klicken Sie auf Add (Hinzufügen). Daraufhin wird die folgende Seite geöffnet:

Wenn Sie die Werte für Ihren Filter eingegeben haben, klicken Sie auf Apply (Übernehmen), um den Filter zu speichern.

Nachfolgend sind die Felder auf der zweiten Seite aufgeführt (die Seite "Add IP Filter" [IP-Filter hinzufügen] und "Outgoing" [Ausgehend]). Auf dieser Seite können Sie einen Filter definieren und Bedingungen festlegen, anhand derer der Zugriff für einen oder mehrere lokale Computer blockiert wird.

Element |

Beschreibung |

Filter name (Filtername) |

Geben Sie hier einen Namen für den Filter ein. |

Protocol (Protokoll) |

Die verfügbaren Optionen lauten: TCP, UDP, TPC/UDP und ICMP. |

Geben Sie die Zieladresse ein oder die IP-Adresse, für die der Zugriff auf das Internet oder blockiert werden soll. |

|

Geben Sie die Subnetzmaske für die Quell-IP-Adresse ein. |

|

Geben Sie die Nummer des Quellanschlusses bzw. des Bereichs von Anschlüssen ein, für die Sie den Zugang blockieren möchten. |

|

Geben Sie die IP-Adresse ein, auf die die Quell-IP-Adresse keinen Zugriff haben soll. |

|

Geben Sie die Subnetzmaske für die Ziel-IP-Adresse ein. |

|

Geben Sie die Nummer des Zielanschlusses bzw. des Bereichs von Zielanschlüssen ein, für die Sie den Zugang blockieren möchten. |

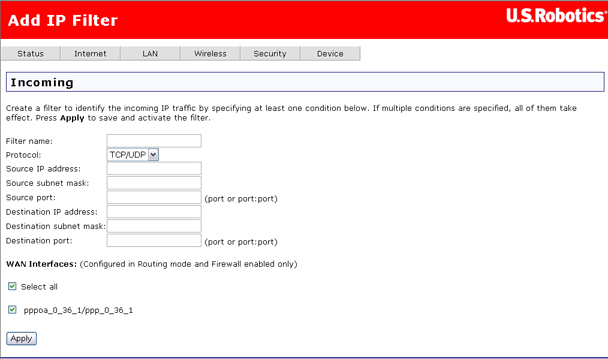

Auf dieser Seite können Durchlassregeln für bestimmte eingehende Pakete festgelegt werden, damit diese ihr jeweiliges Ziel erreichen. Sie können diese Seite immer dann verwenden, wenn Sie den Zugriff auf einen bestimmten Computer beschränken oder uneingeschränkten Zugriff auf ein bestimmtes System konfigurieren möchten (z. B. wenn einer der lokalen Computer als Webserver eingesetzt wird).

Klicken Sie auf Add (Hinzufügen), um einen neuen eingehenden Filter zu erstellen.

In der folgenden Tabelle werden die Felder auf der Seite "Add IP Filter" (IP-Filter hinzufügen) beschrieben:

Feld |

Beschreibung |

Filter name (Filtername) |

Geben Sie hier einen Namen für den Filter für eingehende Pakete ein. |

Protocol (Protokoll) |

Wählen Sie TCP oder UDP aus (oder eine Kombination aus TCP/UDP). |

Geben Sie die externe IP-Adresse ein, die Zugriff auf die interne Adresse erhalten soll, die im Feld "Destination IP address" |

|

Geben Sie eine Subnetzmaske für die Quell-IP-Adresse ein. |

|

Geben Sie eine Nummer des Quellanschlusses bzw. des Bereichs von Anschlüssen ein. |

|

Geben Sie die interne IP-Adresse ein, für die Sie den Zugriff zulassen möchten. |

|

Geben Sie eine Subnetzmaske für die Ziel-IP-Adresse ein. |

|

Geben Sie die Nummer des Zielanschlusses bzw. des Bereichs von Zielanschlüssen ein, für die Sie den Zugriff zulassen möchten (Ziel-IP-Adresse). |

Klicken Sie nach dem Einrichten des Filters auf Apply (Übernehmen), um ihn zu speichern.

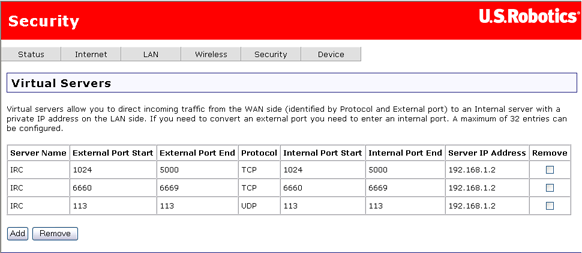

Mit einem virtuellem Server können Sie eingehenden Datenverkehr aus dem Internet (identifizierbar anhand des Protokolls und des externen Anschlusses) an einen internen Server mit einer privaten IP-Adresse im LAN leiten. Zur Umwandlung eines externen Anschlusses müssen Sie einen internen Anschluss angeben.

Klicken Sie hier, um ein Lernprogramm zum Einrichten eines virtuellen Servers aufzurufen. Wenn Sie einen virtuellen Server löschen möchten, aktivieren Sie das Kontrollkästchen Remove (Entfernen) für die entsprechende Zeile in der Tabelle und klicken Sie auf Remove.

Hinweis: Wenn Sie einen DMZ-Host einrichten, werden alle Pakete für Adressen, die nicht auf dieser Seite angegeben sind, an einen designierten DMZ-Computer weitergeleitet.

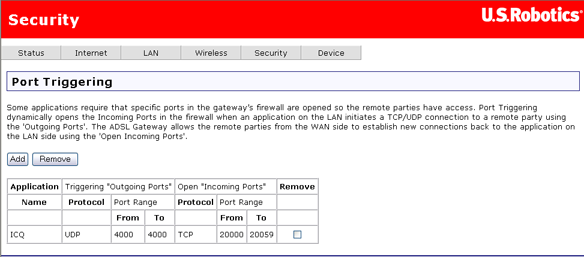

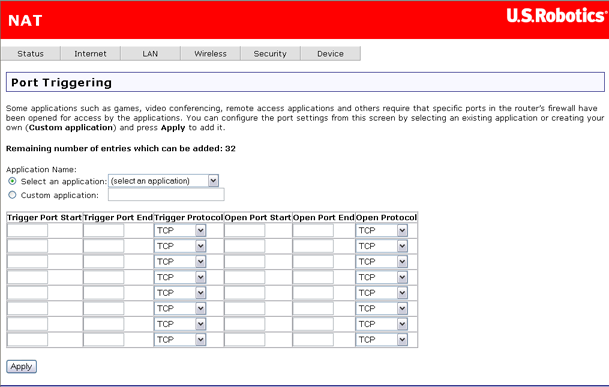

Die Anschlussweiterleitung gleicht einem virtuellen Server, mit der Ausnahme, dass in der Firewall ein dynamisches oder temporäres Loch erstellt wird. Die Anschlussweiterleitung ist sicherer als ein virtueller Server, unterstützt jedoch nicht die simultane Verwendung derselben Anschlüsse durch mehrere Systeme. Sie ermöglicht Fernsystemen durch die Firewall des Gateways den Zugriff auf Systeme.

Klicken Sie auf Add (Hinzufügen), um die Anschlussweiterleitung für eine Internetanwendung einzurichten. Wählen Sie auf der nächsten Seite (siehe unten) den Namen der Anwendung aus. Daraufhin werden die Einstellungen in die Tabelle unten übernommen. Steht die gewünschte Anwendung nicht in der Liste, so wählen Sie Custom application (Benutzerdefinierte Anwendung) und geben die Werte in die unten stehende Tabelle ein. (Die erforderlichen Einstellungen finden Sie in der Dokumentation zur Anwendung.) Klicken Sie auf Apply (Übernehmen), um die Anschlussweiterleitung zu speichern.

Hinweis: Eine Anschlussweiterleitung ist für eine einzelne aktive Sitzung verfügbar. Simultane Weiterleitungen desselben Anschlusses an mehrere Clients werden nicht unterstützt.

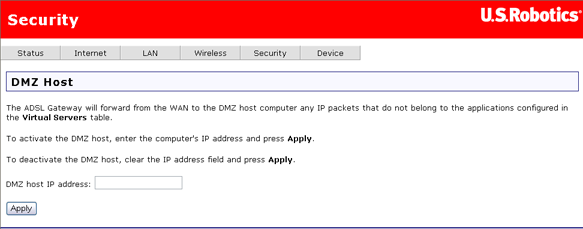

Die Option "DMZ" (De-Militarized Zone, Entmilitarisierte Zone) ist für die Weiterleitung von IP-Paketen aus dem Internet vorgesehen, die nicht für Anwendungen gedacht sind, die in der Tabelle für virtuelle Server konfiguriert sind. Diese Pakete werden an einen designierten DMZ-Hostcomputer weitergeleitet. Ein virtueller Server kann lediglich eine begrenzte Anzahl von Diensten (Anschlüssen) weiterleiten. Beim DMZ-Hosting stehen dagegen sämtliche auf dem DMZ-Host laufenden Dienste (Anschlüsse) für den Zugriff von außen zur Verfügung.

Dies ist die Seite "DMZ Host" (DMZ-Host).

Geben Sie zur Konfiguration der DMZ einfach die IP-Adresse des Computers ein, der als DMZ-Host eingesetzt werden soll. Klicken Sie auf Apply (Übernehmen), um die DMZ-Adresse zu speichern. Wenn Sie die DMZ-Funktion deaktivieren möchten, löschen Sie den Inhalt des Feldes "DMZ host IP address" (IP-Adresse des DMZ-Hosts) und klicken Sie auf Apply.