Sommaire :

Configuration du Secure Storage Router Pro >

Accueil

Gestion des listes

Connexions réseau

Sécurité

Contrôle d'accčs

Serveurs locaux

Hôte DMZ

Administration distante

Journal de sécurité

Filtrage avancé

Restrictions

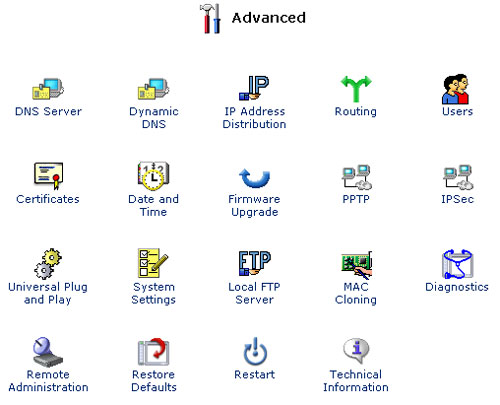

Advanced (Paramčtres avancés)

Serveur DNS

DNS dynamique

Distribution d'adresses IP

Routage

Utilisateurs

Certificats

Date et heure

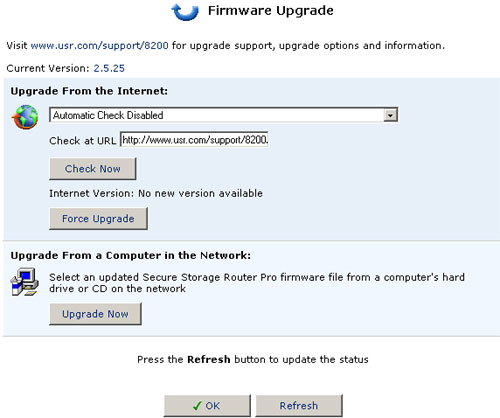

Mise ŕ jour du microcode

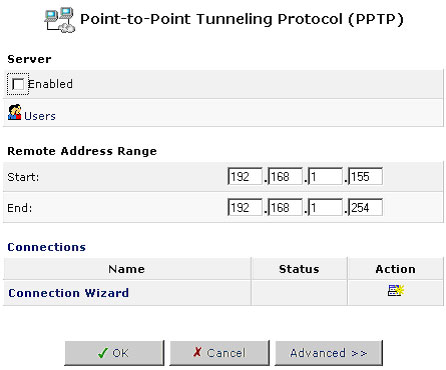

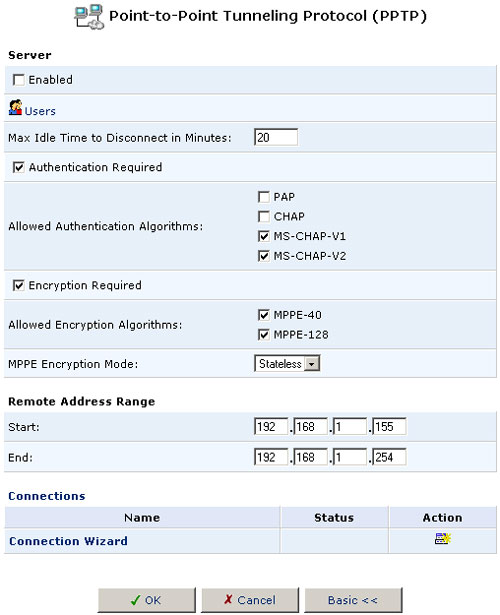

PPTP

IPSec

Universal PnP

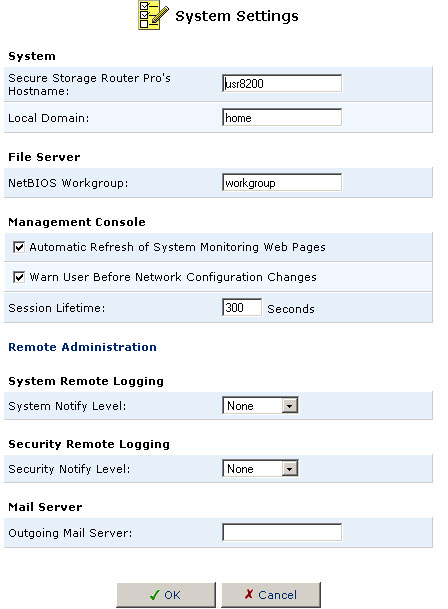

Paramčtres systčme

Serveur FTP local

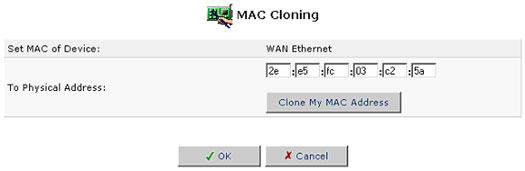

Clonage de l'adresse MAC

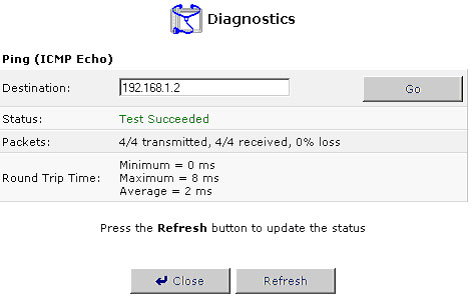

Diagnostics

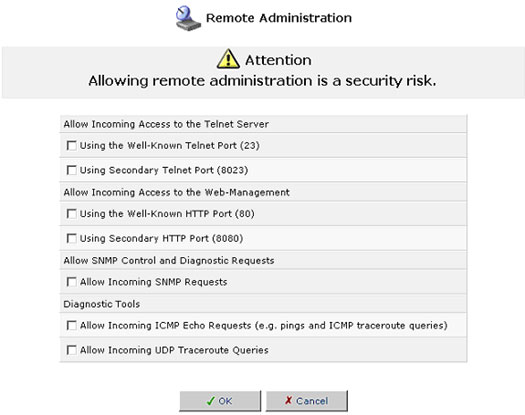

Administration distante

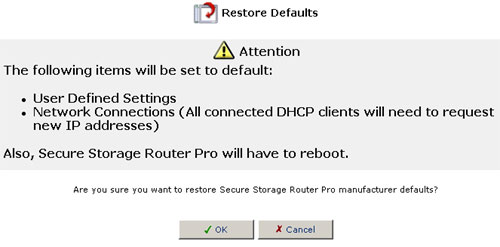

Rétablir la configuration par défaut

Redémarrer

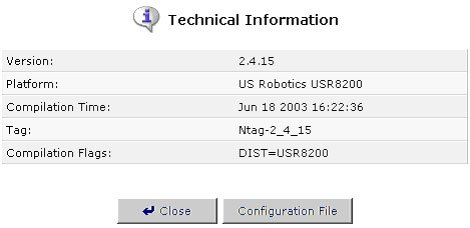

Informations techniques

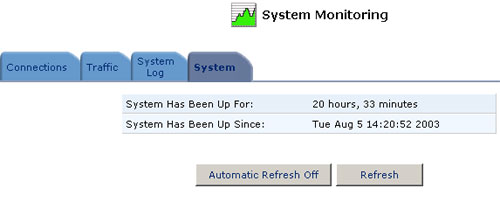

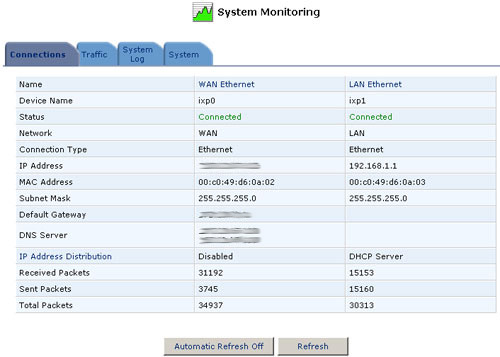

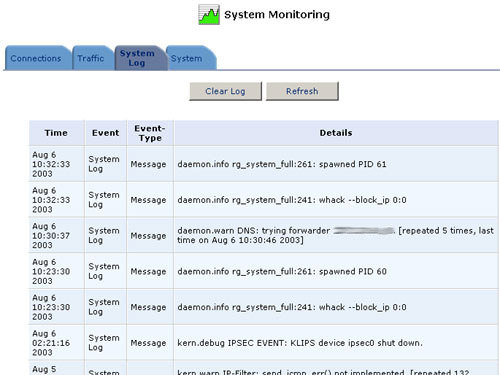

Surveillance du systčme

Guide d'utilisation du Secure Storage Router Pro

Configuration du Secure Storage Router Pro

Remarque : vous pourrez accéder en ligne ŕ certaines informations relatives au Secure Storage Router Pro qui ne sont pas traitées dans cette version du guide de l'utilisateur.

Remarque : aprčs avoir modifié les options de configuration ou les paramčtres de sécurité du Secure Storage Router Pro, vous devez cliquer sur OK pour que vos changements soient enregistrés et appliqués.

Démarrage et connexion

- Lancez un navigateur Web. Dans le champ d'adresse de votre navigateur Web, tapez http://usr8200 pour accéder ŕ l'outil d'administration Web. Vous passerez alors ŕ l'écran de bienvenue qui vous permet de sélectionner votre navigateur et, si besoin est, d'ajouter l'URL de l'outil d'administration Web ŕ vos signets ou favoris. Cliquez sur OK.

- L'écran de configuration de la connexion s'affiche. Créez et saisissez un nom d'utilisateur et un mot de passe dans les champs correspondants. Cliquez sur OK.

Accueil

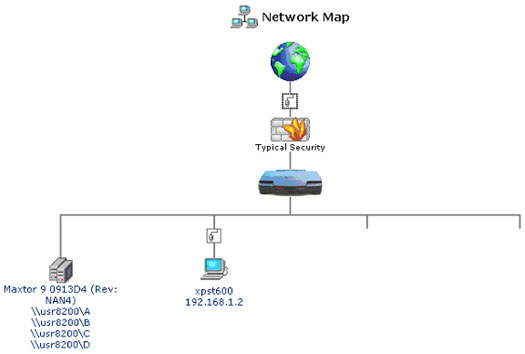

Sur cette page, vous pouvez choisir entre Network Map View (Affichage de l'organigramme du réseau) et Network List View (Affichage du réseau sous forme de liste).

Pour chacune des parties du réseau présentées dans ces pages, vous pouvez accéder ŕ des informations supplémentaires.

| Affichage de l'organigramme du réseau |

Il s'agit d'une représentation graphique de l'ensemble du réseau. Si vous cliquez sur un élément du graphique, les informations correspondantes s'affichent. Les parties du réseau suivantes sont présentées :

|

|

Internet, World Wide Web (WWW) : permet d'afficher la page des propriétés WAN Ethernet. |

|

|

Propriétés WAN/LAN Ethernet : selon son emplacement, cette icône vous permet d'accéder ŕ la page des propriétés du réseau Ethernet local ou étendu. |

|

|

Représente le pare-feu qui est intégré au Secure Storage Router Pro. La hauteur du mur indique le niveau de sécurité actuellement sélectionné : Minimum, Typical (Normal) ou Maximum. Cliquez sur cette icône pour configurer les paramčtres de sécurité du Secure Storage Router Pro. |

|

|

Secure Storage Router Pro (USR8200) : vous permet d'accéder ŕ la page des connexions au sein de la surveillance du systčme. |

|

|

Disques des serveurs de fichiers : vous permet d'accéder ŕ la page d'informations sur les disques des serveurs de fichiers. |

|

|

Ordinateurs clients : vous permet d'accéder ŕ la page d'informations sur l'hôte pour les ordinateurs individuels connectés au Secure Storage Router Pro. |

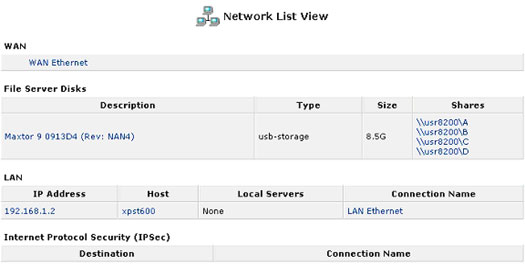

| Affichage du réseau sous forme de liste |

Cet affichage vous présente uniquement les éléments du réseau considérés comme activement connectés.

Cliquez sur les liens pour accéder aux informations correspondantes. Les parties du réseau suivantes sont présentées : WAN, disques des serveurs de fichiers, LAN (les ordinateurs clients) et Internet Protocol Security (IPSec).

Gestion des listes

Les listes sont des structures utilisées ŕ tous les niveaux de l'administration Web. Les listes permettent de gérer des entrées définies par l'utilisateur concernant des éléments comme les connexions réseau, les serveurs locaux, les restrictions, etc. Les principes expliqués dans cette section s'appliquent ŕ toutes les structures de listes de l'administration Web.

L'illustration ci-dessus est un exemple de liste au sein du Secure Storage Router Pro.

|

|

Utilisez le bouton d'édition pour modifier un élément de la liste. |

|

|

Utilisez le bouton de suppression pour retirer un élément de la liste. |

|

|

Utilisez le bouton d'ajout pour ajouter un élément dans la liste. Complétez les champs de cette entrée puis cliquez sur OK pour l'ajouter ŕ la liste. |

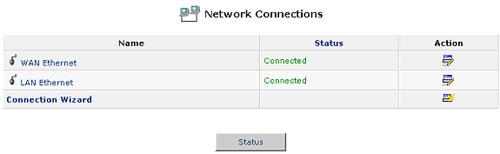

Network Connections (Connexions réseau)

Cette section présente une liste de toutes les connexions réseau, avec leur statut et des liens permettant de modifier les informations correspondantes.

Ici, vous pouvez modifier les paramčtres WAN ou LAN Ethernet en cliquant sur les liens appropriés. Vous pouvez également utiliser l'assistant de connexion pour effectuer cette configuration.

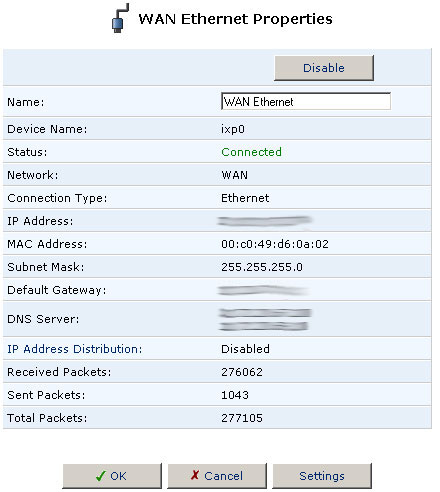

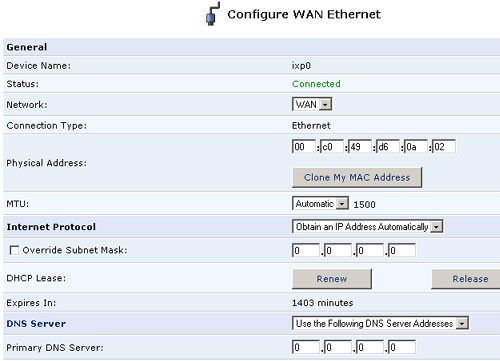

WAN Ethernet Properties (Propriétés WAN Ethernet) :

Cette section vous permet d'afficher et de modifier vos paramčtres WAN actuels.

C'est ici que vous saisirez les informations obtenues auprčs de votre FAI si besoin est (voir la page d'introduction du présent guide).

Cette page vous permet de consulter les paramčtres actuels du WAN et de changer le nom du WAN Ethernet qui sera affiché sur toutes les pages. De plus, vous pouvez désactiver le périphérique WAN ou vous rendre ŕ la page Settings (Paramčtres) pour apporter des modifications au WAN.

Disable (Désactiver) :

Permet de désactiver le périphérique WAN.

Settings (Paramčtres) :

Cette page vous permet de modifier le réseau (Network), l'adresse physique (Physical Address), le mode MTU (MTU Mode), le protocole Internet (Internet Protocol), le serveur DNS (DNS Server), le serveur DHCP (DHCP Server), le routage (Routing), le pare-feu de connexion Internet (Internet Connection Firewall) et les adresses IP supplémentaires (Additional IP Addresses). Pour une description des éléments ci-dessus, reportez-vous ŕ la section LAN/WAN Settings (Paramčtres LAN/WAN).

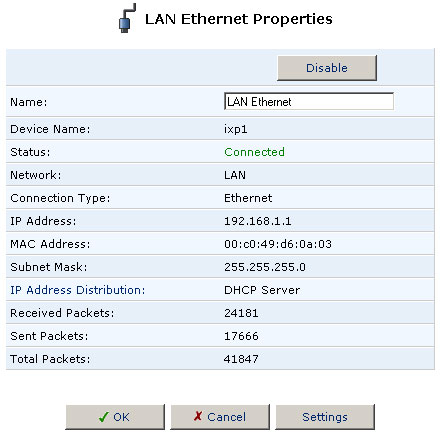

LAN Ethernet Properties (Propriétés LAN Ethernet) :

Cette section vous permet d'afficher et de modifier vos paramčtres LAN actuels.

Cette page vous permet de consulter les paramčtres actuels du LAN et de changer le nom du LAN Ethernet qui sera affiché sur toutes les pages. De plus, vous pouvez désactiver le périphérique LAN ou vous rendre ŕ la page Settings (Paramčtres) pour apporter des modifications au LAN.

Disable (Désactiver) :

Permet de désactiver le périphérique LAN.

Settings (Paramčtres) : cette page vous permet de modifier le réseau (Network), l'adresse physique (Physical Address), le mode MTU (MTU Mode), le protocole Internet (Internet Protocol), le serveur DNS (DNS Server), le serveur DHCP (DHCP Server), le routage (Routing), le pare-feu de connexion Internet (Internet Connection Firewall) et les adresses IP supplémentaires (Additional IP Addresses). Pour une description des éléments ci-dessus, reportez-vous ŕ la section LAN/WAN Settings (Paramčtres LAN/WAN).

LAN/WAN Settings (Paramčtres LAN/WAN) :

Remarque : nous vous recommandons d'utiliser d'abord l'assistant de connexion. Cette section est fournie ŕ titre d'information uniquement pour les utilisateurs expérimentés.

Network (Réseau) :

Type du réseau auquel vous apportez actuellement des modifications. Bien que cette option soit modifiable, nous vous recommandons de ne pas y toucher.

Physical Address (Adresse physique) :

Il s'agit de l'adresse MAC (Media Access Control). Vous pouvez la modifier pour qu'elle corresponde ŕ votre carte d'interface réseau (NIC) Ethernet actuelle, au cas oů votre fournisseur d'accčs Internet utiliserait l'authentification d'adresse MAC.

MTU Mode (Mode MTU) :

Il s'agit de l'unité de transmission maximale, c'est-ŕ-dire la taille maximale, en octets, des paquets pouvant ętre transmis lors d'une connexion. Les paquets dont la taille excčde la MTU sont divisés en plusieurs parties avant d'ętre envoyés.

La meilleure façon de trouver la MTU offrant une vitesse optimale entre le Secure Storage Router Pro et votre fournisseur d'accčs Internet (FAI) est de procéder de façon empirique.

Exemples de MTU ci-dessous :

La plupart des connexions PPP ont une MTU d'environ 576.

La plupart des connexions PPPoE ont une MTU d'environ 1 472.

La plupart des réseaux Ethernet ont une MTU d'environ 1 500 (valeur par défaut).

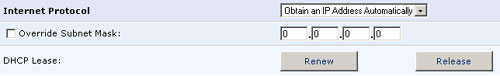

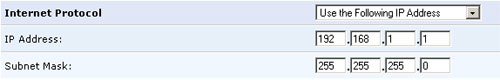

Internet Protocol (Protocole Internet) :

Cette section permet de déterminer s'il faut utiliser ou pas le protocole DHCP (Dynamic Host Configuration Protocol) en mode client. Il y a trois choix possibles qui déterminent les options disponibles par la suite : No IP Address (Pas d'adresse IP), Obtain an IP Address Automatically (Obtenir automatiquement une adresse IP) et Use the following IP Address (Utiliser l'adresse IP suivante).

- No IP Address : choisissez cette option pour le WAN si vous souhaitez que le réseau reste isolé.

- Obtain an IP Address (valeur par défaut) : cette option permet de transmettre une requęte DHCP au FAI. Le systčme tentera d'effectuer automatiquement tous les paramétrages. L'option Override Subnet Mask (Ignorer le masque de sous-réseau) est également disponible. Utilisez-la si votre FAI vous demande d'ignorer le masque de sous-réseau ou si cette action s'impose.

- Use the following IP Address : cette sélection affichera des options supplémentaires dans la liste afin que vous complétiez l'adresse IP (IP Address), le masque de sous-réseau (Subnet Mask) et la passerelle par défaut (Default Gateway) (dans les paramčtres WAN).

Remarque : si vous faites cette sélection, les options de serveur DNS ne seront pas disponibles.

C'est également ici que vous saisirez les informations que vous vous ętes procurées dans la section Avant de commencer de la page d'introduction.

DNS Server (Serveur DNS) :

Cette option n'est disponible que dans les paramčtres WAN. Cette section permet de déterminer s'il faut utiliser ou pas le DNS (Domain Name System ou Service) obtenu via la requęte DHCP adressée par le client ŕ votre FAI.

Il y a deux choix possibles qui déterminent les options disponibles par la suite :

- Obtain DNS Server Address Automatically (Obtenir automatiquement une adresse DNS) : le systčme utilisera les informations du serveur DNS obtenues via la requęte DHCP du client.

- Use the following DNS Server Addresses (Utiliser les adresses DNS suivantes) : cette sélection affichera des champs supplémentaires : Primary DNS Server (Serveur DNS primaire) et Secondary DNS server (Serveur DNS secondaire).

DHCP Server (Serveur DHCP) :

Cette option permet d'activer un serveur DHCP pour la connexion ŕ laquelle vous apportez des modifications.

L'attribution dynamique des adresses IP facilite la tâche de l'administrateur grâce ŕ l'enregistrement de toutes les adresses MAC assignées aux adresses IP. Pour en savoir plus, vous pouvez lire une présentation de DHCP.

Si vous cochez cette case, six nouveaux champs s'affichent dans la liste : Start IP Address (Adresse IP de début), End IP Address (Adresse IP de fin), Subnet Mask (Masque de sous-réseau), WINS Server IP Address (Adresse IP du serveur WINS), Lease Time In Minutes (Durée du bail en minutes) et Provide Host Name If Not Specified by Client (Fournir le nom de l'hôte si pas spécifié par le client).

Le Secure Storage Router Pro est livré avec les paramčtres LAN par défaut suivants :

| Adresse IP de début |

192.168.1.1

|

| Adresse IP de fin |

192.168.1.254

|

| Masque de sous-réseau |

255.255.255.0

|

| Adresse IP du serveur WINS |

0.0.0.0

|

| Durée du bail en minutes |

60

|

| Fournir le nom de l'hôte si pas spécifié par le client |

Case cochée

|

Nous vous recommandons de ne pas sélectionner cette option dans les paramčtres WAN, car elle n'est pas prise en charge.

Routing (Routage) :

Dans cette section, il est possible de spécifier si le Secure Storage Router Pro utilisera ou pas ses tables de routage par défaut.

La section routage permet de modifier manuellement les tables de routage du réseau. Normalement, cela n'est pas nécessaire, car cette tâche devrait ętre effectuée par le programme démon de gestion des tables de routage du systčme.

Le programme démon de routage est sollicité au démarrage pour gérer les tables de routage du réseau. Il utilise les protocoles RIP (Routing Information Protocol), RIPv1 (RFC 1058), RIPv2 (RFC 1723) et IRDP (Internet Router Discovery Protocol) (RFC 1256) pour gérer la table de routage du noyau.

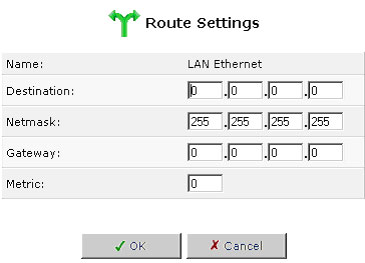

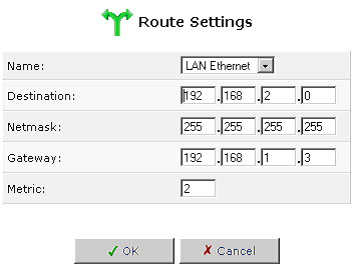

Ajout d'une nouvelle entrée de routage :

Pour ajouter une nouvelle entrée de routage, cliquez sur Routing (Routage). La fenętre Route Settings (Paramčtres de routage) s'affiche alors.

- Name (Nom) : nom du périphérique auquel vous ajoutez le routeur.

- Destination : réseau ou hôte de destination.

- Netmask (Masque de réseau) : en matičre d'administration réseau, un masque de réseau permet de cacher la partie réseau de l'adresse IP de sorte que seule la partie de l'adresse relative ŕ l'ordinateur hôte soit visible.

- Gateway (Passerelle) : une passerelle est un point du réseau qui fait office de porte d'accčs ŕ un autre réseau.

- Metric (Métrique) : il s'agit de la « distance » jusqu'ŕ la cible (généralement comptée en sauts).

Exemples : imaginons que vous disposez d'un autre routeur aprčs le Secure Storage Router Pro pour prendre en charge des ordinateurs supplémentaires ou en isoler certains du réseau actuel, mais que vous souhaitez ętre toujours en mesure de visualiser les ordinateurs de ce côté de votre réseau. Vous avez attribué l'IP 192.168.1.253 au second routeur et configuré le routeur pour qu'il attribue des adresses DHCP, ou vous assignez des adresses manuellement, dans la plage 192.168.2.1 ŕ 192.168.2.254.

| Destination : | 192.168.2.0 |

| Masque de réseau : | 255.255.255.0 |

| Passerelle : | 192.168.1.253 |

| Métrique : | 1 |

La destination définie est 192.168.2.0. Cela indique au routeur d'utiliser cette entrée de la table de routage chaque fois qu'une requęte est reçue pour les adresses 192.168.2.*.

Le masque de réseau défini est 255.255.255.0. Cela correspond ŕ un sous-réseau de classe C (avec jusqu'ŕ 255 ordinateurs hôtes) ; dans le masque de réseau « 255.255.255.0 », le « .0 » signifie que l'adresse spécifique de l'ordinateur hôte reste visible.

La passerelle définie est 192.168.1.253. Cela indique ŕ la table de routage oů envoyer toutes les requętes reçues pour les adresses 192.168.2.* ŕ partir du champs de destination.

La métrique définie est 1 ; ceci indique ŕ la table de routage que la passerelle est accessible en un saut.

Internet Connection Firewall (Pare-feu de connexion Internet) : cette section permet d'activer les fonctions de sécurité configurées via la fenętre « Security » (Sécurité).

Valeurs par défaut :

LAN : option désactivée ou case non cochée

WAN : option activée ou case cochée

Additional IP Addresses (Adresses IP supplémentaires) : ceci vous permet d'attribuer des adresses IP supplémentaires aux interfaces WAN/LAN.

Remarque : aprčs avoir ajouté une adresse IP pour l'une de ces interfaces, vous devez redémarrer le Secure Storage Router Pro via le menu Advanced (Paramčtres avancés) pour que les modifications soient appliquées.

Vous pouvez accéder ŕ l'administration Web ŕ partir des adresses IP saisies ici.

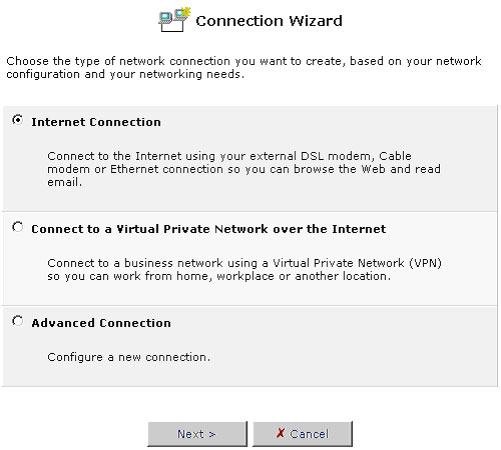

Utilisation de l'assistant de connexion (Connection Wizard)

L'assistant de connexion est conçu pour vous guider lors de la création et de la configuration des connexions Internet. Il vous aidera ŕ sélectionner les options requises, recueillera toutes les informations nécessaires et créera une connexion pour vous. A chaque étape, des explications relatives aux choix possibles vous seront fournies. Dans certains cas, vous devrez spécifier des paramčtres réseau qui doivent vous ętre fournis par votre FAI. Munissez-vous de ces informations avant d'entamer la procédure. Pour accéder ŕ l'assistant de connexion, cliquez sur l'icône Network Connection (Connexion réseau) de la barre latérale. L'écran Network Connections (Connexions réseau) affichera la liste de toutes les connexions actuelles. Pour activer l'assistant, cliquez sur le bouton Add (Ajouter) dans la colonne Action.

En bas de chaque écran de l'assistant, vous trouverez les boutons de navigation suivants : Back (Précédent), Next (Suivant) et Cancel (Annuler). Utilisez le bouton Back pour revenir en arričre et modifier vos sélections et paramčtres. Utilisez le bouton Next pour confirmer vos choix et continuer. Utilisez le bouton Cancel pour quitter l'assistant et revenir ŕ l'écran Network Connections.

Création d'une nouvelle connexion

La premičre connexion établie est une connexion Internet. L'assistant vous guidera tout au long de la procédure de création en fonction de votre type de connexion spécifique. Vous devrez peut-ętre fournir des informations de configuration pour votre connexion. Si vous n'en disposez pas, contactez votre FAI.

En plus des connexions Internet de base, vous pouvez aussi configurer des connexions ŕ des réseaux privés virtuels (VPN) et des connexions avancées.

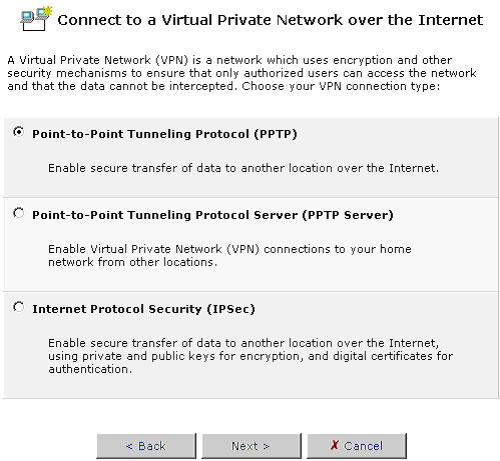

Création d'une connexion ŕ un réseau privé virtuel (VPN)

Grâce ŕ un réseau privé virtuel, les utilisateurs de petits bureaux ou de bureaux ŕ domicile disposent d'une voie de communication sécurisée et rentable via Internet, qui permet de relier un réseau local ŕ un ordinateur ou site distant. Des technologies VPN répandues telles qu'IPSec et PPTP permettent aux utilisateurs d'accéder en toute sécurité ŕ l'intranet d'une entreprise ŕ partir d'un site distant ou de se connecter au réseau de leur petit bureau ou bureau ŕ domicile lorsqu'ils sont en déplacement. Les trois modules du Secure Storage Router (IPSec, serveur PPTP et client PPTP) permettent aux ordinateurs d'un réseau local de communiquer avec des ordinateurs distants via des connexions VPN sans qu'il soit nécessaire d'exécuter un logiciel VPN supplémentaire. La prise en charge de l'intercommunication permet aux ordinateurs du réseau local d'établir des connexions VPN directes avec des serveurs distants par le biais du pare-feu et de la traduction des adresses réseau des passerelles.

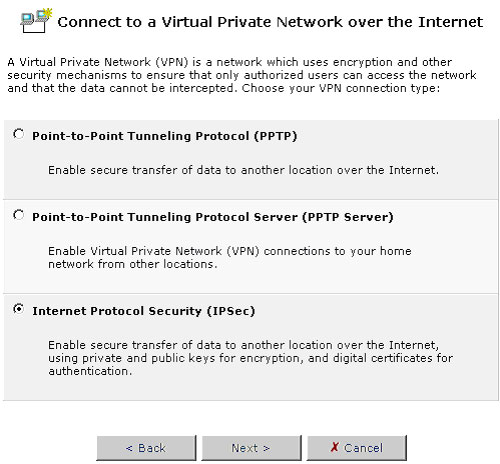

Vous pouvez créer trois types de connexions VPN : client PPTP (Point-to-Point Tunneling Protocol), serveur PPTP et IPSec (Internet Protocol Security).

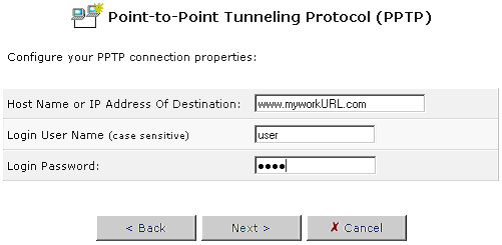

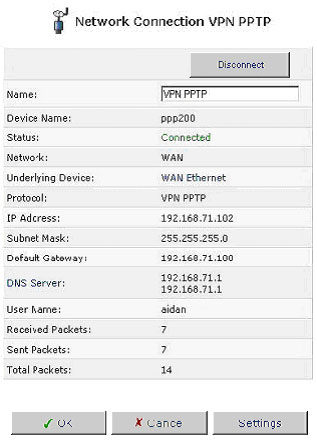

Création d'une connexion client PPTP

Pour créer une connexion client PPTP, procédez de la façon suivante :

- Sélectionnez Connect to a Virtual Private Network over the Internet (Connexion ŕ un réseau privé virtuel via Internet) ŕ partir du premier écran de l'assistant, puis cliquez sur Next (Suivant).

- Sélectionnez Point-to-Point Tunneling Protocol (PPTP) comme protocole ŕ utiliser pour cette connexion, puis cliquez sur Next (Suivant).

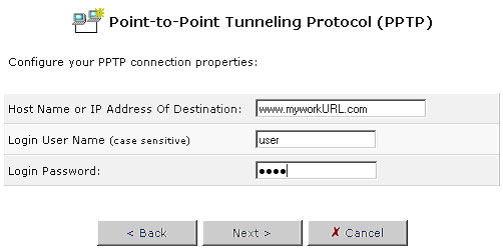

- Configurez les propriétés de la connexion PPTP, puis cliquez sur Next (Suivant). Les paramčtres suivants doivent ętre fournis par votre serveur VPN :

- Host Name or IP Address of Destination (Nom de l'hôte ou adresse IP de la destination)

- Login User Name (Nom d'utilisateur)

- Login Password (Mot de passe)

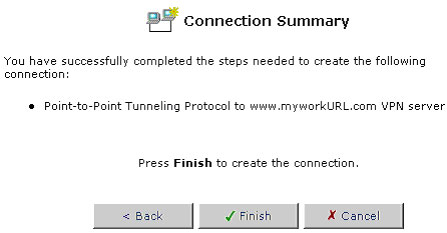

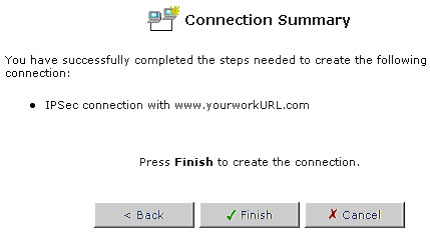

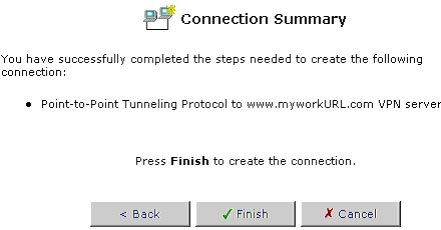

- L'assistant affichera un récapitulatif des paramčtres de la connexion. Cliquez sur Finish (Terminer) pour créer votre connexion client PPTP au réseau privé virtuel.

Création d'une connexion serveur PPTP

Pour créer une connexion serveur PPTP, procédez de la façon suivante :

- Sélectionnez Connect to a Virtual Private Network over the Internet (Connexion ŕ un réseau privé virtuel via Internet) ŕ partir du premier écran de l'assistant, puis cliquez sur Next (Suivant).

- Sélectionnez Point-to-Point Tunneling Protocol Server (PPTP Server) (Serveur PPTP) comme protocole ŕ utiliser pour cette connexion, puis cliquez sur Next (Suivant).

- Spécifiez les utilisateurs qui seront autorisés ŕ accéder ŕ votre serveur VPN, puis cliquez sur Next (Suivant).

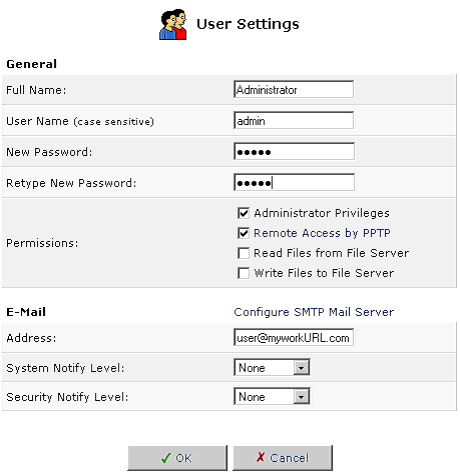

Vous pouvez ajouter, modifier et supprimer des utilisateurs. Lorsque vous ajoutez un utilisateur, vous devez spécifier les paramčtres suivants :

- Full Name (Nom et prénom) : nom et prénom de l'utilisateur distant.

- User Name (Nom d'utilisateur) : nom que l'utilisateur distant emploiera pour accéder ŕ votre réseau domestique.

- New Password (Nouveau mot de passe) : tapez un nouveau mot de passe pour l'utilisateur distant. Si vous ne souhaitez pas modifier le mot de passe de l'utilisateur distant, ne remplissez pas ce champ.

- Retype New Password (Confirmez le nouveau mot de passe) : si vous avez attribué un nouveau mot de passe, saisissez-le une fois de plus pour confirmer.

- Permissions : sélectionnez les privilčges de l'utilisateur distant dans votre réseau domestique.

- Administrator Privileges (Privilčges d'administrateur) : permet de modifier les paramčtres systčmes ŕ distance via l'administration Web ou Telnet.

- Remote Access by PPTP (Accčs distant par PPTP) : permet d'accéder au réseau mais pas de modifier le systčme.

- E-Mail Address (Adresse e-mail) : adresse électronique de l'utilisateur distant.

Remarque : si vous modifiez les paramčtres d'un utilisateur, vous serez invité ŕ mettre fin ŕ la connexion associée ŕ cet utilisateur. Pour que les modifications soient appliquées, vous devrez activer la connexion manuellement aprčs avoir modifié les paramčtres de l'utilisateur.

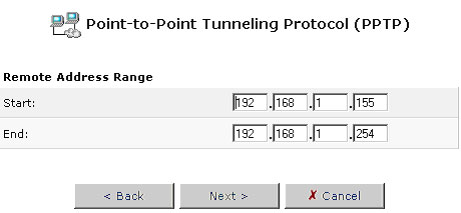

- Définissez la plage d'adresses IP pouvant ętre employées par un utilisateur autorisé lorsqu'il accčde ŕ votre réseau domestique, puis cliquez sur Next (Suivant).

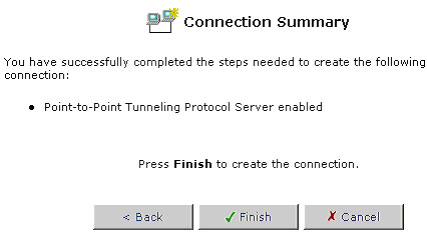

- L'assistant affichera un récapitulatif des paramčtres de la connexion. Cliquez sur Finish (Terminer) pour créer votre connexion serveur PPTP au réseau privé virtuel.

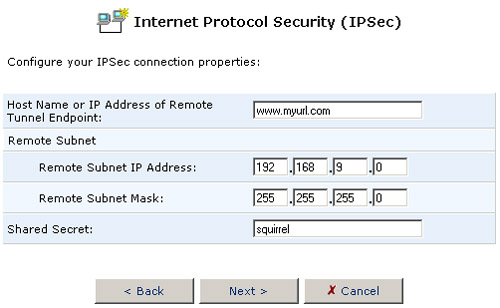

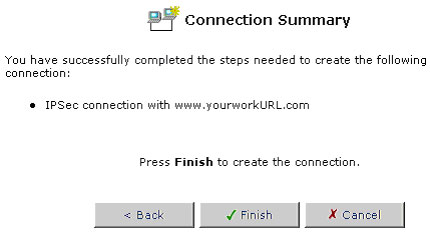

Création d'une connexion IPSec

Pour créer une connexion client IPSec, procédez de la façon suivante :

- Sélectionnez Connect to a Virtual Private Network over the Internet (Connexion ŕ un réseau privé virtuel via Internet) ŕ partir du premier écran de l'assistant, puis cliquez sur Next (Suivant).

- Sélectionnez Internet Protocol Security (IPSec) comme type de connexion, puis cliquez sur Next (Suivant).

- Vous devrez ensuite sélectionner Network-to-Network (Réseau ŕ réseau) ou Gateway-to-Gateway (Passerelle ŕ passerelle). Aprčs avoir choisi l'une de ces deux options, cliquez sur Next (Suivant).

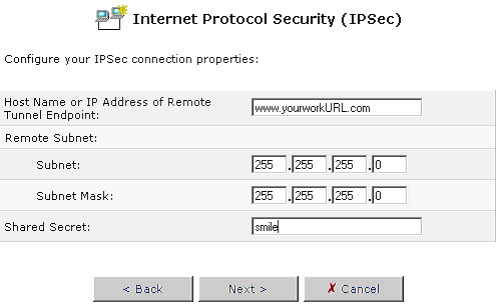

- Configurez les propriétés de la connexion IPSec, puis cliquez sur Next (Suivant).

Remarque : les paramčtres suivants doivent ętre fournis par votre serveur VPN :

- Host Name or IP Address of Destination (Nom de l'hôte ou adresse IP de la destination)

- Remote Subnet (Sous-réseau distant) - ne s'applique que si vous avez sélectionné Network-to-Network (Réseau ŕ réseau)

- Shared Secret (Secret partagé)

- L'assistant affichera un récapitulatif des paramčtres de la connexion. Cliquez sur Finish (Terminer) pour créer votre connexion client IPSec au réseau privé virtuel.

Création de connexions avancées

Cette section s'adresse aux utilisateurs expérimentés et suppose une certaine maîtrise des réseaux informatiques.

Création d'une connexion PPPoE (Point-to-Point Protocol over Ethernet)

Création d'une connexion de pont réseau

Création d'une connexion PPTP (Point-to-Point Tunneling Protocol)

Création d'une connexion IPSec

Création d'une connexion PPPoE (Point-to-Point Protocol over Ethernet)

Certains FAI exigent l'utilisation du protocole PPPoE pour accéder ŕ leurs services. C'est généralement le cas pour les connexions DSL. Contactez votre FAI pour obtenir de plus amples renseignements.

Pour créer une connexion PPPoE, procédez de la façon suivante :

- Sélectionnez Advanced Connection (Connexion avancée) ŕ partir du premier écran de l'assistant, puis cliquez sur Next (Suivant).

- Sélectionnez Point-to-Point Protocol over Ethernet (PPPoE) comme type de connexion Internet avancée, puis cliquez sur Next (Suivant). L'écran Network Bridging (Pontage réseau) s'affiche.

- Sélectionnez WAN Ethernet ou LAN Ethernet, selon le type de périphérique sur lequel sera basée la connexion PPPoE. Vous devrez probablement sélectionner WAN Ethernet pour établir une connexion avec votre serveur DSL.

Si vous vous connectez ŕ un serveur DSL existant sur votre réseau, sélectionnez LAN Ethernet. En cas de doute, consultez votre administrateur réseau.

- Vous devrez fournir le nom du service (Service Name) de votre FAI, votre nom d'utilisateur (Login User Name) et votre mot de passe (Login Password). Aprčs avoir fourni ces informations, cliquez sur Next (Suivant).

Remarque : contactez votre FAI si vous avez des questions relatives ŕ ces informations.

- L'assistant affichera un récapitulatif des paramčtres de la connexion. Cliquez sur Finish (Terminer) pour créer votre connexion PPPoE.

Création d'une connexion de pont réseau

Un pont réseau permet de connecter plusieurs segments du réseau. Il offre plus de flexibilité en permettant l'utilisation de types de supports hétéroclites et en automatisant les configurations complexes qui sont normalement associées aux réseaux ŕ supports multiples. Le pont crée une connexion logicielle qui relie différents types de connexions réseau et crée un sous-réseau unique pour l'ensemble du réseau.

Pour créer une connexion de pont réseau, procédez de la façon suivante :

- Sélectionnez Advanced Connection (Connexion avancée) ŕ partir du premier écran de l'assistant, puis cliquez sur Next (Suivant).

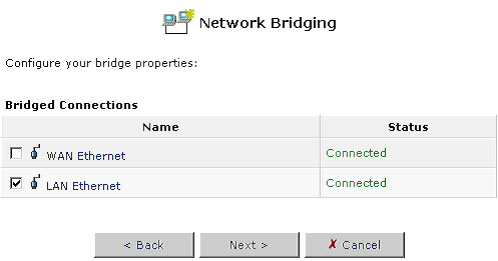

- Sélectionnez Network Bridging (Pontage réseau) comme type de connexion Internet avancée, puis cliquez sur Next (Suivant). L'écran Network Bridging (Pontage réseau) s'affiche.

- Pour créer un pont réseau entre deux connexions réseau ou plus, cochez les cases correspondantes, puis cliquez sur Next (Suivant).

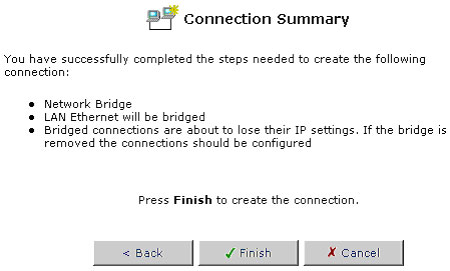

- L'assistant affichera un récapitulatif des paramčtres de la connexion. Cliquez sur Finish (Terminer) pour créer votre pont réseau.

Création d'une connexion PPTP (Point-to-Point Tunneling Protocol)

Le protocole PPTP (Point-to-Point Tunneling Protocol) est une extension du protocole Internet PPP (Point-to-Point Protocol) qui permet ŕ deux ordinateurs d'établir un réseau privé virtuel (VPN) sur Internet en créant une liaison série virtuelle. PPP encapsule les données de la couche réseau (par exemple, IP ou IPX) dans le format HDLC, puis ces données sont encapsulées dans le format du protocole GRE et envoyées sur le réseau public.

Votre passerelle peut fonctionner ŕ la fois comme un serveur PPTP, afin de permettre aux utilisateurs (clients) externes d'accéder au LAN, et comme un client PPTP, pour permettre aux utilisateurs se trouvant au sein du LAN d'accéder ŕ un LAN distant. Les protocoles d'authentification PPP sont PAP, CHAP, MS-CHAP et MS-CHAPv2. Les protocoles de cryptage PPP sont MPPE40, MPPE128 et MPPE-STATELESS.

Pour créer une connexion PPTP, procédez de la façon suivante :

- Sélectionnez Advanced Connection (Connexion avancée) ŕ partir du premier écran de l'assistant, puis cliquez sur Next (Suivant).

- Sélectionnez Point-to-Point Tunneling Protocol (PPTP) comme type de connexion Internet avancée, puis cliquez sur Next (Suivant).

- A l'écran PPTP Configuration Parameters (Paramčtres de configuration PPTP), configurez les paramčtres de la connexion PPTP, puis cliquez sur Next (Suivant).

- Host Name or IP Address of Destination (Nom de l'hôte ou adresse IP de la destination)

- Login User Name (Nom d'utilisateur)

- Login Password (Mot de passe)

Remarque : ces paramčtres doivent vous ętre indiqués par votre fournisseur d'accčs Internet (FAI).

- L'assistant affichera un récapitulatif des paramčtres de la connexion. Cliquez sur Finish (Terminer) pour créer votre connexion PPTP.

Création d'une connexion IPSec

IPSec est un ensemble de rčgles pour la protection des communications IP (Internet Protocol). Ces rčgles spécifient les procédures de sécurisation des informations privées transmises sur les réseaux publics. Les protocoles IPSec sont les suivants :

- AH (Authentication Header) offre un service d'authentification au niveau des paquets.

- ESP (Encapsulating Security Payload) combine un service de cryptage ŕ l'authentification.

- IKE (Internet Key Exchange) traite les paramčtres de connexion, notamment les clés, pour les deux autres services.

Les protocoles IPSec (AH, ESP) offrent des services de confidentialité (cryptage), d'authentification (preuve de l'expéditeur), d’intégrité (détection de la falsification des données) et de protection contre la répétition (défense contre le renvoi non autorisé de données). IPSec spécifie également des méthodologies de gestion des clés. IKE (Internet Key Exchange), le protocole de gestion des clés d'IPSec, définit une série d'étapes permettant d'établir des clés pour le cryptage et le décryptage des informations. Ce protocole spécifie aussi un langage commun sur lequel se basent les communications entre les deux parties. Développés par l'IETF (Internet Engineering Task Force), IPSec et IKE permettent d'établir une norme de protection des données et de rendre possible l'interopération de systčmes de sécurité développés par des fournisseurs différents.

Pour créer une connexion IPSec, procédez de la façon suivante :

- Sélectionnez Advanced Connection (Connexion avancée) ŕ partir du premier écran de l'assistant, puis cliquez sur Next (Suivant).

- Sélectionnez Internet Protocol Security (IPSec) comme type de connexion Internet avancée, puis cliquez sur Next (Suivant).

- A l'écran Internet Protocol Security (IPSec), configurez les paramčtres de la connexion IPSec, puis cliquez sur Next (Suivant).

- Host Name or IP Address of Destination (Nom de l'hôte ou adresse IP de la destination) : par exemple, www.usr.com ou 64.39.28.52

- Remote Subnet IP Address (Adresse IP du sous-réseau distant) et Remote Subnet Mask (Masque de sous-réseau distant).

- Shared Secret (Secret partagé) : pour plus de facilité, cette clé est représentée par une séquence de caractčres. Elle ne doit contenir ni saut de ligne ni guillemets.

Remarque : le secret partagé doit ętre décidé en accord entre les deux parties.

- L'assistant affichera un récapitulatif des paramčtres de la connexion. Cliquez sur Finish (Terminer) pour créer votre connexion IPSec.

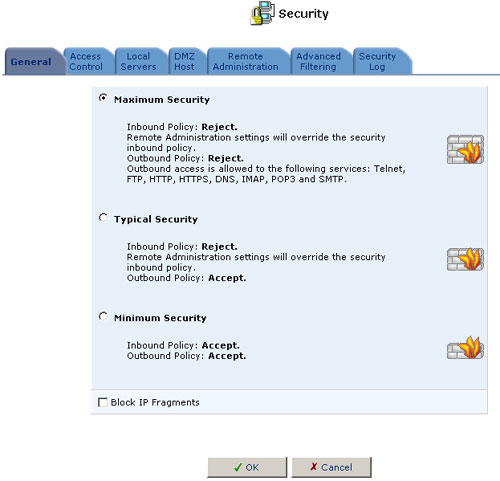

Security (Sécurité)

La suite de sécurité de la passerelle comporte des services de sécurité exhaustifs et fiables : pare-feu Stateful Inspection (Inspection contextuelle des paquets), protocoles d'authentification d'utilisateur et mécanismes de protection par mot de passe. Ces fonctionnalités combinées permettent aux utilisateurs de connecter leurs ordinateurs ŕ Internet tout en étant protégés des menaces informatiques. Le pare-feu (RG-FW™), qui est la base de la suite de sécurité de votre passerelle, a été spécialement conçu pour répondre aux besoins des utilisateurs ŕ domicile, et pré-configuré pour offrir une sécurité optimale. De plus, le pare-feu comporte de nombreuses fonctionnalités avancées qui vous permettent de le personnaliser en fonction de vos besoins. Les écrans d'administration de la section Security (Sécurité) vous permettent de :

- Choisir le niveau de sécurité pour le pare-feu.

- Définir des contrôles d'accčs pour interdire aux ordinateurs du réseau domestique d'accéder ŕ certains services Internet.

- Configurer les serveurs locaux disponibles sur le réseau domestique.

- Désigner un ordinateur local comme hôte DMZ de sorte que le trafic réseau associé ŕ certaines applications puisse outrepasser le pare-feu.

- Configurer l'accčs distant de façon ŕ permettre la configuration ŕ distance ŕ partir de n'importe quel ordinateur accessible via Internet.

- Afficher et configurer le journal du pare-feu.

Configuration du niveau de sécurité

L'écran Security Settings (Paramčtres de sécurité) vous permet de configurer les paramčtres de sécurité essentiels de la passerelle. Le pare-feu régule le flux de données entre le réseau domestique et Internet. Les données entrantes et sortantes sont inspectées, puis acceptées ou rejetées en fonction d'un ensemble de rčgles flexible et configurable. Ces rčgles sont conçues pour empęcher les intrusions tout en permettant aux utilisateurs du réseau domestique d'accéder aux services Internet dont ils ont besoin.

Les rčgles du pare-feu précisent quels types de services Internet sont accessibles ŕ partir du réseau domestique et vice-versa. Chaque demande de service reçue par le pare-feu, qu'elle provienne d'Internet ou d'un ordinateur du réseau domestique, doit ętre confrontée aux rčgles du pare-feu afin de déterminer si elle peut ętre autorisée ŕ passer. Si la demande est autorisée ŕ passer, toutes les données consécutives qui lui sont associées (au cours d'une męme session) seront également autorisées, que ce soit en direction du réseau domestique ou d'Internet.

Par exemple, lorsque vous souhaitez accéder ŕ une page Web ŕ partir de votre navigateur, une demande est envoyée sur Internet. Lorsque la demande atteint le Secure Storage Router Pro, le pare-feu identifie son type et son origine (dans ce cas, HTTP et un ordinateur spécifique de votre réseau domestique). Si vous n'avez pas configuré le contrôle d'accčs de façon ŕ bloquer les demandes de ce type effectuées ŕ partir de cet ordinateur, le pare-feu permettra ŕ la demande de passer sur Internet. Lorsque la page Web est fournie par le serveur Web, le pare-feu l'associe ŕ cette session et l'autorise ŕ passer, que l'accčs HTTP d'Internet au réseau domestique soit permis ou pas.

Il est important de savoir que c'est l'origine de la demande, et non les réponses consécutives ŕ cette demande, qui détermine si une session peut ętre établie ou pas.

Vous avez le choix entre trois niveaux de sécurité prédéfinis pour le Secure Storage Router Pro : Minimum, Typical (Normal, paramčtre par défaut) et Maximum. Le tableau ci-aprčs résume le comportement du Secure Storage Router Pro pour chacun des trois niveaux de sécurité. Notez que les écrans Access Control (Contrôle d'accčs), Local Servers (Serveurs locaux) et Remote Access (Accčs distant) permettent une personnalisation supplémentaire des paramčtres de sécurité de la passerelle.

- L'écran de contrôle d'accčs permet de restreindre davantage l'accčs ŕ Internet ŕ partir du réseau domestique.

- L'écran des serveurs locaux permet d'autoriser l'accčs ŕ des services spécifiques des ordinateurs du réseau domestique ŕ partir d'Internet et l'accčs ŕ des applications Internet particuličres.

- L'écran d'accčs distant permet d'autoriser la configuration ŕ distance du Secure Storage Router Pro ŕ partir de n'importe quel ordinateur accessible via Internet.

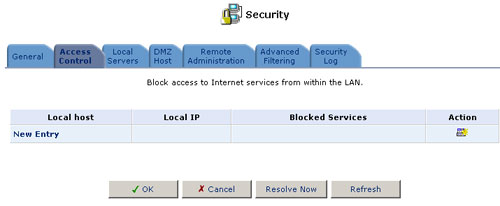

Ajout de contrôles d'accčs

| Niveau de sécurité | Demandes effectuées ŕ partir du WAN | Demandes effectuées ŕ partir du LAN |

| Maximum | Bloquées : aucun accčs au réseau domestique ŕ partir d'Internet, sauf configuration contraire des écrans Local Servers (Serveurs locaux) et Remote Access (Accčs distant). | Limitées : seuls les services courants comme la navigation Web et la messagerie électronique sont autorisés†. |

| Normal (par défaut) | Bloquées : aucun accčs au réseau domestique ŕ partir d'Internet, sauf configuration contraire des écrans Local Servers (Serveurs locaux) et Remote Access (Accčs distant). | Sans restriction : tous les services sont autorisés, sauf configuration contraire de l'écran Access Control (Contrôle d'accčs). |

| Minimum | Sans restriction : permission d'accčs total au réseau domestique ŕ partir d'Internet. Toutes les tentatives de connexion sont autorisées. | Sans restriction : tous les services sont autorisés, sauf configuration contraire de l'écran Access Control (Contrôle d'accčs). |

† Ces services sont Telnet, FTP, HTTP, HTTPS, DNS, IMAP, POP3 et SMTP.

Pour configurer les paramčtres de sécurité du Secure Storage Router Pro :

- Choisissez entre les trois niveaux de sécurité prédéfinis décrits dans le tableau ci-dessus. Le paramčtre par défaut est Typical Security (Sécurité normale).

- Cochez la case Block IP Fragments (Bloquer les fragments IP) afin de protéger votre réseau domestique d'un type de piratage courant qui consiste ŕ utiliser des paquets de données fragmentés pour saboter votre systčme.

Remarque : les VPN basés sur IPSec et certains services basés sur UDP utilisent légitimement les fragments IP. Pour utiliser ces services particuliers, vous devrez permettre le passage des fragments IP sur votre réseau domestique.

- Cliquez sur le bouton OK pour enregistrer vos modifications.

Remarque : si vous choisissez le niveau de sécurité minimum, votre réseau domestique sera exposé ŕ des risques informatiques considérables. Ce niveau ne doit ętre utilisé que si cela est vraiment nécessaire et pendant une courte durée.

Il peut arriver que vous souhaitiez empęcher certains ordinateurs du réseau domestique (ou męme de l'ensemble du réseau) d'accéder ŕ certains services sur Internet. Par exemple, vous pouvez interdire ŕ un ordinateur de surfer sur le Web, ŕ un autre de transférer des fichiers via FTP, et ŕ l'ensemble du réseau de recevoir des e-mails.

Les contrôles d'accčs fonctionnent en plaçant des restrictions sur les types de demandes pouvant passer du réseau domestique ŕ Internet. Ainsi, le trafic peut ętre bloqué dans les deux directions. Dans l'exemple ci-dessus, vous pouvez empęcher les ordinateurs du réseau domestique de recevoir des e-mails en bloquant leurs demandes ŕ destination des serveurs POP3 sur Internet.

Cliquez sur le bouton Access Control (Contrôle d'accčs) pour afficher la liste des services auxquels l'accčs est interdit.

Pour ajouter un ou plusieurs services au tableau de contrôle d'accčs :

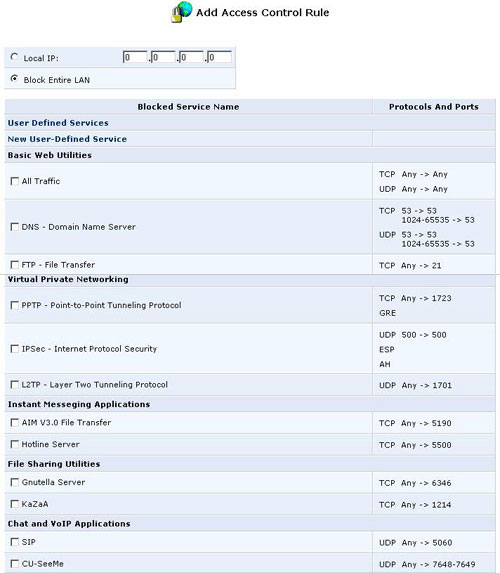

- Cliquez sur le bouton New Entry (Nouvelle entrée). L'écran Add Access Control Rules (Ajouter des rčgles de contrôle d'accčs) s'affiche.

- Sélectionnez les services dont vous souhaitez interdire l'accčs.

- Saisissez l'adresse IP locale de l'ordinateur dont vous souhaitez bloquer l'accčs aux services, ou sélectionnez Block Entire LAN (Bloquer tout le LAN) pour que l'accčs soit interdit ŕ tous les ordinateurs du réseau local.

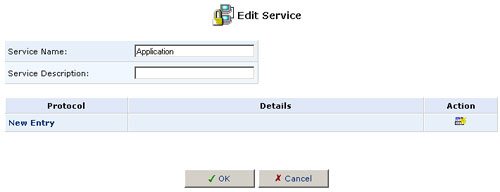

Services définis par l'utilisateur

Cliquez sur OK pour enregistrer vos modifications et revenir ŕ l'écran Access Control (Contrôle d'accčs).

Pour changer les ordinateurs qui ne sont pas autorisés ŕ accéder ŕ un service particulier, modifiez les entrées correspondantes dans le tableau de contrôle d'accčs.

Pour modifier une entrée :

- Cliquez sur Edit (Modifier) pour le service requis. L'écran Edit Service (Modifier un service) s'affiche.

- Saisissez l'adresse IP locale de l'ordinateur dont vous souhaitez bloquer l'accčs aux services, ou sélectionnez Block Entire LAN (Bloquer tout le LAN) pour que l'accčs soit interdit ŕ tous les ordinateurs du réseau local.

- Cliquez sur OK pour enregistrer vos modifications et revenir ŕ l'écran Access Control (Contrôle d'accčs).

Pour désactiver un contrôle d'accčs et rendre un service disponible, il n'est pas indispensable de le supprimer du tableau. Ainsi, vous pouvez rendre le service disponible provisoirement et rétablir l'interdiction plus tard.

- Pour désactiver temporairement un contrôle d'accčs, désélectionnez la case du service correspondant.

- Pour rétablir l'interdiction ultérieurement, cochez ŕ nouveau la case.

- Pour supprimer une interdiction d'accčs du tableau, cliquez sur Remove (Supprimer) pour le service correspondant.

Services définis par l'utilisateur

Les tableaux qui apparaissent sur les écrans Add Access Control Rules (Ajouter des rčgles de contrôle d'accčs) et Add Local Servers (Ajouter des serveurs locaux) sont pré-configurés de façon ŕ inclure la plupart des services que les utilisateurs souhaiteront bloquer ou activer. Il peut arriver, cependant, qu'il soit nécessaire d'ajouter un service supplémentaire. Pour cela, le Secure Storage Router Pro permet d'utiliser une liste de services définis par l'utilisateur. Tous les services de cette liste apparaissent également en haut des écrans Add Access Control Rules (Ajouter des rčgles de contrôle d'accčs) et Add Local Servers (Ajouter des serveurs locaux). Lorsque vous ajoutez un service ŕ une liste, il apparaît automatiquement dans les autres. Ainsi, il n'est pas nécessaire de saisir plusieurs fois les services définis par l'utilisateur.

Pour ajouter un nouveau service ŕ la liste :

- Cliquez sur le bouton New Entry (Nouvelle entrée). L'écran Edit Service (Modifier un service) s'affiche.

- Saisissez le nom du service.

- Choisissez un type de port et saisissez une plage de ports ŕ utiliser pour ce service. Généralement, ces informations sont indiquées dans la documentation qui accompagne le programme.

- Si besoin est, cliquez sur le bouton Add port range type (Ajouter un type de plage de ports) afin d'ajouter un autre type de plage de ports (UDP ou TCP) pour le męme service.

- Cliquez sur OK pour enregistrer vos modifications et revenir ŕ l'écran User-Defined Services (Services définis par l'utilisateur).

La définition de ce service est ŕ présent terminée. Vous pouvez vous rendre aux écrans Add Access Control Rules (Ajouter des rčgles de contrôle d'accčs) et Add Local Servers (Ajouter des serveurs locaux) pour le bloquer ou l'activer.

Pour modifier un service défini par l'utilisateur qui se trouve déjŕ dans la liste :

- Cliquez sur Edit (Modifier) pour le service requis. L'écran Edit Service (Modifier un service) s'affiche.

- Apportez les modifications nécessaires au nom du service ou aux informations relatives au port.

- Cliquez sur OK pour enregistrer vos modifications et revenir ŕ l'écran User-Defined Services (Services définis par l'utilisateur).

Pour supprimer un service de la liste, cliquez sur le bouton Remove (Supprimer) pour le service correspondant.

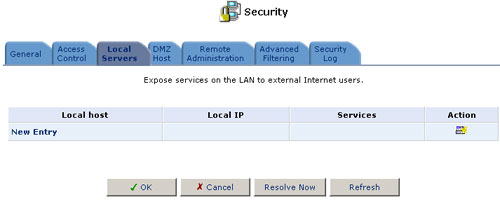

Local Servers (Serveurs locaux)

Par défaut, le Secure Storage Router Pro empęche tous les utilisateurs extérieurs de se connecter ŕ votre réseau ou de communiquer avec lui. Le systčme est ainsi protégé des pirates qui pourraient tenter de s'introduire sur le réseau et de l'endommager. Cependant, dans certains cas, vous devrez rendre votre réseau accessible ŕ partir d'Internet de façon limitée et contrôlée afin de permettre ŕ certaines applications de fonctionner ŕ partir du LAN (jeux, applications vocales ou messagerie instantanée, par exemple) et pour établir des serveurs sur le réseau domestique. La fonctionnalité de serveurs locaux prend ces deux aspects en charge.

L'écran Local Servers (Serveurs locaux) de la console d'administration offre une liste des applications les plus fréquemment utilisées qui nécessitent un traitement spécial du Secure Storage Router Pro. Il vous suffit d'identifier celles que vous souhaitez utiliser et l'adresse IP locale de l'ordinateur qui utilisera ce service. Par exemple, pour utiliser l'application vocale Net2Phone sur l'un de vos ordinateurs, il vous suffit de sélectionner ce service dans la liste et de saisir l'adresse IP locale de cet ordinateur dans la colonne de droite. Par la suite, toutes les données relatives ŕ Net2Phone qui arriveront au Secure Storage Router Pro depuis Internet seront transmises ŕ l'ordinateur spécifié.

De męme, si vous souhaitez autoriser les utilisateurs d'Internet ŕ accéder ŕ des serveurs au sein de votre réseau domestique, vous devez identifier chaque service ŕ fournir et l'ordinateur qui permettra d'y accéder. Par exemple, si vous souhaitez héberger un serveur Web au sein du réseau domestique, vous devez sélectionner HTTP Web Server (Serveur Web HTTP) dans la liste et saisir l'adresse IP locale de l'ordinateur hôte dans la colonne de droite. Par la suite, lorsqu'un utilisateur d'Internet pointera vers l'adresse IP externe du Secure Storage Router Pro ŕ l'aide de son navigateur, la passerelle transmettra la demande http entrante ŕ l'ordinateur qui héberge le serveur Web. Si une application Internet que vous souhaitez utiliser ou un service que vous souhaitez proposer n'est pas encore dans la liste, vous pouvez facilement l'ajouter.

Cliquez sur le bouton Local Servers (Serveurs locaux) pour afficher la liste des services spéciaux et serveurs locaux qui sont actuellement activés sur le réseau domestique.

Pour ajouter un nouveau service ŕ la liste de serveurs locaux actifs :

- Cliquez sur le bouton New Entry (Nouvelle entrée). L'écran Add Local Servers (Ajouter des serveurs locaux) s'affiche.

- Sélectionnez le service que vous souhaitez fournir.

- Saisissez l'adresse IP locale de l'ordinateur qui fournira le service (le serveur). Notez qu'un seul ordinateur du LAN peut ętre désigné pour fournir un service ou une application spécifique.

- Cliquez sur OK pour enregistrer vos changements. Si vous souhaitez qu'un service particulier soit fourni par un autre ordinateur local, utilisez l'écran Local Servers (Serveurs locaux) et modifiez l'entrée correspondante.

Pour ajouter un service qui n'est pas dans la liste, cliquez sur le bouton User Defined Services (Services définis par l'utilisateur). L'écran Edit Service (Modifier un service) s'affiche. Définissez le service, puis cliquez sur OK pour enregistrer vos modifications. Le service sera alors ajouté automatiquement en haut de l'écran Add Local Servers (Ajouter des serveurs locaux). Vous pouvez désormais sélectionner le service comme s'il avait été prédéfini.

- Cliquez sur le bouton Edit (Modifier) pour le service requis. L'écran Edit Service (Modifier un service) s'affiche.

- Saisissez l'adresse IP de l'ordinateur qui fournira ce service.

- Cliquez sur OK pour enregistrer vos modifications et revenir ŕ l'écran Local Servers (Serveurs locaux). Pour désactiver un service et le rendre indisponible, il n'est pas indispensable de le supprimer du tableau. Ainsi, vous pouvez rendre le service indisponible provisoirement et le rétablir plus tard.

- Pour désactiver temporairement un contrôle d'accčs, désélectionnez la case du service correspondant.

- Pour rétablir l'interdiction ultérieurement, cochez ŕ nouveau la case.

- Pour supprimer une interdiction d'accčs du tableau Access Control (Contrôle d'accčs), cliquez sur Remove (Supprimer) pour le service correspondant.

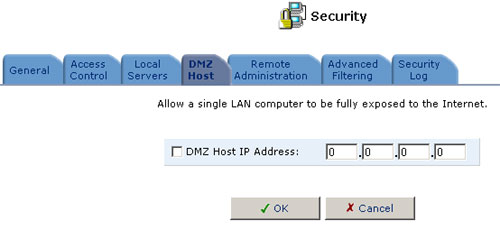

Désignation d'un hôte DMZ (Zone démilitarisée)

La fonctionnalité d'hôte DMZ permet d'autoriser l'accčs ŕ un ordinateur local ŕ partir d'Internet. Désignez un hôte DMZ lorsque :

- Vous souhaitez utiliser un service Internet spécialisé, comme un jeu en ligne ou un programme de vidéoconférence, qui n'est pas dans la liste des serveurs locaux et pour lequel aucune information de plage de ports n'est disponible.

- Vous souhaitez rendre un ordinateur accessible ŕ tous sans restriction, car aucun problčme de sécurité ne se pose.

Attention : l'hôte DMZ n'est pas protégé par le pare-feu et peut-ętre exposé ŕ des attaques. Si vous désignez un hôte DMZ, cela peut également constituer un risque pour les autres ordinateurs de votre réseau domestique. Lorsque vous désignez un hôte DMZ, vous devez tenir compte des risques encourus et prendre des mesures de protection si besoin est.

Lorsque le Secure Storage Router Pro reçoit une demande extérieure d'accčs au réseau domestique, par exemple ŕ un serveur Web, il la transmet ŕ l'hôte DMZ (s'il a été désigné), sauf au cas oů le service requis est fourni par un autre ordinateur (défini ŕ l'écran des serveurs locaux), qui recevra alors la demande.

Pour désigner un ordinateur local comme hôte DMZ :

- Cliquez sur le bouton DMZ Host (Hôte DMZ). L'écran DMZ Host (Hôte DMZ) s'affiche.

- Saisissez l'adresse IP locale de l'ordinateur que vous souhaitez désigner comme hôte DMZ. Notez qu'un seul ordinateur du LAN ŕ la fois peut ętre hôte DMZ.

- Cliquez sur OK pour enregistrer vos modifications et revenir ŕ l'écran DMZ Host (Hôte DMZ). Vous pouvez désactiver l'hôte DMZ afin d'éviter qu'il soit complčtement exposé ŕ Internet, tout en conservant son adresse IP ŕ l'écran DMZ Host (Hôte DMZ). Ainsi, vous pouvez le désactiver provisoirement et le réactiver plus tard.

- Pour désactiver l'hôte DMZ, désélectionnez la case accolée aux champs de l'IP DMZ.

- Pour activer l'hôte DMZ, cochez la case accolée aux champs de l'IP DMZ.

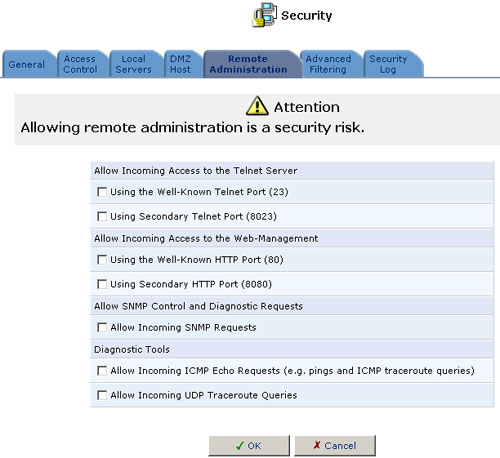

Contrôle de l'accčs distant au Secure Storage Router Pro

Il est possible d'accéder au Secure Storage Router Pro et de le contrôler non seulement au sein du réseau domestique mais également ŕ partir d'Internet. Cela vous permet d'afficher ou de modifier les paramčtres lorsque vous ętes en déplacement. Par ailleurs, votre FAI peut ainsi modifier les paramčtres ou vous aider ŕ dépanner des fonctionnalités ou ŕ résoudre des problčmes de communication ŕ partir d'un site distant. L'accčs distant au Secure Storage Router Pro est bloqué par défaut pour garantir la sécurité de votre réseau domestique. Cependant, l'accčs distant est pris en charge par les services ci-aprčs, et vous pouvez utiliser l'écran Remote Access Configuration (Configuration de l'accčs distant) pour les activer si besoin est.

- Telnet : permet d'utiliser une ligne de commande pour accéder ŕ tous les paramčtres du systčme.

- Administration Web/HTTP : permet d'accéder ŕ la console d'administration et ŕ tous les paramčtres du systčme.

- Outils de diagnostic : utilisés pour le dépannage et l'administration du systčme ŕ distance par votre FAI.

Pour autoriser l'accčs distant aux services du Secure Storage Router Pro :

- Cliquez sur le bouton Remote Administration (Administration distante). L'écran Remote Access Configuration (Configuration de l'accčs distant) s'affiche.

- Sélectionnez les services qui seront accessibles ŕ des ordinateurs sur Internet. Ces services sont les suivants :

- Telnet : permet d'accéder au Secure Storage Router Pro via une ligne de commande. Bien que ce service soit protégé par mot de passe, il n'est pas considéré comme un protocole sécurisé. Si un serveur local est configuré pour utiliser le port 23, sélectionnez le port 8023 pour éviter les conflits.

- Web-based Management (Administration Web) : fonction protégée par mot de passe. Si un serveur local est configuré pour utiliser le port 80, sélectionnez le port 8080 pour éviter les conflits.

- Diagnostic tools (Outils de diagnostic) : incluent Ping et Traceroute (sur UDP). Ces services peuvent ętre utilisés pour le dépannage et l'administration du systčme ŕ distance par le fournisseur d'accčs Internet.

- Cliquez sur OK pour enregistrer vos modifications et revenir ŕ l'écran Security Settings (Paramčtres de sécurité).

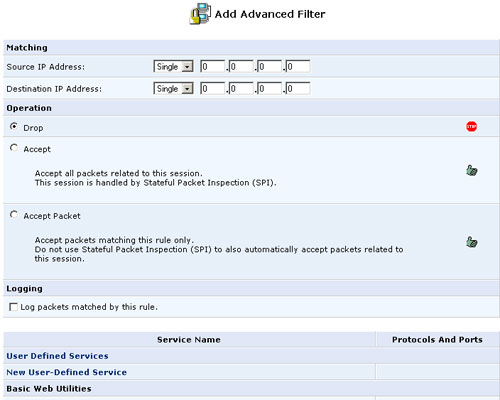

Advanced Filtering (Filtrage avancé)

Le filtrage avancé est conçu pour permettre un contrôle exhaustif du comportement du pare-feu. Vous pouvez définir des rčgles spécifiques d'entrée et de sortie, contrôler l'ordre d'ensembles de rčgles ayant une logique similaire et faire la distinction entre celles qui s'appliquent aux périphériques réseau WAN et LAN. Pour accéder ŕ l'écran Advanced Filtering (Filtrage avancé), cliquez sur l'icône Security (Sécurité) de la barre latérale pour afficher les fonctionnalités de sécurité, puis sur le bouton Advanced Filtering (Filtrage avancé). L'écran Advanced Filtering (Filtrage avancé) s'affiche.

Vous pouvez configurer deux ensembles de rčgles : entrée (Input) et sortie (Output). Chaque ensemble de rčgles se compose de trois sous-ensembles : rčgles initiales (Initial Rules), rčgles des périphériques réseau (WAN et LAN) et rčgles finales (Final Rules). Ceux-ci déterminent l'ordre dans lequel les rčgles s'appliqueront. Pour configurer les rčgles de filtrage avancées, cliquez sur le bouton Edit (Modifier) accolé au nom de la rčgle, ou cliquez directement sur ce nom. L'écran Configure Rules (Configuration des rčgles) présente alors les entrées constituant actuellement le sous-ensemble de rčgles que vous avez sélectionné. Cliquez sur le bouton Edit (Modifier) accolé ŕ une entrée ou cliquez directement sur l'entrée pour passer ŕ l'écran Add Advanced Filter (Ajouter un filtre avancé).

Ajout d'une rčgle de filtrage avancée

Pour ajouter une rčgle de filtrage avancée, définissez soigneusement les paramčtres suivants :

Matching (Association)

Pour appliquer une rčgle de pare-feu, il est nécessaire d'associer des adresses ou plages IP ŕ des ports. Utilisez l'IP d'origine et l'IP de destination pour définir l'association des trafics correspondants. L'association des ports sera définie lors de la sélection des services. Par exemple, si vous sélectionnez le service FTP, une vérification du port 21 sera effectuée afin de détecter le trafic associé entre les IP d'origine et de destination définies.

Operation (Fonctionnement)

Définissez ici l'action déclenchée par la rčgle en sélectionnant l'un des boutons d'option suivants :

- Drop (Bloquer) : refuser l'accčs aux paquets qui correspondent aux adresses IP d'origine et de destination et aux ports définis dans Matching (Association) pour ce service.

- Accept (Accepter) : autoriser l'accčs aux paquets qui correspondent aux adresses IP d'origine et de destination et aux ports définis dans Matching (Association) pour ce service. La session de transfert de données sera gérée via l'Inspection des paquets SPI (Stateful Packet Inspection).

- Accept Packet (Accepter les paquets) : autoriser l'accčs aux paquets qui correspondent aux adresses IP d'origine et de destination et aux ports définis dans Matching (Association) pour ce service. La session de transfert de données ne sera pas gérée via l'Inspection des paquets SPI (Stateful Packet Inspection). Cela signifie que les autres paquets correspondant ŕ cette rčgle ne bénéficieront pas d'un accčs automatique. Par exemple, cela peut ętre utile lors de la création de rčgles autorisant la diffusion.

Logging (Journal)

Cochez cette case pour ajouter au journal de sécurité les entrées relatives ŕ cette rčgle.

Services

Sélectionnez les services auxquels vous souhaitez appliquer cette rčgle. Vous pouvez ajouter des services en cliquant sur New User-Defined Service (Nouveau service défini par l'utilisateur).

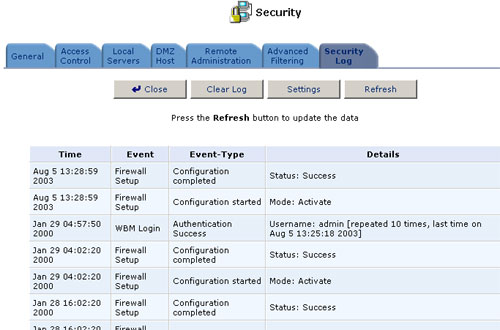

Security Log (Journal de sécurité)

Le journal de sécurité présente une liste d'événements liés au pare-feu : tentatives d'établir des connexions entrantes et sortantes, tentatives d'authentification dans une interface d'administration (Administration Web ou terminal Telnet), configuration du pare-feu et démarrage du systčme.

Pour afficher le journal du pare-feu, cliquez sur le bouton Firewall Log proposé ŕ l'écran Security Settings (Paramčtres de sécurité).

Les événements suivants sont automatiquement enregistrés dans le journal du pare-feu :

Inbound/Outbound Traffic (Trafic entrant/sortant)

- Connection accepted (Connexion acceptée) : la demande d'accčs est conforme aux rčgles de sécurité du pare-feu.

- Accepted -Host probed (Acceptée -Hôte en examen)† : cette demande de connexion TCP d'un hôte WAN est conforme aux rčgles de sécurité du pare-feu. Cependant, l'hôte WAN est examiné car il n'a pas été reconnu comme un hôte de confiance.

- Accepted -Host trusted (Acceptée -Hôte de confiance)† : aprčs examen, l'hôte WAN a été identifié comme un hôte de confiance.

- Accepted -Internal traffic (Acceptée -Trafic interne) : tous les paquets sont autorisés ŕ circuler librement d'un hôte LAN ŕ un autre.

- Blocked -Policy violation (Bloquée -Violation des rčgles) : cette demande d'accčs contrevient aux rčgles de sécurité du pare-feu.

- Blocked -IP Fragment (Bloquée -Fragment IP) : si le pare-feu est configuré de façon ŕ bloquer tous les fragments IP, ce message est enregistré chaque fois qu'un paquet fragmenté est bloqué.

- Blocked -IP Source-Routes (Bloquée -Routes -Origine IP) : ce message est enregistré chaque fois qu'un paquet est bloqué en raison d'une option de route d'origine (stricte ou non) définie dans son en-tęte IP.

- Blocked -State-table error (Bloquée -Erreur dans la table d'états) : le pare-feu a rencontré une erreur lors d'une consultation ou d'une manipulation de la table d'états. Le paquet a été bloqué.

Firewall Setup (Configuration du pare-feu)

- Aborting configuration (Abandon de la configuration)

- Configuration completed (Configuration terminée)

WBM Login (Connexion ŕ l'outil d'administration Web)

- Authentification effectuée

- Echec de l'authentification

Telnet Login (Connexion ŕ Telnet)

- Authentification effectuée

- Echec de l'authentification

System Up/Down (Démarrage/arręt du systčme)

- DOWN (Arręt) : le systčme est arręté

- UP (Démarrage) : le systčme est activé

† S'affiche uniquement pour le trafic entrant.

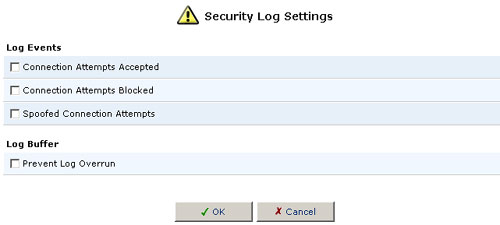

Vous pouvez choisir des activités supplémentaires ŕ enregistrer dans le journal du pare-feu ŕ partir de l'écran Firewall Log Settings (Paramčtres du journal du pare-feu). Pour chaque type d'activité, vous pouvez choisir d'afficher les messages associés aux tentatives acceptées (Accepted), bloquées (Blocked) ou les deux.

Pour afficher/modifier les paramčtres du journal du pare-feu :

- Cliquez sur le bouton Settings (Paramčtres) qui se trouve en haut de l'écran Firewall Log (Journal du pare-feu). L'écran Firewall Log Settings (Paramčtres du journal du pare-feu) s'affiche.

- Sélectionnez les types d'activités pour lesquels vous souhaitez qu'un message soit généré dans le journal :

- Connection Attempts Messages (Messages de tentatives de connexion) : enregistrement d'un message pour chaque tentative d'établir une connexion en direction du réseau domestique ou, inversement, en direction de l'extérieur.

- Telnet Connection Attempts Messages (Messages de tentatives de connexion Telnet) : enregistrement d'un message pour chaque tentative d'établir une connexion Telnet en direction du réseau domestique ou, inversement, en direction de l'extérieur (compris dans la catégorie de messages précédente).

- WBM Connection Attempts Messages (Messages de tentatives de connexion ŕ l'outil d'administration Web) : enregistrement d'un message pour chaque tentative d'accčs ŕ l'outil d'administration Web ŕ partir d'un navigateur extérieur au réseau domestique.

- Cochez la case Prevent Log Overrun (Empęcher la saturation du journal) afin d'arręter l'enregistrement des activités du pare-feu lorsque la mémoire allouée ou le journal sont surchargés.

- Cliquez sur OK pour enregistrer vos modifications et revenir ŕ l'écran Firewall Log (Journal du pare-feu).

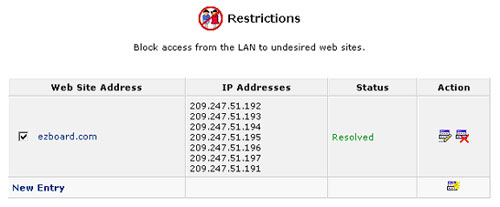

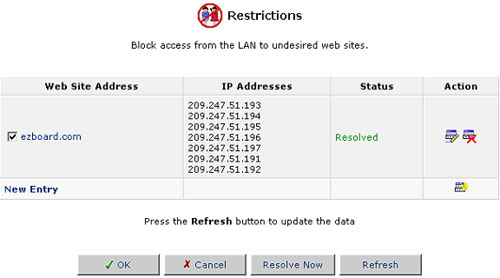

Restrictions

Vous pouvez configurer le Secure Storage Router Pro de façon ŕ bloquer certains sites Web et les rendre inaccessibles aux ordinateurs du réseau domestique. Par ailleurs, des restrictions peuvent s'appliquer ŕ une liste automatiquement mise ŕ jour de sites auxquels l'accčs est déconseillé.

Pour afficher la liste des sites Web auxquels l'accčs est actuellement bloqué

- Cliquez sur l'icône Restriction de la barre de gauche.

- La liste des restrictions s'affiche.

Pour ajouter un nouveau site Web ŕ la liste

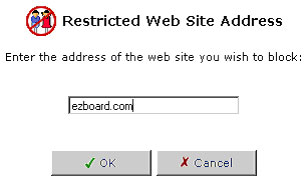

- Cliquez sur le bouton New Entry (Nouvelle entrée). L'écran Restricted Web Site Address (Adresse de site Web interdit) s'affiche.

- Saisissez l'adresse du site Web (IP ou URL) que vous souhaitez rendre inaccessible ŕ partir de votre réseau domestique (toutes les pages Web du site seront également bloquées). Si ce site Web a plusieurs adresses IP, le Secure Storage Router Pro les retrouvera et les ajoutera automatiquement ŕ la liste des adresses bloquées.

- Cliquez sur OK pour ajouter le site Web ŕ la liste. Vous reviendrez ŕ l'écran précédent pendant que le Secure Storage Router Pro tente de trouver le site. Resolving. . . (Recherche en cours. . .) s'affichera dans la colonne Status (Etat) pendant la localisation du site (l'URL est traduite en une ou plusieurs adresses IP).

- Si le site est localisé, l'état « Resolved » (Résolu) s'affiche. Sinon, « Error » est indiqué. Si besoin est, cliquez sur le bouton Refresh (Actualiser) pour mettre ŕ jour l'état. Si le Secure Storage Router Pro ne parvient pas ŕ localiser le site Web, procédez de la façon suivante :

- Utilisez un navigateur Web pour vérifier que le site Web est disponible. Si c'est le cas, cela signifie que vous avez probablement accédé ŕ cette adresse de façon incorrecte. Passez ŕ la section « Pour modifier une adresse de site Web actuellement dans la liste » ci-aprčs.

- Si le site Web n'est pas disponible, revenez ultérieurement ŕ l'écran de la liste des adresses bloquées et cliquez sur le bouton Resolve Now (Retrouver maintenant) pour vérifier que le Secure Storage Router Pro peut retrouver et bloquer le site Web.

Pour modifier une adresse de site Web actuellement dans la liste :

- Cliquez sur le bouton Edit (Modifier) situé dans la colonne Action. L'écran Restricted Web Site Address (Adresse de site Web interdit) s'affiche.

- Modifiez l'adresse du site Web si nécessaire. Si elle est longue et/ou complexe, vous pouvez la copier ŕ partir du champ d'adresse de votre navigateur puis la coller dans la console d'administration. N'incluez pas la partie « http:// » au début , ni la barre oblique « / » ŕ la fin de l'adresse.

- Cliquez sur le bouton OK pour enregistrer vos modifications.

Pour vous assurer que toutes les adresses IP de la liste des sites Web sont bloquées :

Cliquez sur le bouton Resolve Now (Retrouver maintenant). Le Secure Storage Router Pro vérifiera chacune des adresses de sites Web de la liste et s'assurera que toutes les adresses IP permettant d'accéder ŕ un site sont incluses dans la colonne correspondante. Vous pouvez désactiver une interdiction et rendre le site Web ŕ nouveau disponible sans qu'il soit nécessaire de le supprimer de la liste. Ainsi, vous pouvez rendre le site Web accessible provisoirement et rétablir l'interdiction plus tard.

- Pour désactiver temporairement une interdiction, désélectionnez la case accolée ŕ l'URL correspondante.

- Pour rétablir l'interdiction ultérieurement, cochez ŕ nouveau la case.

- Pour supprimer une interdiction de la liste, cliquez sur le bouton Remove (Supprimer).

Advanced (Paramčtres avancés)

Cette section de la console d'administration s'adresse avant tout aux utilisateurs expérimentés. La modification des paramčtres de cette section doit ętre effectuée avec précaution car elle peut nuire au fonctionnement du Secure Storage Router Pro et du réseau domestique.

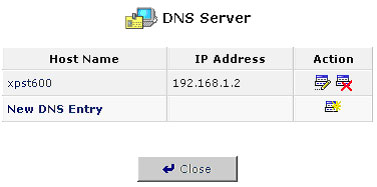

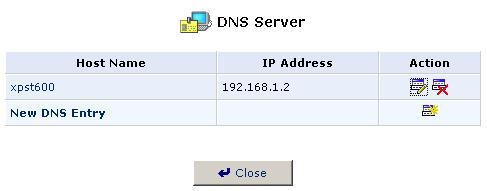

DNS Server (Serveur DNS - Domain Name System)

DNS (Domain Name System) est un service qui traduit les noms de domaine en adresses IP et vice-versa. Le serveur DNS de la passerelle comporte une capacité d'apprentissage automatique : lorsqu'un nouvel ordinateur est connecté au réseau, le serveur DNS apprend son nom et l'ajoute automatiquement ŕ la table DNS. Les autres utilisateurs du réseau peuvent alors communiquer immédiatement avec cet ordinateur ŕ l'aide de son nom ou de son adresse IP. De plus, le DNS de votre passerelle :

- Partage une base de données commune de noms de domaine et d'adresses IP avec le serveur DHCP.

- Prend simultanément en charge des sous-réseaux multiples au sein du LAN.

- Ajoute automatiquement un nom de domaine aux noms qui en sont dépourvus.

- Permet l'ajout de nouveaux noms de domaine ŕ la base de données.

- Permet ŕ un ordinateur d'avoir plusieurs noms d'hôte.

- Permet ŕ un nom d'hôte d'avoir plusieurs adresses IP (qui sont nécessaires si l'hôte possčde plusieurs cartes réseau).

- Le serveur DNS ne nécessite aucune configuration. Cependant, vous souhaiterez peut-ętre afficher la liste des ordinateurs connus par le DNS, modifier le nom d'hôte ou l'adresse IP d'un ordinateur de la liste ou ajouter manuellement un ordinateur ŕ la liste.

Afficher ou modifier la table DNS

Pour afficher la liste des ordinateurs enregistrés dans la table DNS, cliquez sur l'icône DNS Server (Serveur DNS) ŕ l'écran Advanced (Paramčtres avancés) de la console d'administration. La table DNS s'affichera.

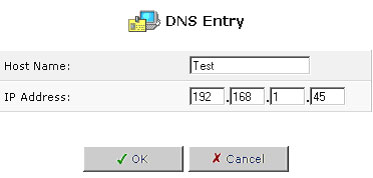

Pour ajouter une nouvelle entrée ŕ la liste :

- Cliquez sur le bouton New DNS Entry (Nouvelle entrée DNS). L'écran DNS Entry (Entrée DNS) s'affiche.

- Saisissez le nom d'hôte et l'adresse IP de l'ordinateur.

- Cliquez sur le bouton OK pour enregistrer vos modifications.

Pour modifier le nom d'hôte et l'adresse IP d'une entrée :

- Cliquez sur le bouton Edit (Modifier) situé dans la colonne Action. L'écran DNS Entry (Entrée DNS) s'affiche. Si l'hôte a été ajouté manuellement ŕ la table DNS, vous pouvez modifier son nom d'hôte et/ou son adresse IP. Sinon, vous ne pouvez modifier que son nom d'hôte.

- Cliquez sur OK pour enregistrer vos modifications.

Pour supprimer un hôte de la table DNS, cliquez sur le bouton Remove (Supprimer) situé dans la colonne Action.

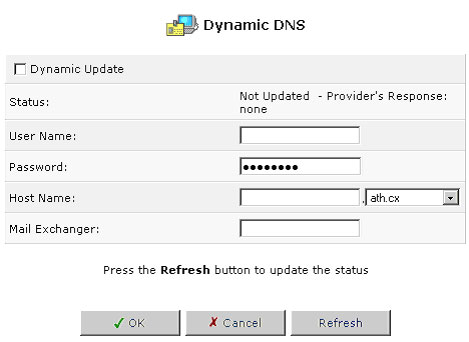

Dynamic DNS (DNS dynamique)

Le service DNS dynamique vous permet de lier une adresse IP dynamique ŕ un nom d'hôte statique par le biais d'un alias, ce qui rend votre ordinateur plus facilement accessible ŕ partir de différents emplacements connectés ŕ Internet. Généralement, lorsque vous vous connectez ŕ Internet, votre fournisseur d'accčs vous attribue une adresse IP non utilisée d'une plage IP. Cette adresse n'est utilisée que pendant la durée d'une connexion spécifique. L'attribution dynamique des adresses permet d'étendre la plage d'adresses IP utilisables, tout en conservant toujours le męme nom de domaine. Chaque fois que l'adresse IP fournie par votre FAI change, la base de données DNS est modifiée en conséquence. Ainsi, męme si l'adresse IP d'un nom de domaine change souvent, celui-ci sera toujours accessible.

Pour utiliser la fonctionnalité DNS dynamique, vous devez ouvrir un compte DDNS (gratuitement) ŕ l'adresse http://www.DynDNS.org/account/create.html. Vous devrez spécifier un nom d'utilisateur et un mot de passe. Munissez-vous de ces informations pour personnaliser votre service DDNS. Pour plus d'informations sur le DNS dynamique, consultez le site http://www.DynDNS.org

Utilisation du DNS dynamique

- Cliquez sur l'icône Dynamic DNS (DNS dynamique) ŕ l'écran Advanced (Paramčtres avancés) de la console d'administration. La table DNS dynamique s'affiche.

- Spécifiez les paramčtres de fonctionnement du DNS dynamique.

- User Name (Nom d'utilisateur) - Saisissez votre nom d'utilisateur DynDNS.

- Password (Mot de passe) - Saisissez votre mot de passe DynDNS.

- Host Name (Nom d'hôte) - Saisissez un nom de sous-domaine et sélectionnez un suffixe dans la liste déroulante pour définir votre nom d'hôte.

- Mail Exchanger (Echangeur de messagerie) - Saisissez l'adresse de votre serveur d'échange de messagerie pour y rediriger tous les e-mails arrivant ŕ votre adresse DynDNS.

- Cochez la case Dynamic Update (Mise ŕ jour dynamique) par activer le service de DNS dynamique.

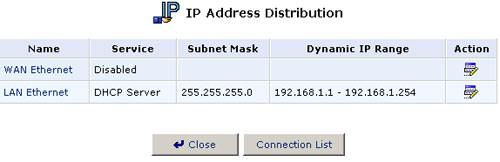

IP Address Distribution (Distribution d'adresses IP)

Le serveur DHCP de votre passerelle permet d'ajouter facilement ŕ votre réseau domestique des ordinateurs configurés comme clients DHCP. Il offre un mécanisme d'attribution d'adresses IP et de distribution de paramčtres de configuration réseau ŕ ces hôtes.

Un client (hôte) envoie un message ŕ diffusion générale sur le LAN afin d'obtenir une adresse IP. Le serveur DHCP vérifie sa liste d'adresses disponibles puis attribue une adresse IP locale ŕ l'hôte pour une durée définie (bail) et, simultanément, indique que cette adresses IP est prise. Le bail comporte également d'autres informations sur les services réseau comme la route et le masque de réseau de la passerelle, ainsi que les adresses des serveurs DNS. A ce moment, l'hôte est configuré avec une adresse IP pour la durée du bail.

L'hôte peut renouveler le bail ou le laisser expirer. S'il choisit de renouveler le bail, il recevra également des informations actualisées sur les services réseau, comme lors du bail d'origine, ce qui lui permettra de mettre ŕ jour ses configurations réseau en fonction des changements éventuels qui se sont produits depuis sa premičre connexion. Si l'hôte veut mettre fin ŕ un bail avant son expiration, il peut envoyer un message demandant au serveur DHCP de libérer l'adresse IP, qui pourra alors ętre utilisée par d'autres ordinateurs.

Le serveur DHCP de votre passerelle :

- Affiche une liste de tous les périphériques hôtes DHCP connectés au Secure Storage Router Pro.

- Définit la plage d'adresses IP pouvant ętre attribuées au sein du LAN.

- Définit la durée pendant laquelle les adresses IP dynamiques sont attribuées.

- Fournit les configurations ci-dessus pour chaque périphérique LAN particulier et peut ętre activé/désactivé pour chacun d'entre eux.

- Peut attribuer une adresse IP statique (bail statique) ŕ un ordinateur du LAN de sorte qu'il reçoive la męme adresse IP chaque fois qu'il se connecte au réseau, męme si cette adresse IP se trouve dans la plage d'adresses pouvant ętre attribuées ŕ d'autres ordinateurs par le serveur DHCP.

- Fournit au serveur DNS le nom d'hôte et l'adresse IP de chaque ordinateur connecté au LAN

DHCP Server Summary (Récapitulatif du serveur DHCP)

Pour afficher un récapitulatif des services actuellement fournis par le serveur DHCP, cliquez sur l'icône DHCP ŕ l'écran Advanced (Paramčtres avancés) de la console d'administration. L'écran de récapitulatif du serveur DHCP s'affiche. Utilisez la case Clear the Name (Effacer le nom) pour activer/désactiver le serveur DHCP pour un périphérique.

Remarque : si « Disabled » (Désactivé) est affiché dans la colonne Status (Etat) pour un périphérique, les hôtes qui sont connectés au réseau via ce périphérique ne bénéficient pas des services DHCP. Cela signifie que la passerelle n'attribuera pas d'adresses IP ŕ ces ordinateurs, ce qui est utile si vous souhaitez travailler uniquement avec des adresses IP statiques.

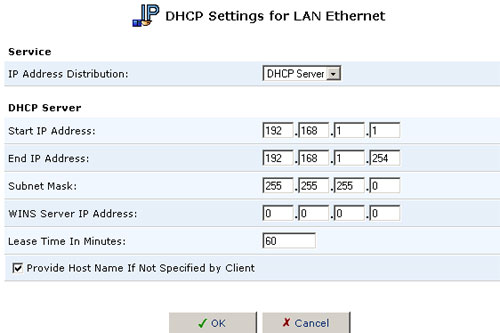

Modification des paramčtres du serveur DHCP

Pour modifier les paramčtres du serveur DHCP pour un périphérique :

- Cliquez sur le bouton Edit (Modifier) situé dans la colonne Action. Les paramčtres DHCP pour ce périphérique s'affichent.

- Vous pouvez activer ou désactiver le serveur DHCP pour ce périphérique. Cela est également possible ŕ partir de l'écran DHCP Server Summary (Récapitulatif du serveur DHCP).

- Complétez les champs suivants puis cliquez sur OK.

- Start IP address (Adresse IP de début) et End IP address (Adresse IP de fin) : déterminent le nombre d'hôtes pouvant ętre connectés au réseau au sein de ce sous-réseau. Ces deux options permettent de spécifier la premičre et la derničre adresse IP pouvant ętre attribuée.

- Subnet Mask (Masque de sous-réseau) : masque utilisé pour déterminer ŕ quel sous-réseau une adresse IP appartient. La valeur du masque de sous-réseau peut ętre 255.255.0.0, par exemple.

- Lease Time (Durée du bail) : le serveur DHCP attribue pour une durée limitée (bail) une adresse IP ŕ chaque périphérique se connectant au réseau. Lorsque le bail expire, le serveur détermine si l'ordinateur s'est déconnecté ou pas du réseau. Si c'est le cas, l'adresse IP peut ętre réattribuée ŕ un ordinateur qui vient de se connecter. Cette option garantit que les adresses IP qui ne sont pas utilisées soient disponibles pour les autres ordinateurs du réseau.

- Provide host name if not specified by client (Fournir le nom de l'hôte si pas spécifié par le client) : si le client DHCP n'a pas de nom d'hôte, la passerelle lui en attribuera un par défaut.

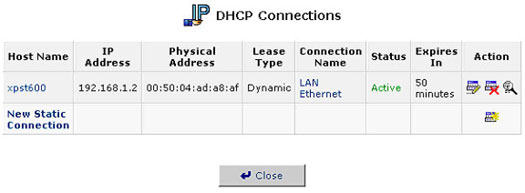

DHCP Connections (Connexions DHCP)

Pour afficher la liste des ordinateurs reconnus par le serveur DHCP, cliquez sur le bouton Connection List (Liste de connexions) situé en bas de l'écran DHCP Server Summary (Récapitulatif du serveur DHCP). L'écran DHCP Connections (Connexions DHCP) s'affiche.

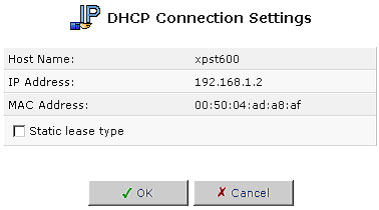

Pour modifier les propriétés d'une connexion statique :

Cliquez sur le bouton Edit (Modifier) situé dans la colonne Action. L'écran DHCP Connection Settings (Paramčtres de la connexion DHCP) s'affiche.

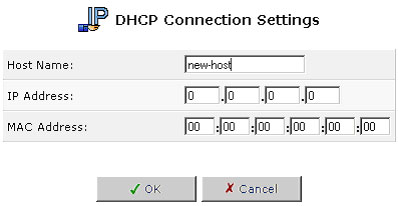

Pour définir une nouvelle connexion avec une adresse IP fixe :

- Cliquez sur le bouton New Static Connection (Nouvelle connexion statique) situé en haut de l'écran DHCP Connections (Connexions DHCP). L'écran DHCP Connection Settings (Paramčtres de la connexion DHCP) s'affiche.

- Saisissez un nom d'hôte pour cette connexion.

- Saisissez l'adresse IP fixe que vous souhaitez attribuer ŕ l'ordinateur.

- Saisissez l'adresse MAC de la carte réseau de l'ordinateur.

- Cliquez sur OK pour enregistrer vos modifications. Pour supprimer un hôte de la table, cliquez sur le bouton Delete (Supprimer) situé dans la colonne Action.

Remarque : l'adresse IP fixe d'un périphérique est en réalité attribuée ŕ l'adresse MAC de la carte réseau (NIC) spécifique installée sur l'ordinateur du LAN. Si vous remplacez cette carte réseau, vous devez mettre ŕ jour l'entrée du périphérique dans la liste des connexions DHCP et indiquer l'adresse MAC de la nouvelle carte réseau.

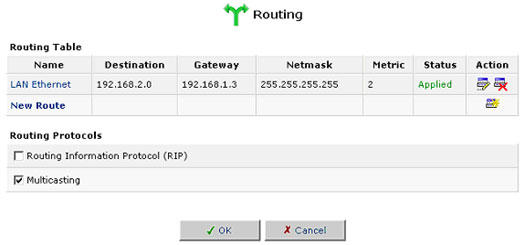

Routing (Routage)

Gestion des rčgles de la table de routage

Vous pouvez accéder aux rčgles de la table de routage en cliquant sur l'icône Routing (Routage) de l'écran Advanced (Paramčtres avancés). L'écran Routing (Routage) s'affiche.

Vous pouvez ajouter, modifier et supprimer des rčgles dans la table de routage. Lorsque vous ajoutez une rčgle de routage, vous devez spécifier :

- Name (Nom) : sélectionnez le périphérique réseau.

- Destination : hôte, adresse de sous-réseau, adresse réseau ou route par défaut. Pour la route par défaut, la destination est 0.0.0.0.

- Netmask (Masque de réseau) : le masque de réseau est utilisé conjointement ŕ la destination pour déterminer dans quels cas une route est utilisée.

- Gateway (Passerelle) : saisissez l'adresse IP de la passerelle.

- Metric (Métrique) : permet de déterminer la meilleure route. Généralement, il s'agit de celle qui a la métrique la plus basse. C'est donc celle-ci qui sera utilisée au cas oů il existe plusieurs routes vers un réseau de destination.

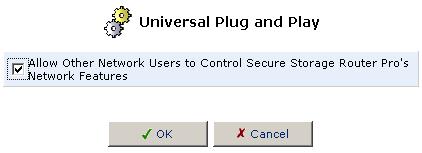

Multidiffusion

Le Secure Storage Router Pro prend en charge la multidiffusion IGMP, qui permet la mise ŕ jour des hôtes connectés au réseau chaque fois qu'un changement important se produit. La multidiffusion désigne simplement un message envoyé simultanément ŕ un groupe de destinataires prédéfini. Lorsque vous devenez membre d'un groupe de multidiffusion, vous recevez tous les messages qui lui sont adressés. C'est le męme principe que lorsqu'un e-mail est envoyé ŕ une liste de distribution.

La multidiffusion IGMP permet l'utilisation de fonctionnalités UPnP sur des réseaux sans fil et peut également ętre utile lors d'une connexion ŕ Internet via un routeur. Lorsqu'une application fonctionnant sur un ordinateur du réseau domestique envoie une demande pour rejoindre un groupe de multidiffusion, le Secure Storage Router Pro l'intercepte et la traite. Si le niveau de sécurité minimum a été choisi, aucune action supplémentaire n'est nécessaire. Par contre, si le niveau de sécurité normal ou maximum a été défini, vous devez ajouter l'adresse IP du groupe ŕ l'écran Multicast Groups (Groupes de multidiffusion) du Secure Storage Router Pro. Ceci permettra aux messages entrants adressés au groupe de passer ŕ travers le pare-feu jusqu'ŕ l'ordinateur correct du LAN.

- Cliquez sur l'icône Routing (Routage) ŕ l'écran Advanced (Paramčtres avancés).

- Cochez la case Multicast Groups Management (Gestion des groupes de multidiffusion).

- Cliquez sur OK.

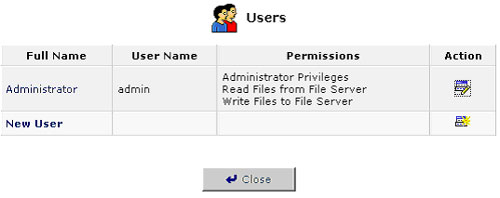

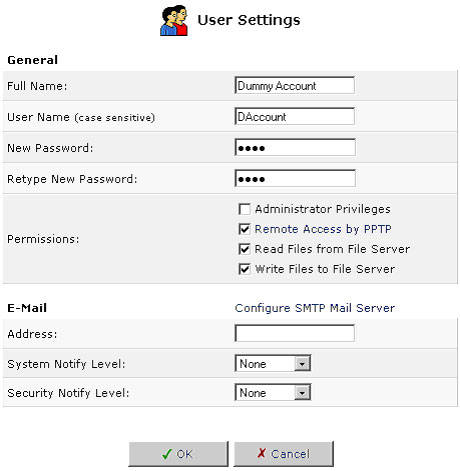

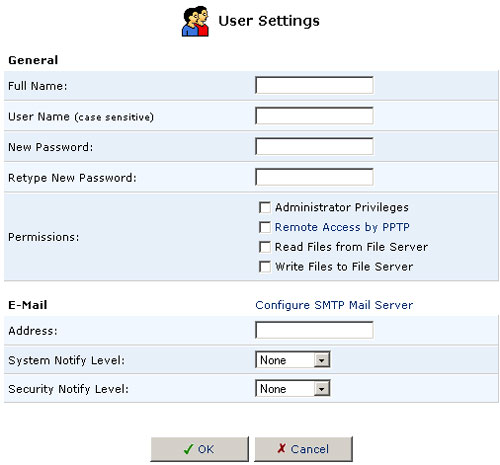

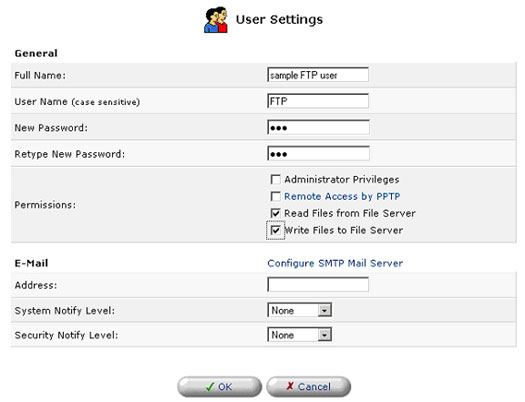

Users (Utilisateurs)

User Settings (Paramčtres utilisateur)

Cette section permet d'ajouter des nouveaux utilisateurs pouvant accéder aux fonctions PPTP, FTP et du serveur de fichiers.

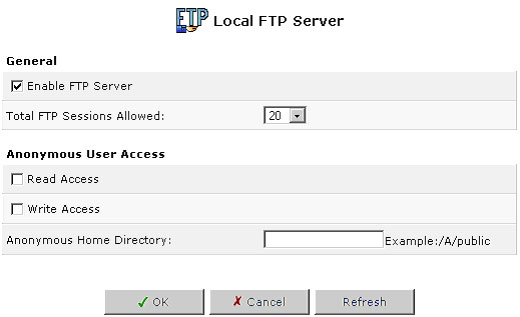

Pour créer un compte, cliquez sur New User (Nouvel utilisateur).

- Full Name (Nom et prénom) : nom et prénom de l'utilisateur.

- User Name (Nom d'utilisateur) : nom que l'utilisateur emploiera pour accéder ŕ votre réseau domestique.

- New Password (Nouveau mot de passe) : tapez un nouveau mot de passe pour l'utilisateur. Si vous ne souhaitez pas modifier le mot de passe de l'utilisateur, ne remplissez pas ce champ.

- Retype New Password (Confirmez le nouveau mot de passe) : si vous avez attribué un nouveau mot de passe, saisissez-le une fois de plus pour confirmer.

- Permissions : sélectionnez les privilčges de l'utilisateur dans votre réseau domestique.

- Administrator Privileges (Privilčges d'administration) : les utilisateurs peuvent modifier les paramčtres via l'outil d'administration Web et Telnet.

- Remote Access by PPTP (Accčs distant via PPTP) : les utilisateurs peuvent se connecter ŕ distance ŕ votre réseau interne.

- Read Files from File Server (Lecture des fichiers ŕ partir du serveur de fichiers) : les utilisateurs peuvent lire les fichiers ŕ partir de FTP ou des serveurs de fichiers.

- Write Files to the File Server (Ecriture de fichiers sur le serveur de fichiers) : les utilisateurs peuvent écrire des fichiers sur FTP ou les serveurs de fichiers.

- E-Mail Address (Adresse e-mail) : tapez l'adresse électronique de l'utilisateur.

- System Notify Level (Niveau de notification systčme) : None (Aucune), Error (Erreur), Warning (Avertissement) ou Information

- Security Notify Level (Niveau de notification sécurité) : None (Aucune), Error (Erreur), Warning (Avertissement) ou Information

Les niveaux de notification sont utilisés pour envoyer par e-mail aux utilisateurs les journaux de sécurité et du systčme. Le type d'informations que vous recevrez dépend du niveau choisi pour chacun de ces journaux.

Cliquez sur OK pour enregistrer le nouvel utilisateur sur le Secure Storage Router Pro. Remarque : les noms d'utilisateurs et les mots de passe sont sensibles ŕ la casse.

Remarque : pour l'accčs au serveur de fichiers et au serveur FTP, le nom d'utilisateur et le mot de passe des utilisateurs de Windows 95/98 doit ętre intégralement en minuscules.

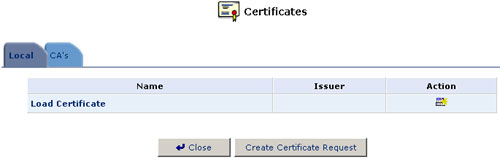

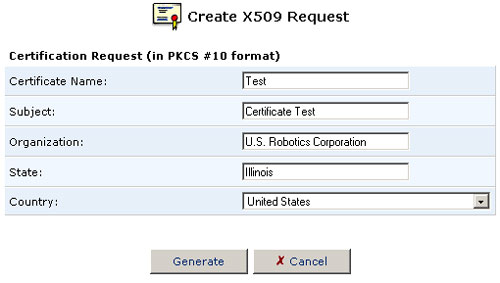

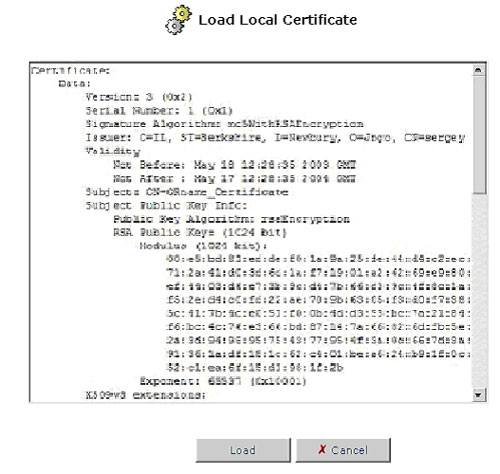

Certificates (Certificats)

Lorsque vous travaillez avec une cryptographie ŕ clé publique, il est nécessaire d'ętre prudent et de vous assurer que vous utilisez la clé publique de la personne correcte. Les attaques d'intermédiaires représentent un risque potentiel. Un tiers malintentionné peut envoyer une fausse clé avec le nom et l'identifiant d'un vrai destinataire. Les transferts de données interceptés par le propriétaire de la clé contrefaite peuvent alors tomber entre de mauvaises mains.